一、概述

自2020年初以来,由于COVID-19大流行,人们的生活几乎完全转移到了网络上——世界各地的人们开始在网上工作、学习、购物和在线娱乐,这种情况是前所未有的。而最近的DDoS攻击目标也很好地反映了这一点,第一季度攻击者集中针对的资源是医疗组织、交付服务以及游戏和教育平台的网站。

例如,在3月中旬,攻击者试图阻断美国卫生与公共服务部(HHS)的网站。攻击者的目的似乎是阻止公民获取有关该流行病的相关信息和政府已采取措施的官方数据。同时,未知的攻击者通过社交网络、短信和电子邮件等方式,发送关于全国封锁的虚假消息。然而,攻击者的这些尝试以失败告终——尽管加大了流量,但HHS网站仍然持续运行。

另一个DDoS攻击的受害者是总部位于巴黎的大型医院Assistance Publique-Hôpitaux de Paris。网络犯罪者试图破坏医疗机构的基础设施,最终导致医院的远程工作人员在一段时间内无法使用程序和电子邮件。然而,攻击者并没有导致整个医院的工作瘫痪。

针对送餐服务Lieferando(位于德国)和Thuisbezorgd(位于荷兰)的攻击则更为明显,由于攻击者的DDoS攻击,导致这两家公司可以接收订单,但无法处理订单,最终必须返还客户的付款。并且,针对Lieferando的网络犯罪分子向该公司勒索2 BTC(在撰写本文时,对应金额超过13000美元),这样才能停止DDoS攻击。

德国的远程学习平台Mebis在远程开学的第一天就遭受到攻击,通过这一平台,巴伐利亚州的教师可以与学生共享资料、发布作业和进行测试。在遭受攻击之后,该服务中断了几个小时。

由于居家隔离,在线游戏的人气一路飙升。在此期间,攻击者对Battle.net和Eve Online的服务器发动流量攻击,其中对Eve Online的攻击活动长达9天的时间。同时,白罗斯公司Wargaming也遭到了攻击,其World of Tanks、World of Warships和其他一些游戏的玩家连续几天都发现在服务器速度方面存在问题。但是,也有一些持怀疑态度的用户声称,这些问题与网络犯罪分子无关。

在3月下旬,澳大利亚当局报告了MyGov社交服务门户网站遭受到DDoS攻击,但在这一重大声明发表后的几个小时,他们又被迫承认自己之前的结论是错误的。事实证明,由于新冠病毒的大流行,导致大量公民失业,并涌向该网站提出真实要求,其网站无法承受这样的访问流量。

除了与新冠病毒直接或间接相关的DDoS攻击之外,本季度还持续出现了出于政治目的的攻击。例如,在1月下旬,未知的网络攻击者曾两次攻击希腊政府机构和提供紧急服务的网站,导致包括总理网站、几个部位、消防局和警察局的网站短暂无法访问。土耳其攻击组织Anka Neferler Tim宣称对第一次攻击活动负责,但希腊当局并未急于做出任何最终结论,并且尚未有组织宣称对第二次攻击活动负责。

今年,将举行下一届美国总统大选,我们推测该选举将和往常一样,伴随着DDoS攻击。举例来说,在2月初,有一个选民注册的信息网站遭到攻击,攻击者使用PRSD(伪随机子域名攻击)技术,将大量请求发送到网站原本不存在的子域名。但是,这次DDoS的尝试未能成功。

金融机构也同样未能幸免。2月,加密货币交易所OKEx和Bitfinex遭受了复杂的DDoS攻击。OKEx在保证用户未受到影响的情况下处理了该事件,而Bitfinex则被迫下线一个小时。根据Bitfinex管理层的说法,临时下线是为了建立专门的保护措施。目前,我们无法判断这两起事件之间是否具有关联。

加密货币交易所BitMEX同样在本季度发现了一次DDoS攻击,攻击者选择了比特币市值急剧下降的时机发动攻击,导致该网站出现访问问题,这引起了一些客户对平台的怀疑。一些人认为,交易所是故意下线,以防止用户大量抛售。后来,BitMEX承诺支付赔偿,但仅仅针对156个在ETH/USD交易过程中丢失订单的用户。

与上一季度一样,知名APT组织的勒索软件攻击也成为了新闻。2月下旬,澳大利亚金融机构收到了要求使用加密货币门罗币支付大量赎金的勒索邮件。攻击者自称是Silence Group,并威胁如果不支付赎金,就会对目标进行DDoS攻击。此前,新加坡、土耳其、南非和其他国家的公司也收到了具有类似威胁的电子邮件。这些勒索者使用了Cozy Bear、Fancy Bear、Anonymous、Carbanak、Emotet等不同著名攻击团伙的名称,希望受害者能Google搜索这些组织,并感到害怕,最终服从勒索者提出的条件。

与这些国际勒索组织不同,来自Odessa的一名少年在去年试图向一家拒绝合作的公司开展DDoS攻击,在2020年1月被警方抓获。这名少年试图威胁乌克兰互联网服务提供商交出有关客户的信息。在遭到拒绝后,他尝试攻击该公司的网络。据报道,这次攻击的流量非常强大。

总体而言,在过去一个季度,执法机构也逮捕了不少的犯罪分子。2月,Arthur Dam在美国被拘留,罪名是于2018年四次对国会候选人Bryan Caforio的网站进行DDoS攻击,导致该网站离线长达21个小时。检方指出,Dam的妻子是为Caforio的竞争对手Katie Hill工作,而后者最终赢得了选举。

3月中旬,另一名网络犯罪分子因攻击俄罗斯Cherepovets一家公司的在线商城而在Krasnodar被拘留。尽管该犯罪分子试图掩盖DDoS攻击的来源,但网络警察还是设法追踪到他本人。其本人声称,他只是想展示自己的技术,并向该公司提供防御DDoS攻击的服务。但是,这个想法显然是失败的,因为他根本就无法成功攻击公司的站点。

上面这位犯罪分子显然不是DDoS世界中唯一的“双面间谍”。在新泽西州,DDoS防护企业BackConnect的创始人Tucker Preston也承认犯有类似的罪名。自2015年12月到2016年2月,Preston聘请第三方对一家不知名组织位于新泽西的服务器进行轰炸。这项罪行可以判处最高10年的有期徒刑,最高罚款为250000美元。

曾经用于发起自定义DDoS攻击的网站所有者也存在法律风险。视频游戏厂商Ubisoft发现有站点对Tom Clancy的Rainbow Six Siege服务器发起一系列攻击之后,对该资源提起了诉讼。根据开发人员的说法,这个网站据称可以帮助客户测试自己的安全性,实际上专门从事对游戏服务器的DDoS。目前,Ubisoft要求强制关停该站点,并向站点所有者寻求经济损失的赔偿。

二、季度趋势

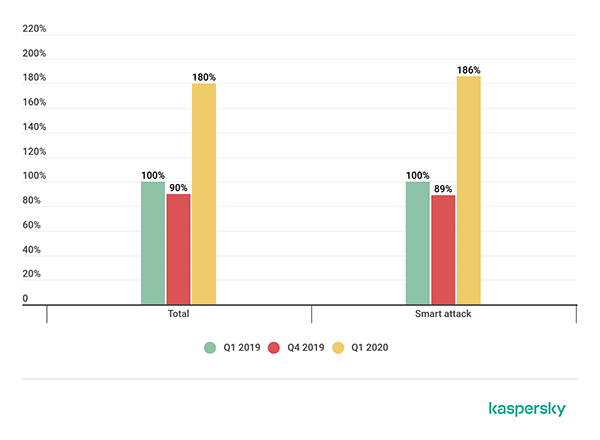

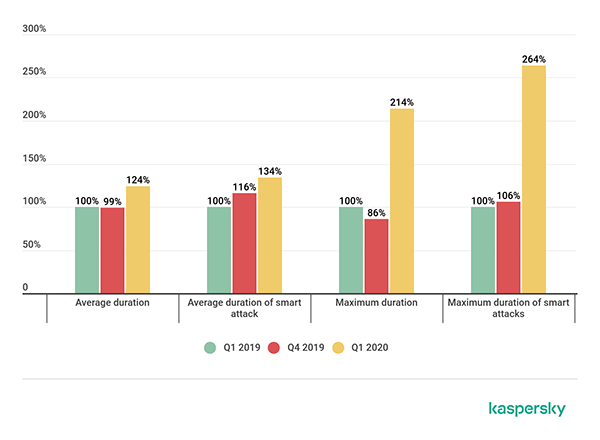

本季度,主要的攻击活动都与新冠病毒大流行相关,随着病毒的扩散蔓延,已经影响了包括DDoS趋势在内的许多方面。与我们在上一季度报告中预测相反,在2020年第一季度,我们发现DDoS攻击的数量和质量均呈现出显著增加的趋势。与上一个报告周期相比,攻击次数增长了一倍;与2019年第一季度相比,攻击次数增长了80%。与此同时,攻击的持续时间也变得更长,我们观察到本季度的平均持续时间和最大持续时间均呈现明显增长。在每年的第一季度,DDoS活动的数据都会有一定程度的增长,但我们没有想到会是这样的激增。

2020年第一季度DDoS攻击总数与2019年第一季度和第四季度的比较,以2019年第一季度为100%参考值:

2020年第一季度DDoS攻击持续时间与2019年第一季度和第四季度的比较,以2019年第一季度为100%参考值:

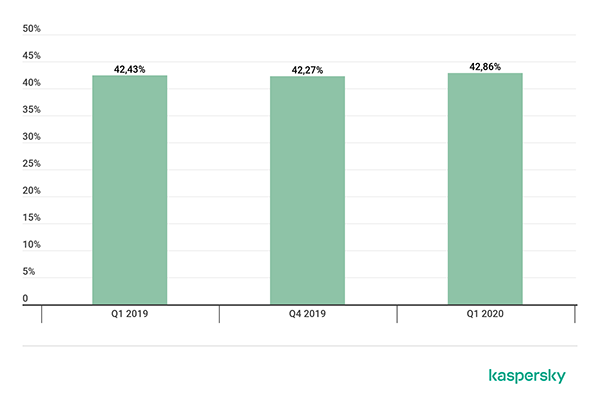

在总体增长的背景下,智能攻击的占比在过去一年中几乎保持不变。2019年和2020年的第一季度都处于相同水平,约为42%。这表明,专业攻击者和业余攻击者对DDoS攻击的兴趣都在增长,攻击总数与智能攻击的数量是在以相同速度进行增长,因此比例没有改变。

2020年第一季度智能攻击在DDoS攻击总数中所占的比例与2019年第一季度和第四季度的比较:

有趣的是,对教育和行政网络资源的DDoS攻击数量与2019年同期相比却增加了两倍。此外,此类攻击在2020年第一季度占事件总数的19%,而上一年仅是11%。

网络犯罪分子对这类资源兴趣的上升,可能与COVID-19的传播有关。随着COVID-19的传播,引起了人们对远程学习服务和官方消息来源的更多需求。自2020年初以来,病毒大流行影响了几乎所有行业。因此,它也同样影响了DDoS的领域,这也是在情理之中。我们展望未来,认为这样的影响可能会更加明显。

在目前全球不稳定的局势下,我们很难去预测任何事情,但是我们可以推测攻击活动并不会减少。原因在于,有越来越多的组织都逐步转向了远程工作,并且可攻击目标的数量正在增加。在平时,可攻击的目标通常都是企业的公共资源,但现在的可攻击目标可能会转移到关键基础设施上来,例如公司VPN网关、邮箱、公司知识库等非公共Web资源。这样的范围变化,无疑为攻击者打开了新的大门,并可能导致DDoS市场的增长。

三、数据统计

1. 方法论

卡巴斯基在打击网络威胁方面具有悠久的历史,我们曾解决过各种类型的攻击和复杂的DDoS攻击。我们的专家使用卡巴斯基DDoS智能系统来监控僵尸网络的动态。

DDoS智能系统是卡巴斯基DDoS防护的组成部分,可以拦截并分析僵尸主机从C&C服务器接收到的命令。该系统属于主动出击类型,并不是被动型,因此无需等待用户设备被感染或命令被执行。

本报告中体现2020年第一季度的DDoS情报统计信息。

在本报告中,我们将时间间隔不超过24小时的僵尸网络活动视为是一次DDoS攻击。举例来说,如果同一个Web资源被相同的僵尸网络攻击两次,但这两次的间隔为24小时或更长时间,那么我们会将其视为是两次攻击。同时,来自不同僵尸网络,但目标是同一个资源的僵尸请求也被视为是单独的攻击。

用于发送命令的DDoS攻击受害者和C&C服务器的地理位置是根据其各自的IP地址来确定。本报告中DDoS攻击的唯一目标数量是根据季度统计中的唯一IP地址数量来计算的。

DDoS情报统计信息仅限卡巴斯基检测和分析的僵尸网络。需要注意的是,僵尸网络只是用于DDoS攻击的工具之一,并且我们没有涵盖到在监测期间发生的每一起DDoS攻击。

2. 季度总结

- 在2020年第一季度,大多数C&C服务器仍然是在美国注册(39.93%),而大多数僵尸主机位于巴西。

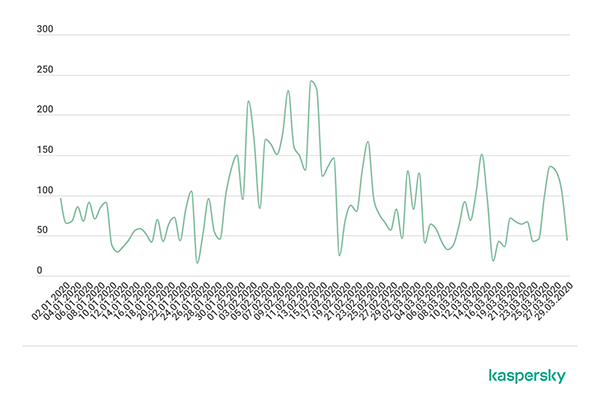

- 就整体攻击次数的动态变化而言,本季度与上一季度非常相似,2月14日和15日的攻击次数超过了230次,1月25日的攻击次数下降到16次。

- DDoS攻击者在星期一最为活跃,一些攻击者会选择在星期三休息。

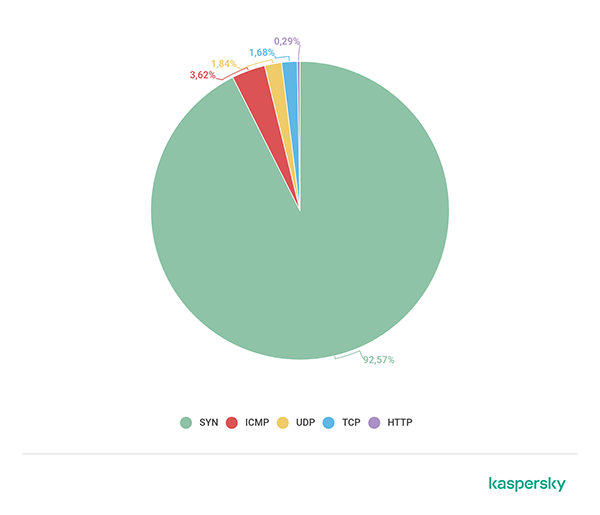

- SYN泛洪仍然是最流行的攻击类型(以92.6%的攻击占比巩固了其地位),而ICMP攻击出人意料地跃居所有攻击类型的第二位。

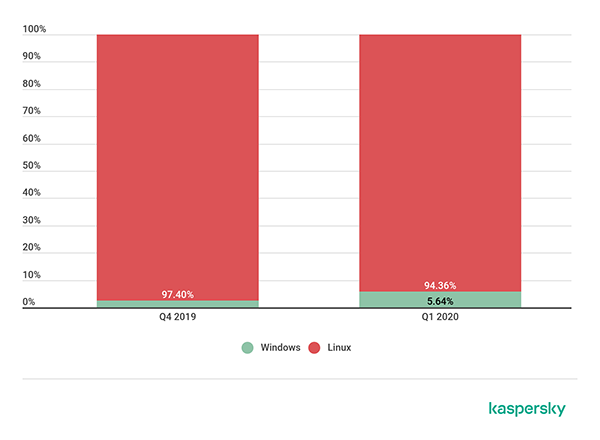

- Windows僵尸网络持续受到欢迎,其攻击占比上升了3个百分点,达到了5.64%。

3. 攻击者使用的唯一IP地址的地理位置分布

本季度,我们决定开始研究僵尸主机及其组成的僵尸网络的国家分布。为此,我们基于之前部署的蜜罐,分析了攻击所使用的唯一IP地址的位置。

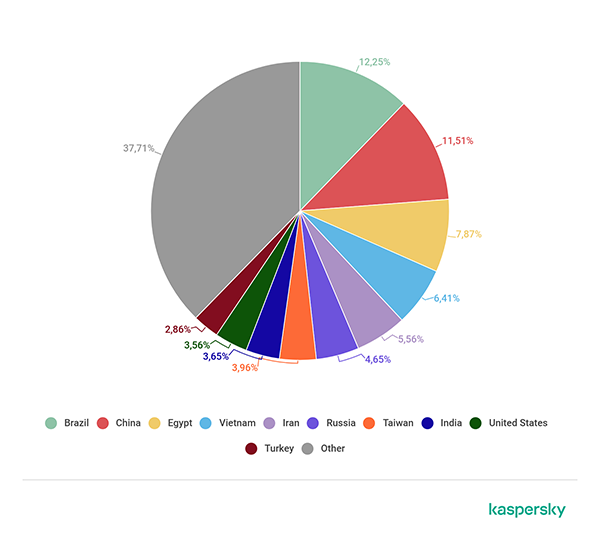

在僵尸主机数量排名前十的国家中,巴西位居第一,其唯一IP地址占其中的12.25%。排在第二位的是中国(11.51%),仅落后两个百分点。而埃及(7.87%)排在第三,与前两名的差距较大。其余位于前十的国家,其僵尸网络占比分别在6.5%到2.5%之间不等。我们关注到,前十名中还包含一些亚洲国家,越南(6.41%)排名第四,台湾(3.96%)排名第七,伊朗(5.56%)排名第五,俄罗斯(4.65%)排名第六,美国(3.56%)排名第九,土耳其(2.86%)位居第十。

2020年第一季度僵尸网络的地理位置分布:

奇怪的是,这种分布只与攻击维度的统计信息相关。尽管中国长期以来一直是攻击次数排名第一的国家,而越南是经常进入到排名前十的游客,但按照唯一IP数量的排名领先者巴西仅仅在过去一年中进入到TOP 20的范围。在2019年第一季度,巴西排名第20位。在更多时候,巴西都位于TOP 30的靠后位置,这一点不同于伊朗等国家。而对于埃及来说,其僵尸网络数量排名第三,但该国很少发生已知的攻击,因此它甚至排在了前30名开外。

4. 僵尸网络地理位置分布

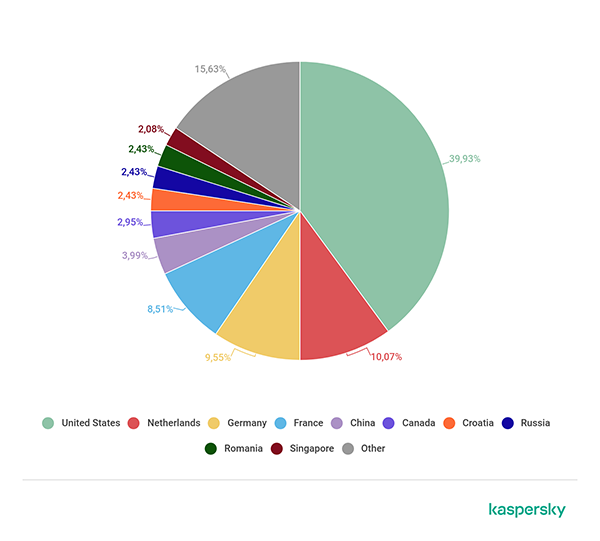

攻击设备主要位于南美、亚洲和中东,而C&C服务器与上一季度相同,主要位于美国和欧洲。美国的C&C数量保持在第一位,在2020年第一季度,美国的C&C数量几乎占总注册量的40%,于去年年底相比下降了18.5个百分点。荷兰从第八名上升到第二名,占比10.07%。第三名是德国(9.55%),在上个季度德国未进入到前十之中。就像之前所说,在C&C服务器数量前三名的国家中,只有美国托管了大量的僵尸主机。

C&C数量排名中位居第四的是另一个欧洲国家,在本季度是法国(8.51%),与上季度相比排名上升了两位。而中国本季度呈现出完全相反的趋势,从第三名(上一季度的9.52%)下降到第五名(3.99%)。加拿大(2.95%)从第九名上升到第六名。并列第七名的分别是俄罗斯、罗马尼亚和新上榜的克罗地亚,这些国家的占比是2.43%。排名第十位的是另外一个新成员,新加坡,占总数的2.08%。

2020年第一季度僵尸网络C&C服务器的地理位置分布:

5. DDoS攻击数量的动态变化

分析2020年第一季度攻击数量的动态变化,可以发现其中的许多方面都与我们在2019年底所看到的类似。攻击数量的峰值每天不超过250次攻击,其中数量最多的两天是2月14日和2月15日,分别是242次攻击和232次攻击,以及2月3日和2月10日。在本季度中,最平静的两天分别是1月25日和3月18日,这两天的攻击次数分别都没有超过20次。回想2019年第四季度,最平静的一天仅发生了8次已记录的攻击。

2020年第一季度DDoS攻击数量动态变化趋势:

在过去的一个季度中,在星期一发生的攻击次数出现显著增加,上升了将近4个百分比,从上一季度的14%上升到了将近18%。本季度中,一周最为平静的时间是星期三,占比略高于11%,比上一季度下降了3.7个百分点。在攻击强度方面,周四也同样相对比较平静。

2019年第四季度和2020年第一季度DDoS攻击时间分布:

6. DDoS攻击类型

在过去的一个季度中,DDoS的攻击类型分布发生了一些明显的变化,ICMP泛洪攻击增长了2个百分点,并从最后一名(1.6%)上升到了第二名(3.6%)。随之,HTTP泛洪达到了自2019年1月以来的最低占比,仅为0.3%,排名最后。UCP和TCP泛洪再次互换位置。唯一不变的是排名第一的SYN泛洪,其占比持续增长,达到了92.6%的历史新高,超过了上个季度创下的历史记录84.6%。

2020年第一季度DDoS攻击类型分布:

本季度,Windows僵尸网络逐渐流行。在上一个季度,该类型仅占0.35个百分点,而本季度则上升了3个百分点,从2.6%直接升至5.64%。尽管如此,Linux僵尸网络仍然占据着主导地位,有十分之九的攻击活动中持续部署Linux僵尸网络(94.36%)。

2019年第四季度和2020年第一季度Windows/Linux僵尸网络攻击占比:

四、总结

在2020年第一季度,没有产生任何重大的冲击。C&C服务器数量排名前十的榜单中迎来了克罗地亚和新加坡这两个新成员,同时看到了罗马尼亚和德国这两个熟悉面孔的回归。尽管我们观察到的Windows僵尸网络和ICMP泛洪占比有所增加,但这并没有对整体情况产生重大影响。只有在一周中的攻击时间分布发生了实质性变化,但尽管如此,也只能表明攻击者重新分配了工作,并没有发生本质性的变化。在情人节当天,DDoS攻击的数量出现增长,随后归于平静,这也是可以预见的季节性现象。