什么是MFA?

MFA是Multi-factor authentication的缩写,译为多因子认证,它的出现是因为传统的用户名+口令的认证方式已经远远不能满足安全级别较高的系统认证需求。

存储在数据库中的用户名和口令,无论是否被加密,一旦数据被盗取,将会为攻击者提供一个数据源,攻击者可以用特定软件快速暴力破解用户密码,使得系统被攻破造成数据泄露或资金被盗。

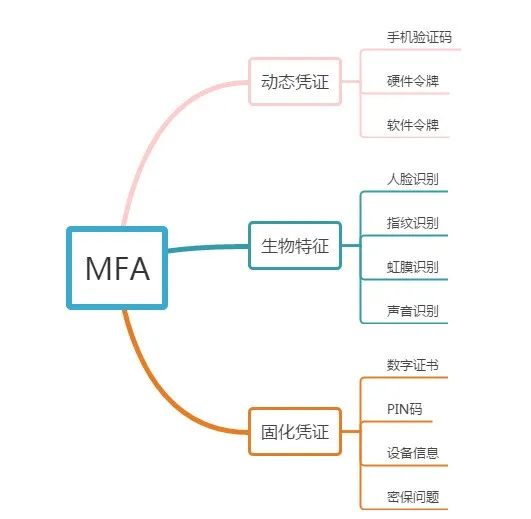

因此需要增加多个认证身份凭证来提高系统认证安全,这些凭证即为多因子认证。

多因子认证有哪些认证凭证?

所有企业帐户中只有11%启用了多重身份验证

超过99.9%的被攻击者入侵的Microsoft企业帐户未使用多因素身份验证(MFA)。

这一明显的发现,尽管并不完全令人惊讶,来自于技术巨头身份安全总监Alex Weinert 在2月下旬于旧金山举行的RSA 2020安全会议上所作的演讲。总体而言,只有11%的Microsoft企业帐户启用了MFA。

根据微软的说法,每个月平均有0.5%的帐户被盗;到今年1月,这相当于超过120万个帐户。“如果您有一个拥有10,000个用户的组织,那么本月将威胁其中的50个,” Weinert说。

入侵有两个因素。首先,在使用不支持MFA的旧电子邮件协议(例如SMTP,IMAP和POP)的应用程序中缺少MFA部署。

第二个因素涉及人们不良的密码卫生习惯,特别是他们对极简单的密码以及在公司和私人多个帐户中重复使用密码的偏好。

大约480,000个被盗帐户(占总数的40%)成为密码喷雾的受害者。使用这种自动方法,攻击者可以测试一些最常用的密码,以查看它们是否可以用于闯入大量其他帐户。

Weinert注意到他们所做的工作,并指出密码喷射攻击为1月份部署的帐户中的1%打开了大门。平均而言,攻击者会尝试大约15个密码。

大约相同数量的帐户成为密码重播攻击(也称为违规重播攻击)的受害者。在这些情况下,网络安全漏洞利用在数据事件中溢出的凭据列表,并在其他服务处尝试相同的登录组合。

几乎所有的密码泄露和密码被攻击破坏都针对通用的旧式身份验证协议,分别达到为99.7%和97%。如果启用了SMTP,则泄露的可能性上升到7.2%,IMAP上升到4.3%,POP上升到1.6%。

最简单的修复方法是什么?您猜中了–选择强大而独特的密码短语,启用MFA(也称为二元身份验证),并禁用旧版协议。根据微软的说法,后一种措施将帐户被破解的可能性降低了三分之二。