刚刚结束的RSAC2020大会主题为“人的因素”,业界广泛讨论的是如何强化和缓解人这一重要环节的脆弱性,但很多人忽略了“Human Element”背后的隐藏含义:淘汰一切可以淘汰的“人的因素”,才是网络安全未来比较大的商机。

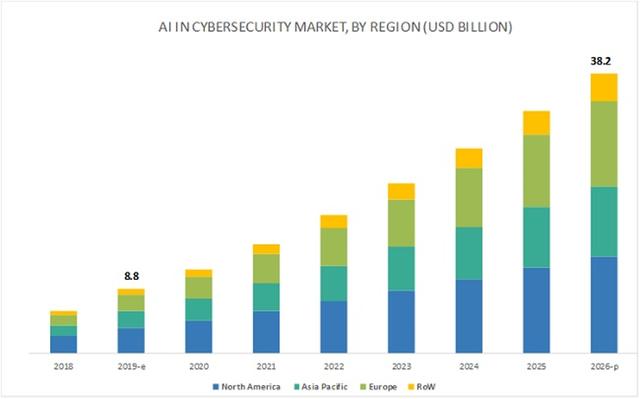

根据MarketsandMarkets人工智能网络安全预测报告,到2026年,人工智能网络安全市场规模预计将从2019年的88亿美元增长到382亿美元,年复合增长率高达23.3%(下图)。

市场增长的主要驱动力是新的攻击面和攻击矢量往往超出传统安全防御体系的感知范围、处理能力和响应速度,例如物联网的普及和联网设备的数量不断增加、网络威胁实例不断增加、对大数据隐私问题的担忧日益增加。

此外Wi-Fi网络的脆弱性在新兴威胁中暴露出的问题也日益严峻,例如本期微信二条介绍的,可通过WiFi网络实施的“智能手机超声波攻击”,以及安全牛之前报道过的《木马病毒Emotet可“空气传播”:感染附近WiFi网络》。

与此同时,人工智能在网络安全市场中的潜在机遇包括中小企业对基于云的安全解决方案的需求不断增长,以及越来越多地使用社交媒体来实现业务功能。微盟删库事件给所有企业CISO当头一棒:

人工智能永远拍不出鬼片,但人会,越重要的人员越容易拍出票房过10亿的大片。人工智能最大的优点是六亲不认油盐不进,面对网络犯罪分子屡试不爽的社工攻击,人工智能员工(例如呼叫中心程序或者半人半AI的混合型Cyborg员工)完全不懂如何上当。

攻击性人工智能技术热点

如果您认为以上都是危言耸听,哗众取宠,那么我们来看看我们的对手,网络犯罪分子们将如何用人工智能技术“降维打击”现有的安全防御体系:

- AI/ML 数据中毒与破坏

攻击者试图投毒(例如对抗性数据样本)业务应用中的AI/ML训练数据,以便破坏决策和运营。安全行业需密切关注此类新型攻击案例。试想,如果依赖AI自动化供应链的公司企业遭遇此类攻击,会发生什么情况?被污染的数据极可能导致产品供应严重不足或过剩。

Splunk高级副总裁兼安全市场总经理宋海燕表示:

我们预期将会看到用似是而非的数据样本给算法投毒的攻击,这些攻击的目的是带偏机器学习算法的学习过程。这不仅仅是愚弄智能技术,而是让学习算法看起来似乎工作正常,产出的却是错误的结果。

- 虚假音频技术将商务电邮入侵带入新征程

商务电邮入侵(BEC)指的是攻击者冒充CEO或其他高级经理,以完成交易或履行业务的名义,诱骗公司银行账户负责人做出错误转账。BEC每年给公司企业造成高达数十亿美元的损失。如今,在AI技术加持下,BEC攻击借助虚假电话音频再登新高峰。2019年我们已经见识到了第一波利用虚假音频冒充公司CEO来电的攻击事件。其中一个案例里,一家英国能源公司的员工被骗向攻击者的银行账户里转入了24万美元。专家认为,2020年将出现更多利用AI技术伪造的CEO虚假音频执行的BEC攻击。

Illumio创始人兼首席技术官PJ Kirner称:

即便公司已经培训员工如何识别潜在网络钓鱼电子邮件,仍有太多员工没准备好面对网络钓鱼音频,因为这些虚假音频听起来太可信了,而且真的没什么有效的检测方法。而且,即使此类‘音频钓鱼’攻击为人所知以后,我们也将在明年看到更多恶意黑客利用高管层的声音执行攻击。

- 人工智能恶意软件规避沙箱

深度伪造的音视频还只是坏人利用AI实施攻击的方式之一。安全研究人员需要绷紧神经,对AI驱动的恶意软件规避技术严阵以待。有些安全人员认为,2020年可能是恶意软件使用AI模型绕过沙箱的元年。

人工智能技术加持的恶意软件可以提高隐蔽性和针对性,绕过主流的检测技术。例如IBM的AI恶意软件概念验证工具DeepLocker能够利用可公开获取的数据对网络安全工具隐瞒自己,并且处于休眠状态,直到达到预定目标为止。一旦通过面部或语音识别检测到目标,便会执行恶意载荷。

Blue Hexagon首席技术官Saumitra Das预测:

恶意软件作者将抛弃用规则来确定‘特性’和‘进程’是否表明样本身处沙箱之中的做法,转而采用AI加以判断,有效创建能够更准确分析自身环境的恶意软件,确定自身是否在沙箱中运行,进而增加沙箱规避有效性。

- 生物特征识别的猫鼠游戏

随着AI和生物特征识别技术用于验证客户身份,金融服务行业的反欺诈将上演猫鼠游戏。金融机构正快速迭代身份验证机制,使用人脸识别和AI扫描、分析并确认手机摄像头和身份证件生成的在线身份。但他们需保持警惕,因为坏人也会用AI创建深度伪造的ID,骗过这些生物特征识别验证系统。

Jumio总裁Robert Prigge表示:

2020年,我们将看到深度伪造技术武器化的上升,此类技术将随生物特征识别身份验证解决方案的广泛采纳而被恶意黑客大肆滥用。

- 差别隐私在分析数据保护领域引发关注

大数据、AI和严格的隐私监管三管齐下,公司企业为此头疼不已,迫使安全及隐私从业者开发更好的隐私保护方法,屏蔽当今诸多AI应用赖以起效的客户分析数据中的敏感信息。好消息是,我们也可以运用其他形式的AI实现这一点。

Avast人工智能主管Rajarshi Gupta称:

2020年我们将看到AI算法的实际应用,包括共享数据集中模式描述的同时隐藏个人信息的差别隐私系统。

Gupta认为,差别隐私将使公司企业在不暴露客户和其他个人的隐私信息的情况下,仍能像现在一样从大数据洞见中获益。

- AI伦理与公平的沉痛教训

AI伦理、公平与影响的沉痛教训就在前方。这些问题值得安全主管们严肃对待。他们必须保护依赖AI运行的系统的完整性与可用性。

博思艾伦咨询公司网络安全战略负责人,RSA大会咨询委员会成员Todd Inskeep表示:

明年网络安全领域中AI的使用将给我们带来很多新的经验教训。近期Apple Card给男性和女性设置不同信用额度的案例,凸显出我们并未真正理解AI算法机制的事实。我们将会发现一些AI阳奉阴违或者磨洋工的案例。

- 防御性人工智能安全技术热点

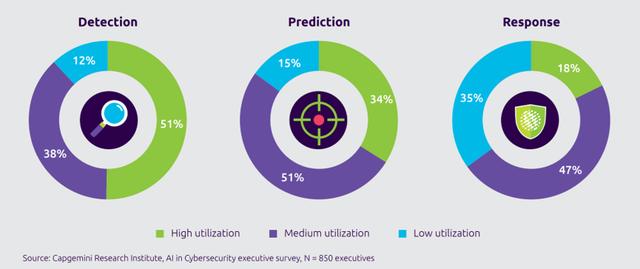

凯捷研究所针对850名企业高级管理人员的调查发现,2019年五分之一的企业使用AI网络安全技术,多达三分之二的企业表示2020年计划将人工智能技术全面应用于威胁发现、预测和响应。超过70%的组织当前正在测试AI网络安全用例,涉及从欺诈和入侵检测到风险评分和用户/机器行为分析(UEBA)的所有方面。不同领域的需求热度分布如下:

凯捷的调研结果呼应了本文开头引用的预测数据——2019年人工智能网络安全市场的价值已达到88亿美元,2026年将突破380亿美元。显然无论是企业界还是网络安全行业都对人工智能的价值深信不疑。

最初,人工智能在安全防御领域的应用都是一些比较简单的场景(例如电子邮件垃圾邮件过滤器),2020年开始,人工智能技术将扩展到网络安全团队的所有职能和部门,从网络钓鱼、恶意软件到邮件安全、反欺诈、行为分析和APT防御。

人工智能技术的关键是数据,这意味着企业越早“挖坑蓄水”,其人工智能防御系统积累的可用数据越多,安全防御能力越强。

例如,每个网络钓鱼电子邮件都会留下大量数据。机器学习算法可以收集和分析此数据,以通过检查已知的恶意标记来计算可能有害的电子邮件的风险。

分析级别还可以扩展到扫描邮件正文中的附件和URL,甚至还可以借助计算机视觉的机器学习,检测到冒充合法网站的网络钓鱼网站。

类似的机器学习模型还可以应用于其他常见威胁,例如恶意软件。恶意软件会随着时间的推移而增长和发展,并且经常在组织发现之前造成相当大的破坏。

采用人工智能技术的网络安全防御可以依靠以前类似攻击的数据和经验来更快地应对此类威胁,以预测并阻止其扩散。随着技术的不断发展,其在网络安全防御中的普及程度也将不断提高。

根据报告,以下领域的人工智能安全技术最具潜力:

欺诈侦测、用户/机器行为分析、风险评分、入侵检测和恶意软件检测是现阶段人工智能安全技术商业化潜力比较大的应用(收益高、复杂性低)。

最后,我们需要记住:人工智能的比较大优点就是它的速度。机器学习算法可以快速应用复杂的模式识别技术来发现和阻止攻击,其部署和响应速度比任何人都快。