又有人利用冠状病毒进行传播?

是的,你看的没错!冠状病毒紧急情况被用来传播危险的Emotet木马。

我们已经看到网络犯罪分子利用诸如足球世界杯,圣诞节之类的全球事件或诸如失踪的马来西亚飞机(MH-370)之类的灾难来传播恶意软件或误导群众。

但是,这次,全球性的紧急医疗事件冠状病毒正在被骗子用来不仅传播恶意软件,而且还从不知真相的用户那里窃取敏感和个人数据。

网络安全公司IBM X-Force和卡巴斯基已经确定了一项新的活动,其中将僵尸网络驱动的,受恶意软件感染的电子邮件发送给不受怀疑的用户。真正使人恶心的是,骗子利用防治冠状病毒主题诱骗接收者打开它。

据报道,这些电子邮件包含附件,这些附件被作为包含冠状病毒感染预防措施详细信息的通知进行了宣传。确实具有讽刺意味的是,诈骗者使用冠状病毒来传播另一种广为人知的Emotet Trojan恶意软件。

以前,Emotet恶意软件仅通过公司样式的付款发票和通知电子邮件进行分发,但是由于冠状病毒感染的全球性恐慌,这次恶意传播的影响肯定会更大。

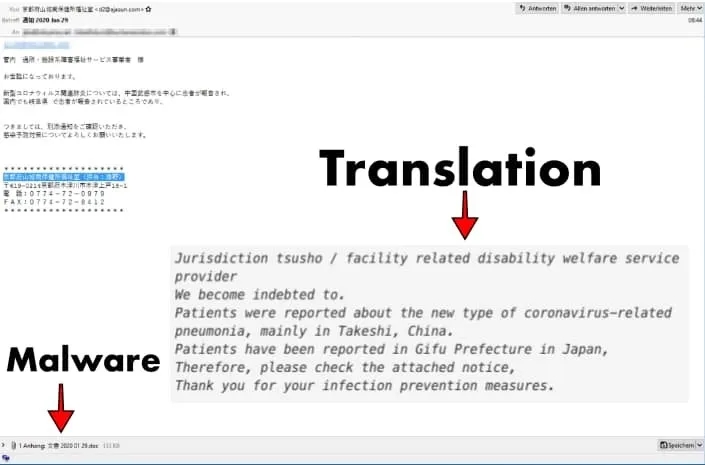

IBM X-Force观察到,这些电子邮件中的大多数都是用日语编写的,这表明攻击者故意将目标锁定在受到冠状病毒爆发影响最大的国家身上,例如日本。

电子邮件的主题行包含日语单词,表示通知,并显示当前日期以生成紧急环境。此外,电子邮件被伪装成由日本的残疾福利服务提供商发送的感染预防信息。

这是电子邮件的外观:

屏幕截图和翻译来源:IBM X-Force

在IBM X-Force团队的博客文章中,他写道:“文本简要指出,日本岐阜县已有冠状病毒患者的报道,并敦促读者阅读所附文件。”

电子邮件有多种版本,所有版本都具有相同的语言,但是日语地区却大不相同,例如在某些大阪府中提到了鸟取县。该电子邮件以页脚结尾,显示目标县相关健康机构的真实邮寄地址,传真和电话号码。

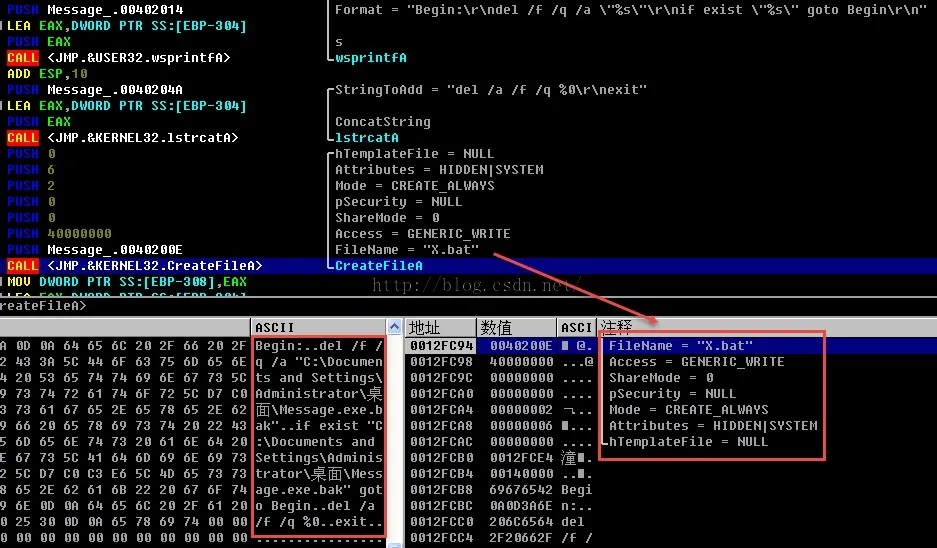

除了使用冠状病毒主题外,其余的竞选策略也相当平凡。收件人打开附件文档时,出现MS Office 365消息,要求用户启用内容,以防文档在受保护的视图中打开。

如果文档在启用宏的情况下打开,则隐藏的VBA宏脚本使PowerShell可以激活Emotet可执行文件并下载恶意软件。IBM X-Force研究人员说,这与以前所有Emotet电子邮件活动中使用的技术相同。

但是,卡巴斯基指出,Emotet恶意软件活动只是利用冠状病毒恐慌吸引毫无戒心的用户的众多活动之一。他们已经确定了10个不同文件,旨在使用冠状病毒主题感染设备。

“发现的恶意文件被覆盖了有关冠状病毒的PDF、 MP4和DOC文件,包含有关如何保护自己免受病毒侵害的视频说明,威胁更新甚至是病毒检测程序。” 卡巴斯基的研究人员解释说。

而实际上提供的木马和蠕虫可以破坏,阻止,复制或修改数据或中断计算机网络操作。

现在人尽皆知的是,冠状病毒起源于中国的武汉省,并迅速转变为全球性的健康危机。与此同时,诈骗者和黑客认为这是感染设备的绝好机会。因为用户不得点击此类电子邮件或下载附件以保护自身安全。