AWS警告客户,分布式攻击严重阻碍网络连接,殃及众多网站和应用软件。

云巨头AWS遭到攻击后,今天其部分系统实际上断网。

由于这次持续的故障,不走运的网民间歇性无法访问依赖AWS的诸多网站及其他在线服务。

据亚马逊的支持工作人员声称,具体来说,AWS DNS服务器受到了分布式拒绝服务(DDoS)攻击,恶意者企图向系统发送庞大的垃圾网络流量,导致服务无法访问。

就这次攻击而言,亚马逊的DNS系统被潮水般的数据包阻塞,作为缓解措施的一部分,其中一些合法的域名查询被无意中丢弃。这意味着众多网站和应用软件试图联系亚马逊托管的后端系统(比如S3存储桶)可能以失败告终,从而导致用户看到错误消息或空白页面。

比如说,如果你的Web应用程序或软件试图与你在mycloudydata.s3.amazonaws.com处的存储桶进行联系,将这个人可读的地址转换成IP地址的DNS查询可能无法传送到亚马逊,可能导致你的代码无法正常运行。一种变通方法是,将存储桶的区域插入到地址中,比如:mycloudydata.s3.us-east-2.amazonaws.com,我们被告知该地址应该可以正确解析。来自服务正常运行时候的缓存DNS查询显然仍可以正常处理。

这次局部故障始于大概15个小时前,即美国东海岸时间09:00左右。这影响的不仅仅是S3,还会妨碍客户连接到依赖外部DNS查询的亚马逊服务,比如亚马逊关系数据库服务(RDS)、简单队列服务(SQS)、CloudFront、弹性计算云(EC2)和弹性负载均衡(ELB)。无数网站和应用软件依赖这些服务以处理访客、处理客户信息。

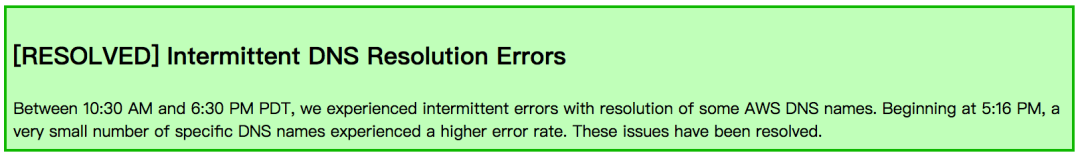

AWS状态页面上,说明显示如下:

间歇性的DNS解析错误

用户报告Route 53和我们的外部DNS提供商出现偶尔的DNS解析错误,我们正展开调查。我们正在积极努力解决问题。

同时,今天早些时候,AWS客户表示,他们从支持工作人员处接到了以下说明,表明这家美国公司正遭到DDoS网络攻击:

我们正在调查有关间歇性的DNS解析错误的报告。AWS DNS服务器目前受到了DDoS攻击。

我们的DDoS缓解措施在化解绝大部分的攻击流量,但是这些缓解措施目前也将一些合法的客户查询标为攻击流量。

我们正在追查攻击的源头以消灭攻击,还积极采取另外的缓解措施。受此事件影响的亚马逊S3客户可以更新访问S3的客户软件的配置,以指定请求缓解影响时其存储桶所在的特定区域。

比如说,客户为其在US-WEST-2区域的存储桶指定“mybucket.s3.us-west-2.amazonaws.com”而不是,指定“mybucket.s3.amazonaws.com”。

如果你使用AWS开发工具包,作为亚马逊S3客户软件配置的一部分,你可以指定区域,确保你的请求使用该区域特有的端点名称。DNS解析问题还间歇性地影响需要公共DNS解析的其他AWS服务端点,比如ELB、RDS和EC2。

大概一小时前,亚马逊云支持团队发推文:“用户报告Route 53和我们的外部DNS提供商出现间歇性的DNS解析错误,我们正展开调查。”

北京时间中午12:30, AWS发布公告表示问题已解决:

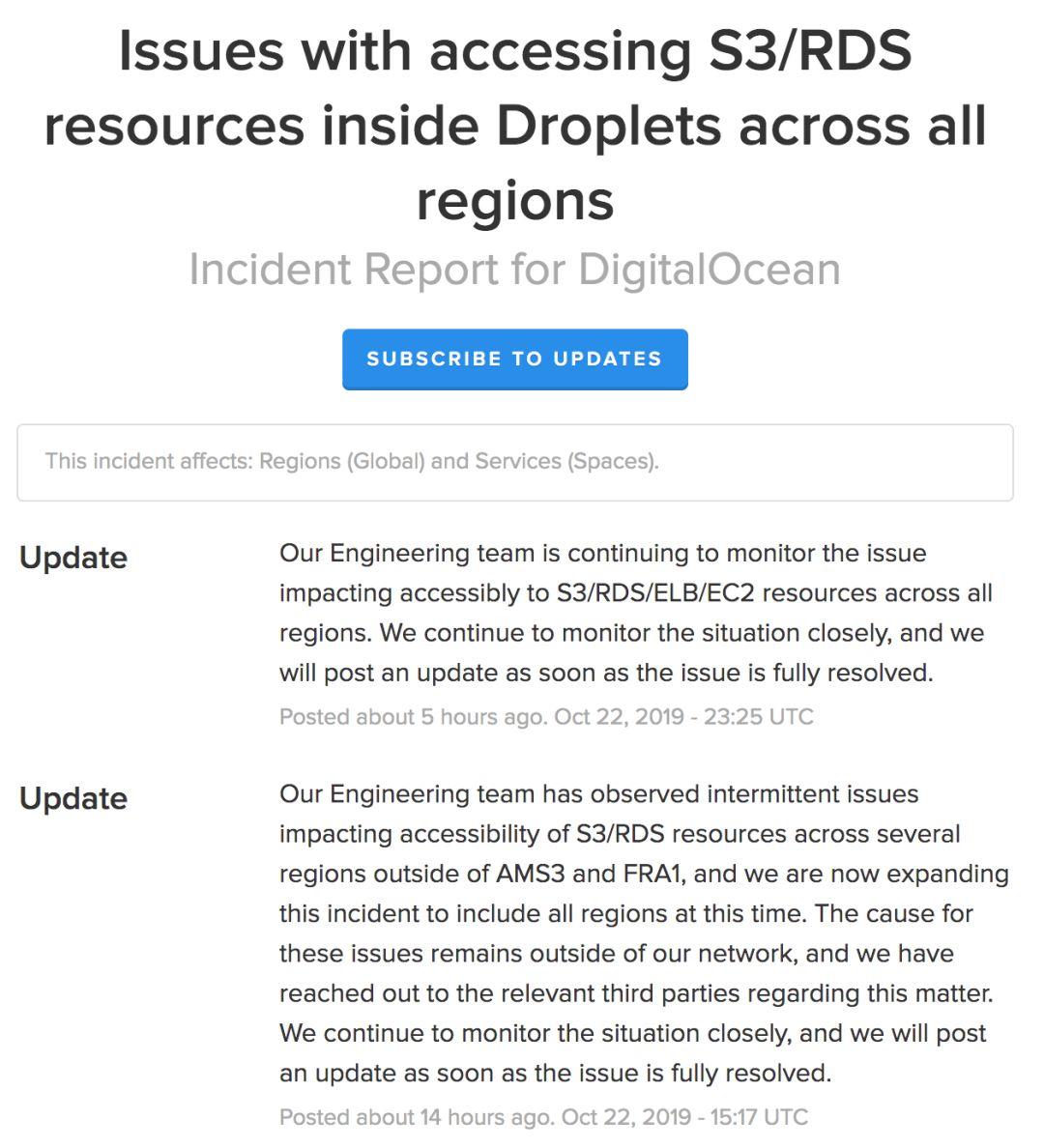

另一家云服务提供商Digital Ocean记述了自家系统遭到DNS攻击的影响: