观察这些年的信息泄漏案件比例,内部威胁在快速上升。内鬼的范围其实很多,传统上安全会抓账号泄漏、横向移动之类。但如果是商业间谍、搞破坏、内部欺诈这些行为,安全上基本上没能力管。很多安全同学吐槽,安全在公司不受重视,得不到资源,在我看来,是安全目前做的这些事相对于公司的大风险来看,太小,在高层那里不受重视理所当然,当安全有能力为公司发现、收敛更大的风险,地位当然会上升。如果你有能力抓内鬼,汇报层级也会直线上升。本文要和大家说的就是:怎么抓内部威胁。

一、内鬼动机及范围

内鬼的动机一般包括:搞破坏、窃取数据、欺诈、商业间谍、无意犯错、偶然间装逼犯。内部人员作案一般是一个持续过程,在这个过程中有逐渐变化,最后到事件一次发生,多次得手。

内部人员的范围并非是“纯粹”内部人员,也包括生态上下游合作伙伴、外包、访客等任何具有内部访问权限或数据的人。给一个清晰定义,就是基于知识、访问、信任的角色。

所谓知识,如果一个人知道系统的位置、防御措施可被绕过,则为掌握了相关知识。常见例如系统的开发人员可能知道产品的几个0DAY,离职员工掌握测试系统账号密码等。

从技术角度看,IT系统验证凭证有效性,允许访问资源。因此任何获得凭证的人都可被视为内部人员,也即访问角色。即使系统有多因素认证,内部人员也可把短信验证码之类的验证要素提供给其他人员,所以从这个角度来说,IT系统很难完全防范。

还有一种是信任角色,最简单可理解为你的合作伙伴、外包等人群,也包括内部人员。这些人群获得公司一定程度的信任,可以获得部分权限资源,并且以公司名义活动。例如公司的用户数据如果泄漏,在监管和舆论来看,这就是你的问题,而不是外包或代理商。

通常内部抓到的坏人处于公司形象的问题不会公开,而由于不会公开,所以实际案例可能比我们看到的多的多。但其实你可以从法院的公开判决文书找到很多案例。对内部坏人的处理逻辑,首先是内部调查,确定性质和行为。再接下来是走司法程序,但事实上很多公司会开除且不声张。

1. 破坏

对IT系统的破坏可能是大家最不重视的环节了,这些人往往都是技术人群,工作中有较高的系统权限,也是相对信任人群。如果这些人准备删库跑路,实施起来很容易,业界此类案例屡见不鲜。

动机主要是报复,不管是什么原因,总之是员工期望没有得到满足,可能是加薪升职,也可能是绩效,也可能是和主管关系不好。案件一般发生在离职前后,有些情况是在系统放入后门,离职后进行操作,例如前阵时间芜湖某网管的案件,就是掌握了远程路由设备的密码,然后更改配置进行了破坏。其结果一般导致可用性、完整性被破坏。

2. 数据窃取

对很多公司来说,数据或核心资料泄漏是最大担忧,这一类案件层出不穷,从世界巨头商业公司到政府部门。大公司数据泄漏还能活下来,很多小公司因为一个配方、工艺的泄漏,可能就结束了。设计师、工程师、程序员和销售最有可能,一般情况下获取的是自己创造的信息。行为上可能发生在离开公司前后60天之内,方式上有很多,邮件、网盘、U盘、拍照、打印等都有可能。

3. 内部欺诈

这是公司里面最大的群体了,跟其他不同的是,其目标是为钱。而这部分里面有相当多是工资比较低的那部分人群,非专业、非技术人员。由于对钱的需求,所以这些行为可能持续较长时间,如果有一个中低层主管参与的团伙,则更容易获得成功。内部欺诈是破坏公司现有流程实现的,例如客服向用户发放红包,就存在内外勾结的可能。除此之外,特权比较多的人员也是其中一个群体。

另外常见的一种情况是贩卖用户个人敏感信息,例如房产公司销售会把用户手机号卖给装修公司。个人敏感信息相对套现比较容易,需求方也明确,获取难度也不大。

4. 商业间谍

不要觉得商业间谍是一个遥远的事情,在当前的商业竞争形势下,各种套取信息、混入内部的案件比比皆是,只不过被公开报道出来的比较少。商业间谍不是在电视上看到的那种高大上间谍场景,又是色诱又是富家子弟什么的。现实中他们既有可能来自竞争对手,也有可能来自黑产,例如一个某宝店铺,雇用了一个员工,这个员工有相当多的某宝运营经验,在获取了用户地址、联系方式等信息后即辞职,去了下一家。而这个员工,就是间谍的一种,专门获取信息获利。

商业间谍在作案时间上和其他不同,他们可能偶然活跃一次,然后沉静下来,直到下一次。

5. 无意威胁

前面的关注都是怀有恶意的内部人员,无意威胁是那些可能没有恶意动机,但行为会给攻击者提供入口,或对安全态势产生负面影响的人。例如乱下载软件,引入病毒木马,被人社工,U盘笔记本丢失等,都在这类范围内。

6. 装逼犯

这类人群的特点是爱炫耀,尤其如果自己在一家知名大公司工作,为了向人证明自己有内部消息,位高权重等。例如某互联网大厂的内部论坛,就曾有人截图八卦。还有一些泄漏公司通告、张贴自己工资表、利用权限查询男女朋友数据的爱好者。

二、内鬼捕获思路

1. 复杂性

内鬼这事不是一个简单的技术、金钱需求问题,和外部环境、诱惑交织在一起。这些外部环境包括:

- 内外勾结,内部人员可能一开始是个好人,后来开始为竞争对手、黑灰产等工作。

- 合作伙伴,合作伙伴手上有大量信息,基于某些业务,可能掌握的是核心信息。

- 组织架构调整,比如公司被收购、裁员重组等,会对员工产生心理预期的不可预测性,尤其在员工利益受损时,变“坏”的可能性变大。

- 跨国公司的文化差异,不同国家的宗教信仰、政治态度区别很大,典型如Google前阵时间的某项目,就因为某种原因而被泄漏给了媒体,导致项目终止。

- 黑灰产,员工参与黑灰产也是一个信号,黑产与内部员工的联系程度如何?员工是否羊毛党爱好者,这些都增加了风险。

2. 威胁时间线检测

内鬼具有一些共同特征,这些特征出现在访问日志、流量、文件等地方,和正常活动混杂在一起,导致大量误报,这是需要解决的问题。特征分布在各个系统日志的时间轴上,需要清洗出来做数据融合,串联起来一个人的行为,这个过程是这里的重活,而且需要多次修正让数据可解释,这取决于数据质量、系统架构、正确方法,当然也需要数据人员的认真细致。

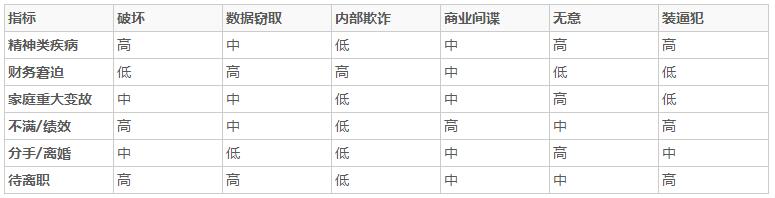

特征分为技术指标和非技术指标两类。非技术指标会涉及HR、法务、管理层等参与,但在这一系列的指标里要注意几点,一是不要因为资历老、级别高就忽略,人是变化的。二是关注心理健康,这方面很多大公司都有心理测试和定期心理辅导。三是对员工应有人道关怀的理解和帮助,而不是简单的指责惩罚。千万不要把这事变成官僚主义的形式,这样不但不能帮助,而且会让员工产生逆反心理。例如员工绩效辅导,就不该是办公室里走个过场,而是需要至少1个小时以上的一对一聊天。

每个人对工作、生活看法都千差万别,HR和leader的工作职责中需要了解个人风格,对工作的期望和目标,对周围同事和上级的看法。当技术指标发生变化时,就需要人工干预防止恶化,因此要把两类指标结合起来,起到预防、检测、响应的作用。

搞破坏、泄漏数据和内部欺诈的人,在时间线上是不同的,根据这个特征可以更好地发现异常,在关键节点加强监控。

3. 建设路线

真的要去做这件事,不是安全技术部门负责这么简单,需要有组织保障。信息安全的这些技术,也不足以保障。

抓一个坏人,可能涉及到内控、信息安全、内部监察、内控、廉政、HR等部门,具体落在哪个部门取决于内部博弈,但一般企业内不会是先设立这么一个组织再来开展活动,而是谁能干这件事,责任就落在谁头上。但整体上是一个跨部门工作组才能完成的工作。

另外,这个团队需要高层授权,解决“谁来监视监视者”的问题。这个组的工作是保密的,因此需要管理好信任,确保监视者会受到监视,因为这个组掌握的信息太多太敏感。你可以简单理解为“东厂”角色,但又不能像东厂那样不受约束、大张旗鼓、人人自危。

解决前面的问题之后,接下来的路线就是:

- 建立风险处理制度,建立识别评估方法。

- 提升相关人员的能力。

- 培训演练,提高员工安全意识。

- 启动调查的程序

有一些具体操作上需要特别列出来的注意事项:

(1) 背调

员工入职一般都有背景调查,但这个是静态的,只是在入职时由外包进行调查。一旦本人发生变化,以前的背调就没什么用了。

(2) 纵深防御

信息安全领域的常见做法,但在管理上也需要有纵深防御。

(3) 员工满意度

员工满意度跟公司规模有关,公司越大江湖越深,不满度可能越高,不满度指标会间接产生影响。

(4) 内部特权人员

特权用户掌握了一些敏感关键权限,并且知道如何绕过监控,对抗调查。所以就是刚才这个谁来监视监视者的问题。这需要公司组织架构上有互相制衡的能力。

(5) 安全规则必定被绕过

在商业组织里,安全是一个支撑角色,赚钱才是核心业务。而安全措施叠加,必定会在一定程度上降低效率,由于效率原因,安全规则也一定不被完全遵守。要么是以免打扰的方式实现安全,要么就要让违规受到必要的惩戒,实际工作中是两者结合使用。

(6) 无意行为危害

无意行为危害更为常见,例如DLP抓到的外发,大量都是业务需要的非故意外发行为,真正的坏人可能就隐藏在这里而被淹没。这需要靠安全意识教育、直接触达的警告来强化安全。

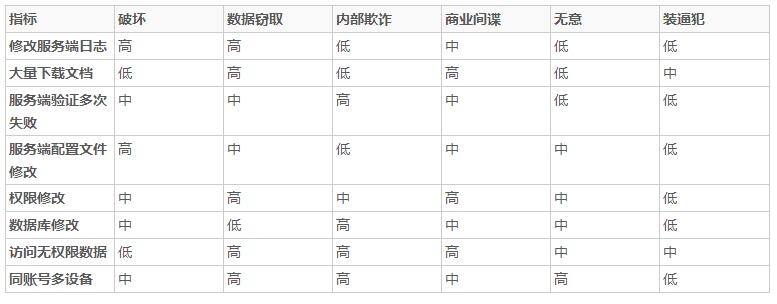

三、检测指标

发现内鬼可通过不同维度的指标监测,指标异常引发报警,从而提升某个员工的关注度。

1. 个人情况指标

个人情况指标可能不会直接造成损害,但会是很多事情的诱因。

这里的最大问题是,你可能无法掌握员工的变化情况。这些信息可能会被他周围的同事和HR知道,需要打通这个信息渠道。例如精神类疾病在职场中常见的是抑郁症,会导致无意犯错、破坏发泄,理论上可以在每年的体检报告上获取这个信息,但这属于侵犯个人隐私,在强保密体系下可以关注使用。另一个重点是绩效为差的员工,待离职员工,这些都带有强烈的离职动机,从而导致窃取数据、搞破坏,这些数据是可以通过HR系统检测到的指标。

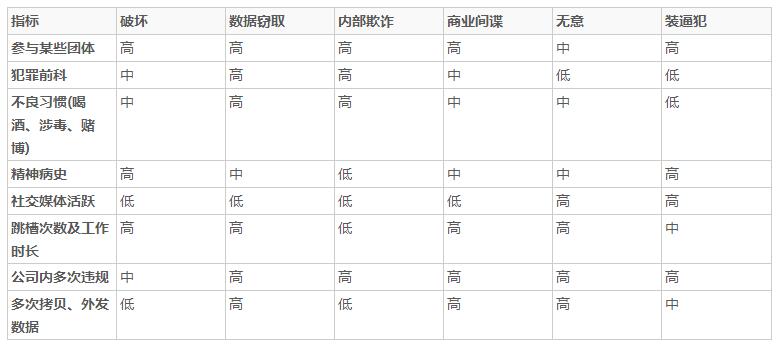

2. 背景及行为指标

背景侧重于历史记录,很多公司把敏感岗位背调作为招聘必选项。行为则是根据员工工作上的行为方式逐步形成。

参与某些团体指的是例如国泰航空前阵时间的事件,参与了社会事件而带来的对飞行安全的破坏、泄漏用户信息。而在犯罪前科上,要兼顾考虑各类外包人员。背调不只是在入职前进行,在晋升时也需要进行。其他类型不再赘述。

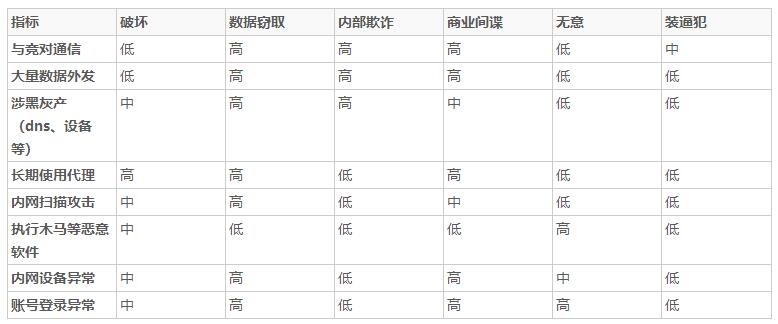

3. 信息安全指标

内部欺诈是利用工作流程,掌握了规则后获利行为,例如风控部门的员工,就可能掌握规则从而绕过获利,检测上很难发现,但可以通过其他维度,例如与情报、钓鱼、黑灰产关联等。而数据窃取则可能有一些对抗绕过,比如对数据加密,使用代理等,可以根据基线、阈值来做关联判断。商业间谍则考虑账号、设备、竞对关联、行为。

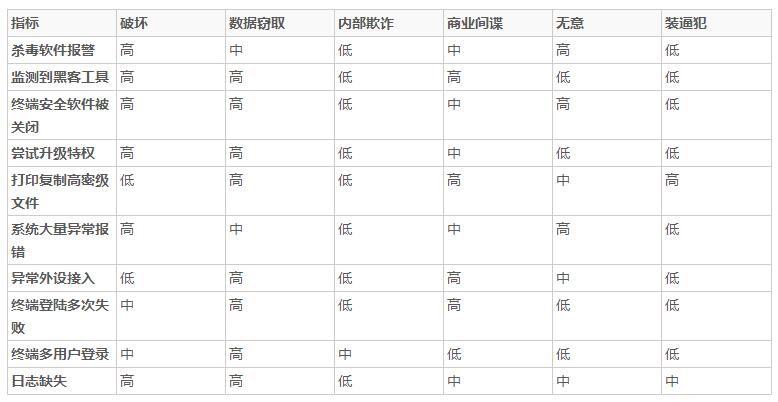

4. 终端指标

终端是指用户的终端电脑、手机等,由于员工可以对终端进行操作,所以他可能会篡改数据,破坏监控agent,因此要额外检测agent和日志的运行情况,尤其是当员工有离职等不良倾向的时候需要重点关联检测。

数据窃取可通过打印、复制外发文件,把这个日志和背景行为指标关联,可以监测到数据窃取、商业间谍行为。内部人员如果登陆其他同事账号,目的可能是隐藏自己,提升权限,又或者代其他员工操作。多次登陆失败则说明账号正在被暴力破解。终端多用户登录代表的风险则更大,但要注意有些例如三班倒的工作岗位、测试岗位会存在公用设备现象,但排除这些岗位也行后,其他人员需要重点关注。当然还有其他维度,例如非正常工作时间,只不过在互联网公司这个太常见了,所以没有加入特征。

对终端的检测几乎发现不到什么内部欺诈,欺诈行为一般出现在业务层。

5. 服务端指标

对应的则是用户在服务端的操作行为:

对集中存放的审计日志进行修改是个明确信号,有人在试图抹掉痕迹。同账号多设备则表明账号可能被泄漏,也可能是横向移动攻击。

四、总结

以上所有的指标,单一来看可能只是一个异常,因此需要多指标关联权重,从而提炼出真正的风险。但指标不仅限于此,可以根据自身业务数据形成更广阔的检测维度,例如一个销售,从来不上传新合同,但总是在大量查询历史合同。某个员工的手机号和采购供应商相同,员工与黑产多次出现在同一地址,同一时间维度内同WIFI出现大量注册等等诸如此类的规则,都能够形成某个单项指标。

除了自身数据,也可接入外部数据验证,例如员工是否多头借贷,历史工作单位验证是否一致等。最后,还可以利用情报数据,反向验证内部人员作案。

空间很大,可做的事情有很多,不要自己给信息安全设置了边界。