火眼2019年第二季度进行了邮件安全调查,以下是调查中人们最关心的问题:

- 假冒攻击,BEC(商务邮件泄露)。

- 用户电子邮件帐户泄露,被盗账户用于还款。

- 来自可信第三方的网络钓鱼电子邮件。

- 用户不确定电子邮件是否为网络钓鱼。

- 用户在移动设备上发现网络钓鱼电子邮件的能力。

前文对前两个问题进行了分析讨论并给出了一定的建议,接下来会对其余的三个问题进行探讨,并提供解决问题的建议。

目标网络钓鱼攻击

只要电子邮件一直是安全人员和企业公司最关心的问题,虽然有些网络钓鱼活动相当复杂,例如APT29的入侵活动,但其他电子邮件攻击相比非常简单,并且仍然具有较高的成功率。

2019年第一季度电子邮件威胁报告发现,与2018年第四季度相比,网络钓鱼增加了17%。因此,企业关注的问题中有三个与网络钓鱼有关。如图1所示,自2017年以来,我们观察到恶意电子邮件(如带有导致钓鱼网站的URL的电子邮件)数量在增加,带有包含恶意软件附件的电子邮件数量在减少。这种趋势一直延续到今天。

图1

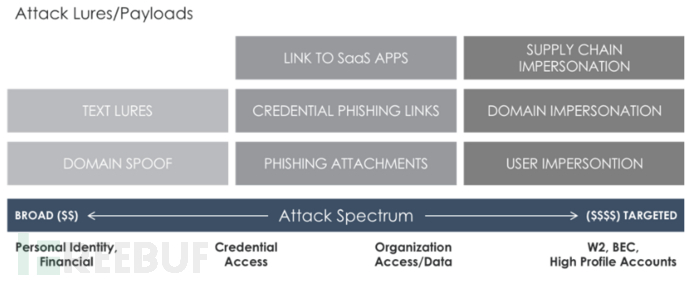

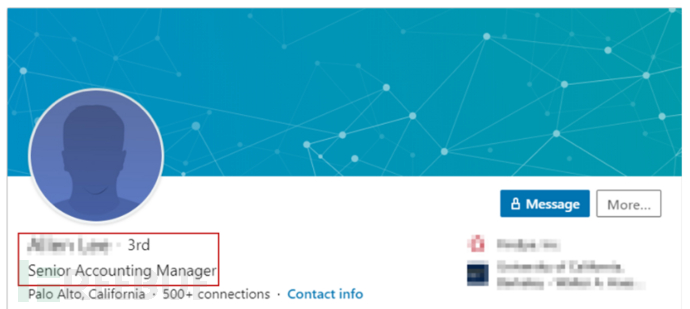

如图2所示,网络钓鱼攻击的范围很广。在横轴左端,攻击者使用非目标、高容量的网络钓鱼攻击。他们希望广泛的网络钓鱼方法来实现对目标的突破并获得经济上的回报。横轴向右,攻击者会使用社会工程来识别和分析受害者。他们利用诸如LinkedIn个人资料和Facebook帐户等现成的在线信息来定制针对目标的钓鱼邮件(图3)。

图2

图3

攻击者利用从互联网上收集的信息来识别会计等相关部门的员工,然后针对目标个性化定制电子邮件的内容。攻击者将个性化电子邮件发送给目标集团组织中特定角色、管理员等特定目标,在会计或信息技术部门中特定目标通常具有较高权限。

虽然收集受害者信息需要前期投入大量时间,但更具针对性的钓鱼方法通常会可以有更高的成功率。

可信第三方网络钓鱼电子邮件

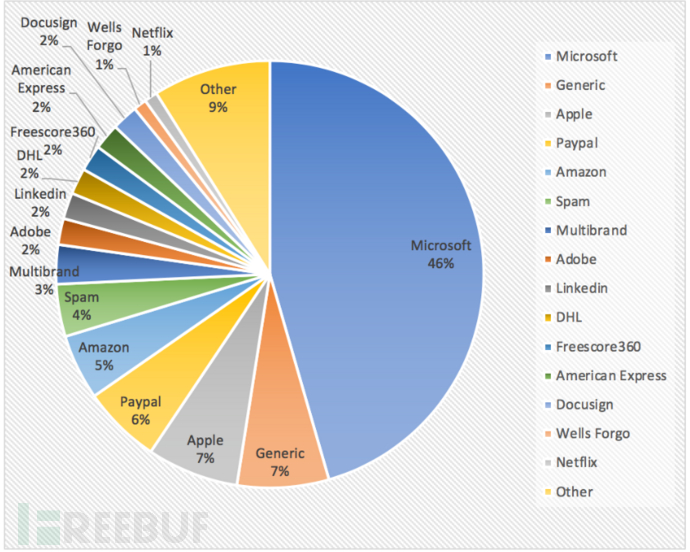

基于云的应用程序(如Microsoft Office 365)的流行使得关联的登录页面成为凭证钓鱼的目标,每个Microsoft应用程序,包括Outlook和OneDrive,都有一个不同的登录页面,Microsoft是攻击者使用最高的钓鱼程序(图4)。这些欺骗(网络钓鱼)页面之所以如此令人信服,一个原因是,包含指向网络钓鱼页面URL的电子邮件看起来是合法的,并且是从受信任的程序厂商发送的。

图4

用户不确定电子邮件是否为网络钓鱼

用户对电子邮件是合法的还是钓鱼邮件的不确定性是2019年第一季度强调的首要问题之一。

虽然个性化定制的电子邮件具有很高的成功率,但许多网络罪犯发现了一种更有效的技术。通过在假冒电子邮件中包含一个网络钓鱼链接,攻击者可以向多目标发送模糊的电子邮件,并且仍然可以从中获益。

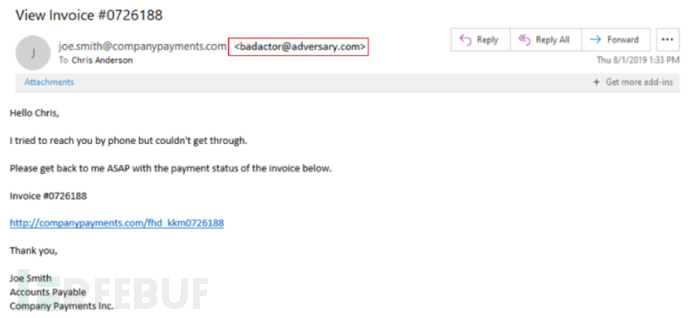

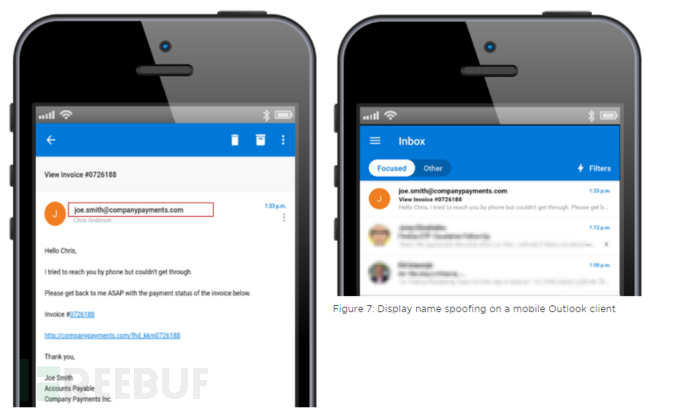

攻击者伪造友好的显示名称,使其看起来像是从熟人发送的(图5)。例如,受信任的支付公司的电子邮件地址。很多时候用户没有注意到badactor@opteary.com的真实电子邮件地址,认为它是另一个合法收件人。用户有时会感觉邮件和平时收到的邮件有所不同,但无法准确地指出问题所在,这会导致用户不确定电子邮件是合法的还是网络钓鱼。

图5

移动设备钓鱼邮件

虽然在移动设备上读取的电子邮件已成为查看邮件的主要方式,超过了Webmail和桌面客户端。

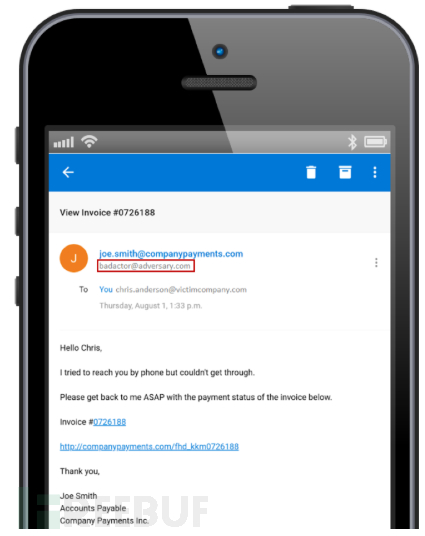

如图5和图6所示,合法的电子邮件地址是badactor@opentary.com,友好的显示名称joe.smith@companypayment.com,乍一看就产生了电子邮件来自companypayments.com的假象。电子邮件显示名称是一个用户定义的标签,用于提供发件人的可识别描述。MobileOutlook客户端默认仅显示友好的显示名称,该名称恰好是joe.smith@companypayments.com,而不是joe smith。

图6&图7

如图7所示,当在移动电子邮件客户端上浏览时,消息预览使显示名称更具说服力,实际上,电子邮件来自badaactor@opentary.com。

冒名顶替者使用的真实电子邮件地址在许多移动电子邮件客户端中不易查看,因为为了方便起见,它们默认为友好的显示名称(图8)。

虽然非常方便,但是移动设备有一个缺点:更小的显示屏使得区分合法网页和网络钓鱼网页变得更加困难。例如,网络钓鱼网页可能带有值得信赖的品牌标志,但在小屏幕上很难注意到设计上的细微变化。

图8

图9

类似地,在移动端很难发现URL中包含一个额外的字母或相似的数字来代替正确的字母(同形符号)。移动用户无法将鼠标悬停在URL上,这使得许多用户很难区分合法网站和克隆网站。如图9所示,攻击者使用克隆云服务(如Office365)的登录页面来窃取公司凭证。

当网络钓鱼攻击被包装在一个移动设备端假冒邮件中时,攻击者可以很容易地操纵友好的显示名称(如图5和图6中的JoeSmith)来冒充公司高管。因为友好的显示名称通常是默认情况下在移动设备上显示的关于发送者的唯一信息,如果用户不小心,就很有可能会被欺骗。图5显示了从桌面客户端查看的电子邮件时假冒的电子邮件地址。

当我们相信正在与一个值得信赖的人沟通时,例如我们的老板、公司高管、朋友或家人,我们更可能点击电子邮件中的URL或附件。

建议

技术和用户教育双管齐下是针对目标网络钓鱼攻击的最佳防御。电子邮件安全解决方案减少了下载恶意软件或点击恶意URL的人为因素。但是,如果可疑电子邮件潜入用户的收件箱,经过培训的员工则会成为第二层防御。

为了更好地做好防御准备,可以选择如下的电子邮件安全解决方案:

- 投资研究恶意软件

- 快速更迭防护措施,以检测最新的假冒技术和网络钓鱼攻击

- 基于从防御设备截获攻击行为获得的实时知识构建检测能力

其次,需要花时间培训用户如何发现网络钓鱼电子邮件,以确保他们与正确的人进行通信而不是攻击者。