网络捍卫者正在变得更加先进......但攻击者也是如此

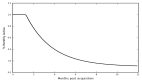

快速检测网络攻击的能力至关重要,而安全技术,流程和基准测试的改进将继续改善检测时间。不幸的是,还有其他因素可以抵消这种预期的停留时间缩短,例如攻击者采用AI并利用增加的计算能力来寻找新的方法来打入网络并保持隐藏。目前,在组织检测到攻击者之前平均停留时间为78天,最近这一数字的减少似乎主要是由于勒索软件攻击的增加,攻击者在这些攻击中愿意尽早展示他们的存在。

有一个好消息:有理由相信,随着公司开始采用更有效的威胁检测工具来补充传统的预防性网络安全措施,停留时间将开始下降。我们期望看到欺骗技术的采用和使用持续增加,因为它在早期检测攻击方面具有效力,并且能够创建能够减缓和脱离攻击的主动防御。EMA一份报告证实了这一发现,即对欺骗技术非常熟悉的用户将其停留时间平均定为5.5天,同时对检测威胁的信心也很高。此检测时间比未使用该解决方案的受访者低12倍。因此,虽然攻击者变得越来越复杂,欺骗技术已经清楚地显示出它的价值,可以为防御者提供一个快速而准确的网络内工具,无论攻击可能来自何处或攻击方式。

组织将在框架和个人层面上提高对安全的理解

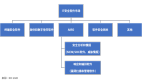

同样,框架也将继续塑造安全领域。随着组织评估安全成熟度和风险,NIST网络安全框架,ISO 27001/27002以及MITRE ATT和CK框架都被证明是有用的指导方针。组织已经验证他们正在迅速采用这些模型来评估风险并帮助塑造他们的安全态势。通过整合更多的评估基准和安全评分,组织可以更好地识别和定义安全漏洞,使安全基础架构更加成熟,并在预防和检测工具之间实现更好的平衡,从而有助于确定未来的安全投资需求。看到NIST正式推荐欺骗手段持有敏感信息的高价值资产。随着组织越来越多地转向安全框架以帮助理解和评估其安全模型,纳入NIST报告草案非常及时。

个人可以做些什么?持续的员工教育和培训是桌上赌注,教个人打补丁、密码保护和认证的基本知识会有很大帮助。更加注重验证最佳实践是否有效,以及添加适当的安全网将有助于组织了解控制和流程何时起作用以及何时起作用。这一更加突出的重点将促进更多采用可见性和检测工具,以进行持续评估,渗透测试,并洞察产生风险增加的政策违规和风险。

监管即将到来,但我们不能依赖它

美国的违规规定到处都是——毫不夸张。每个州都有不同的规则要遵循,这些法律的不一致将继续给2019年及以后的公司带来挑战。对于那些未能达到这些法律预期的人,特别是在加利福尼亚州和马萨诸塞州这样的州变得更具侵略性的情况下,罚款增加,在某些情况下甚至会被判入狱。在执行这些法律时。其他州可能在未来一年继续这一趋势。值得注意的是,新的加州消费者隐私法案(CCPA)将于2020年1月1日生效。该法案为加利福尼亚人增加了几项新的权利,让他们了解组织收集的有关他们的个人信息,无论是出售还是披露他们的个人信息,以及即使他们行使其隐私权,他们也不得出售这些个人信息,以获取他们的个人信息,以及平等的服务和价格。遵守这些法律的想法不仅令人生畏,而且实际上支持它们有如此多的复杂程度。我预计到2020年中期,我们将开始看到令人咋舌的罚款,并且达到公司可能无法承受的水平。

另一方面,监管机构仍然不确定如何处理物联网(IoT)。物联网将在2019年剩余时间和2020年继续扩展,超过50%的企业将物联网纳入其运营。物联网设备的创新速度将继续超过这些设备内置的安全性,联邦政府法规不太可能定义充分实现变更所需的法律和罚款。国家级法规,如目前用于违规报告的法规,可能能够改善这种情况,但可能无法产生重大影响。在某些情况下,通过建立对市场上设备安全性的虚假消费者信心,他们实际上可能弊大于利。

通过自动化提高生产力缩小技能和性别差异的步伐正在取得进展

组织总是面临提高效率,加速攻击分析和自动化事件响应的压力,但一天只有这么多小时,执行这些任务所需的技术人才可能并不总是存在。我们将继续看到用于关联攻击响应和信息共享的自动化,删除较慢的手动步骤,以允许网络安全专业人员将更多时间用于补救和其他基本任务。自动化不会很快取代网络安全专业人员,但它可以为组织提供进一步扩展资源的选择,允许熟练的专业人员解决复杂问题,缩小技能差距,并降低员工倦怠的可能性。

不幸的是,还有另一个差距继续存在。网络安全仍然是男性主导的行业,女性占当今网络安全劳动力的11%。女性担任领导角色的情况更为罕见,因为只有2%的CTO和CISO是女性。缺乏多样性无疑会有所改善,特别是在对技术工人有严重需求的领域。我们需要继续鼓励和支持妇女和少数群体从事网络安全事业。承认这个问题是第一步,行业已经开始向正确的方向发展。在性别差距完全结束之前,我们还有一段路要走,但最近的步骤很有希望改善多样性和女性在该领域的代表性。

云计算将继续高速发展

云采用以及对容器和无服务器技术的兴趣和采用的显着提升。不幸的是,随着这种采用,我们将看到云漏洞的上升。无论是覆盖范围还是简单的人为错误,组织都必须修改安全性并添加更多安全网,以更好地保护存储在云中的信息。

5G将扩大攻击面并创造新一代威胁

5G带来了巨大的优势,包括扩展的数据容量,改进的连接移动性,更高的信号密度以及更好的整体性能和可靠性。然而,随之而来的是新的风险。由5G网络创建的大数据量将增加检测行为异常的难度,连接的移动性进一步消除了网络边界,从而产生更广泛的攻击面,并且更多连接设备允许更大规模的攻击和后果。云和端点安全性需要端到端才能创建可与移动连接设备一起旅行的虚拟安全环境。随着5G网络的变化和发展,制造商还必须在开发期间为设计建立安全性以实现持续保护。该技术是另一个攻击面,类似于云,需要寻找更强大的可扩展检测控件,以便在未经授权的访问或产生风险的错误配置时准确提醒。这种情况将对医疗档案转移,连接家庭,自动驾驶汽车等产生广泛影响。

有一件事是肯定的,这个词是可预测的不可预测的,并且尽管我们准备,但它永远不够。出于这个原因,我鼓励所有组织进行辩护,但也要在攻击者可以造成伤害之前采取主动侦测和破坏威胁的攻击。欺骗现在正在为50多个F10和许多更多组织发挥这一作用。