提醒:看完这篇文章你很有可能就会失去一些软妹币。如果你如下图… 那么,请放心阅读。

最近轰动全球的新闻应该就是巴黎圣母院的大火了。一场大火让全世界人民都在为之叹息,这座已经存在了800年的绝美建筑将暂时消失在人们面前。

《爱在日落黄昏时》剧照

然而令人意想不到的是,老牌游戏大厂育碧和他的《刺客信条:大革命》却上了头条:育碧在这款游戏里精确复刻了巴黎圣母院。

阿育牛逼!(破音)

《刺客信条:大革命》现在免费送了!还在等什么!

阿育牛逼!(破音)

在这里不得不吹一波阿育,不愧是用心做游戏的典范!

但是今天我要来说一说(安利)育碧的另款游戏——《看门狗》。大家都知道,我是一个不懂游戏的官方(不懂游戏还偏要安利),既然今天要来给大家讲游戏了,那么一定是因为这个 游戏里有非常精彩的黑客情节。

话还得说回前前前前前些日子,我收到了一位网友的私信:

这位朋友问到: 日后随着5G和物联网的发展,游戏《看门狗》和《看门狗2》中的黑客情景是否有可能发生?

先直接回答问题: 有可能,而且有一些已经发生了 。

下面我就带大家挨个儿去看看这些亦真亦假的游戏情节,在现实中是怎么实现的?

《看门狗》的游戏背景建立在芝加哥和旧金山,玩家在游戏中扮演主角艾登·皮尔斯(Aiden Pearce),而他就正是一位技术高超的黑客。(以下统称艾登为狗哥)

《看门狗》游戏官方图片

这款游戏的核心就是——狗哥通过使用自己的各种黑客技术来完成各种任务。

今天我就挑五个游戏中的情节来给大家详细讲一讲,它们分别是: 渗透进入城市的中央控制系统、使用黑客技术谋杀、让城市大范围停电、通过摄像头监视公民。

(这些真能实现???)

一、 渗透进入城市中央系统

游戏里的城市被一个中央控制系统所掌控,所有人的信息都能在了这个系统当中查询到。狗哥需非法进入这个系统来获取他想要的信息。

在现实生活中,我们可以把它 类比成我们每一个公司都有的内网系统 。员工的信息、部门信息、公司内部资料等都可以在内网中访问获得。

而渗透进入内网系统,是很多公司都遭遇过的安全问题。

一般来说整个思路如下:

- 前期踩点 ,获得目标系统的域名或IP信息;或者获得内部人员的邮箱地址;

- 对目标域名和IP进行扫描 ;向内部人员 发送恶意钓鱼邮件 ;

- 扫描 得到端口 后就可以开始控制网络服务,以此来获取访问权限;

- 接下来要做的就是提升自己的权限,最终以 获得控制权限 ;

- 然后就可以“为所欲为”了, 安装后门 、 安装跳板 ,必要时还会进行清除和伪造痕迹等等操作。

当然,在现实生活真正的渗透过程会更加繁琐,许多操作需要考虑系统的真实情况来进行。

而现在渗透测试早已成为网络安全保护的一种重要方式。许多公司都会请安全公司(比如我们!)对他们进行合法授权后的渗透测试检测,这种模拟真正黑客的检测方法能 有效的帮助企业找到他们业务的漏洞和弱点 ,以此来帮助他们改进自身的安全防御。

二、 非法控制ATM

早在2010年的黑帽子大会上,传奇黑客巴纳比·杰克就曾经让ATM机疯狂吐钱。

2010年黑帽子大会现场,巴纳比·杰克正在演示如何让ATM疯狂吐钱(图源:wired.com)

当时他用了两种方法令ATM机吐钞票。

- 做出一台任何人可以解锁的ATM机,插入特制的U盘,然后控制网络并命令机器吐钱;

- 通过查询信用卡使用者的历史记录和PIN号码,然后把他们送发给黑客。

杰克也在演讲中分享了破解的技术原理:因为许多ATM采用Windows CE操作系统与ARM处理器,且有局域网连线或拨接数据机联结,这些都透过一个串列接口联结来控制对保险箱的存取。

杰克用标准的除错技巧中断正常的开机程序,并改为启动Internet Explorer浏览器,这让他能存取档案系统,并拷贝相关档案以便进行分析。

其中一台机器虽然没有明显的远程存取安全漏洞,但是吐钞的PC主机板只靠一把标准钥匙保护,杰克花了10美元在网上购买了一把便能轻易打开面板,通过USB口安装恶意软件。

而另一台ATM机存在远端存取的安全漏洞,杰克通过电话数据机便能识别出ATM的号码,通过授权自己对该机器进行软件更新后安装恶意软件。

杰克同时称,他也能轻易地通过银行磁条获取人们的信用卡密码,同样是远程操控完成,这是匿名的,并且绕开全部认证。

三、 使用黑客技术谋杀

这里我依然拿巴纳比·杰克的研究举例子。

这位天才黑客曾经发现过 胰岛素泵的安全漏洞 ,并演示如何在90米远的地方,把胰岛素推升到致命的水平。在研究发现之后他便与美国食品药物管理局以及医疗设备制造商合作修复了他所发现的安全漏洞。

胰岛素泵

除此之外他还曾准备发布他的另一项研究:

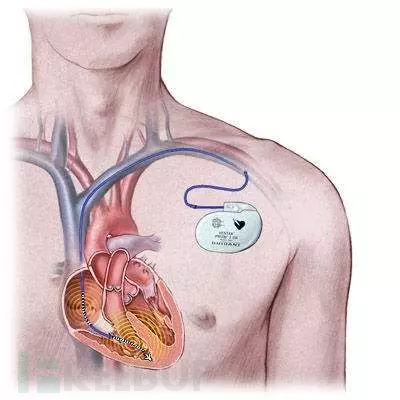

在9米之外植入式心脏起搏器等无线医疗装置,然后向其发出一系列830V高压电击,从而“遥控杀人”。

植入式心脏起搏器

杰克当时声称,他已经发现了多家厂商生产的心脏起搏器的安全漏洞。 这使得可以远程重写心脏起搏器的运行软件,发送高电压冲击,造成线圈短路。他说大概花了六个月左右来做准备:“依靠逆向工程,发现设备的缺陷,然后开发可以利用这些漏洞的软件。”

然而就在他准备于2013年黑帽大会上发布这场名为《植入式医疗器械:人体黑客》演讲的前6天,意外的离开了人世。

四、 让城市大范围停电

今年三月委内瑞拉的这场大停电,可以说是非常真实的例子。

委内瑞拉大停电期间我们使用ZoomEye探测到的信息

停电事件后,有国外专家分析了本次事故中网络威胁手段的三种类型(未实锤):

- 利用电力系统的漏洞植入恶意软件;

- 发动网络威胁干扰控制系统引起停电;

- 干扰事故后的维修工作。

在大停电发生后,我们也从网络空间测绘的视角对委内瑞拉的网络建设情况和停电事件进行一定的分析判断。

可以看到,3月8日开始,ZoomEye 录入 banner数量骤减,在3月11日录入数量有所回升。3月13日录入数量恢复到正常水平。这和已知的委内瑞拉停电事件信息基本吻合(3月7日傍晚开始停电)。这也从另一个层面说明从2019年3月13日开始,委内瑞拉的供电已经正常。

虽然我们不能从网络空间测绘的角度证明停电是由于网络威胁所造成,但是通过对这次停电的研究我们得出如下结论:

如果说停电事件背后存在网络威胁,委内瑞拉暴露在公网上的众多 ZTE 路由器、Movilnet公司的相关主机都可能会成为下一步的目标。

网络安全建设并非一蹴而就。国家基础设施等同于国家的命脉,因此网络安全务必落实到位。

五、 通过摄像头监视公民

关于摄像头安全的相关问题,我有发布过挺多的相关文章了。

事实上就是, 这一点在现实生活中也非常常见 。

摄像头这类物联网设备与手机、电脑等不同的是,它们的存在感很低,往往是当设备出故障无法工作才会被发现。

在17年我们的Seebug漏洞平台收录了一篇基于GoAhead系列摄像头的多个漏洞。该漏洞为Pierre Kim在博客上发表的一篇文章,披露了存在于1250多个摄像头型号的多个通用型漏洞。

事后证明,该漏洞是由于厂商二次开发GoAhead服务器产生的。利用该漏洞可以成功 获取摄像头的权限 。

换句话说就是: 如果这些漏洞被黑客利用,这些摄像头就是任由他把玩的工具。

而造成这个漏洞的原因是组件重用。因为嵌入式设备固件开发过程中可能会使用第三方的开源工具或通用软件,这些通用软件又通常由某一特定厂商研发,这就导致很多设备固件存在同源性,不同品牌的设备可能运行相同或者类似的固件以及包含相同的第三方库, 一个漏洞就可能同时影响到多家厂商 。

虽然游戏中的情节会有适当的夸张,(比如狗哥用小小的手机就能进行很多操作)但是在理论上,游戏里的很多场景还是可以实现的。

再加之5G和物联网技术的快速发展,说不清以后某一天游戏中的场景都将全部被还原。

为此我们需要更加注意和谨慎——当物联网设施变得非常密集且渗透到我们生活的方方面面,如果这时被恶意的黑客控制,后果将不堪设想。