近日,瑞星安全专家捕获到一个极具破坏性的勒索病毒LockerGoga,该病毒影响恶劣,不仅会设置开机密码,同时还会加密电脑中的文件,由于加密的文件中包括重要的系统文件,因此会导致计算机关机或重启后无法进入系统,即使用户重装系统,重要文件也无法恢复。

电脑被加密后无法重启视频:https://v.qq.com/x/page/l0859yz7fus.html

据媒体报道,目前国外大量公司均已遭受攻击,其中包括全球最大的铝供应商挪威海德鲁公司Norsk Hydro(损失逾4千万)、美国瀚森化工公司Hexion Specialty Chemicals、美国有机硅巨头迈图集团Momentive、Altran Technologies公司等。

瑞星安全专家通过进一步分析发现,LockerGoga勒索病毒之所以很危险,是因为它不仅会加密文件进行勒索,而且还会破坏操作系统,这种行为与常见的勒索病毒截然不同,可以说具有明显的恶意攻击意图。

目前,根据瑞星监测数据显示,暂未发现该病毒在国内的大规模攻击事件,安全专家提醒广大用户提前做好以下防御措施,以防LockerGoga勒索病毒发起恶意攻击。

防御措施

- 不下载运行来历不明的软件。

- 提高上网安全意识,做好重要数据备份。

- 及时安装系统补丁,设置复杂密码。

- 安装杀毒软件,保持防护开启,查杀勒索病毒。

- 安装勒索病毒防御软件,拦截勒索病毒加密文件。

应急措施

- 已中毒机器断网,防止感染其它机器。

- 已中毒机器重装系统。

- 未中毒机器安装杀软。

- 未中毒机器安装瑞星之剑,勒索防御软件。

- 未中毒机器及时备份重要文件。

病毒分析

1. 不带参数的进程

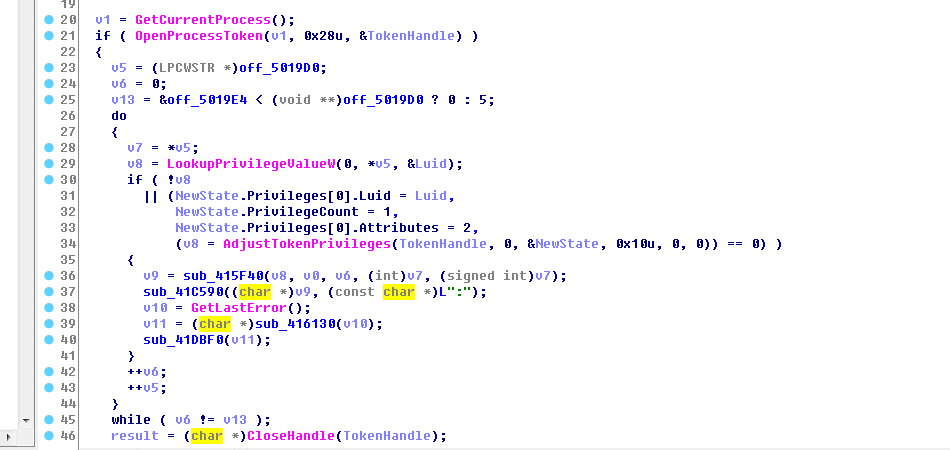

(1) Windows进程提权。

图:进程提权

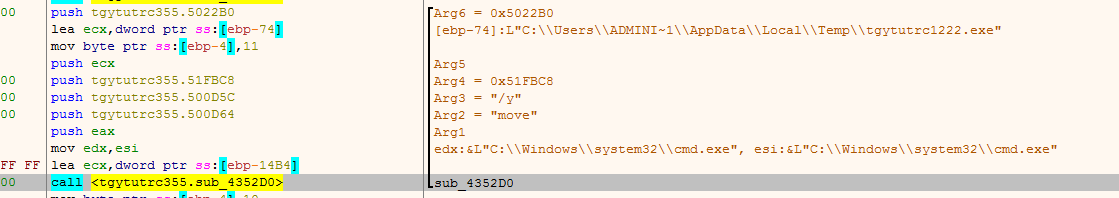

(2) 将病毒程序移动到C:\Users\Administrator\AppData\Local\Temp目录下,重命名后的名称是tgyturcXXXX.exe(XXXX为四个随机数字)。

图:移动目录

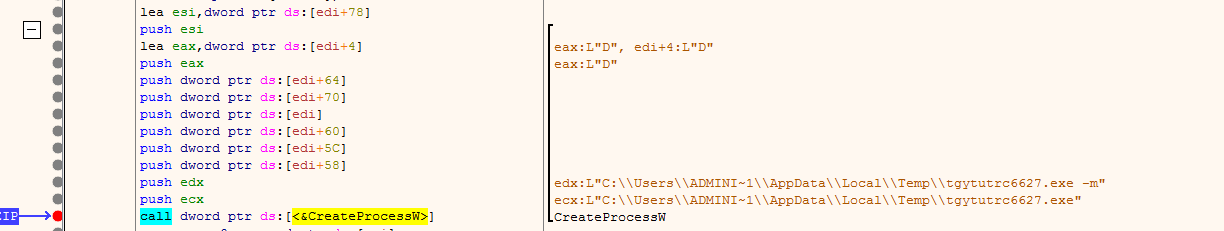

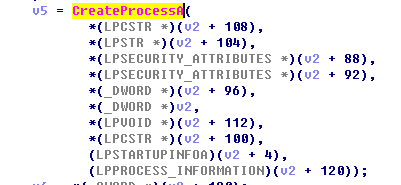

(3) 将tgyturcXXXX.exe以命令行-m的方式启动。该进程会创建命令行为i SM-tgytutrc -s的多个子进程。

图:创建进程

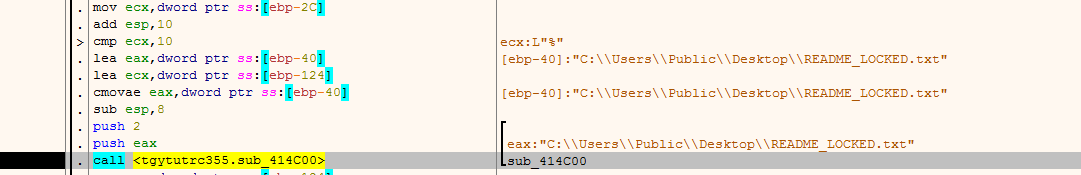

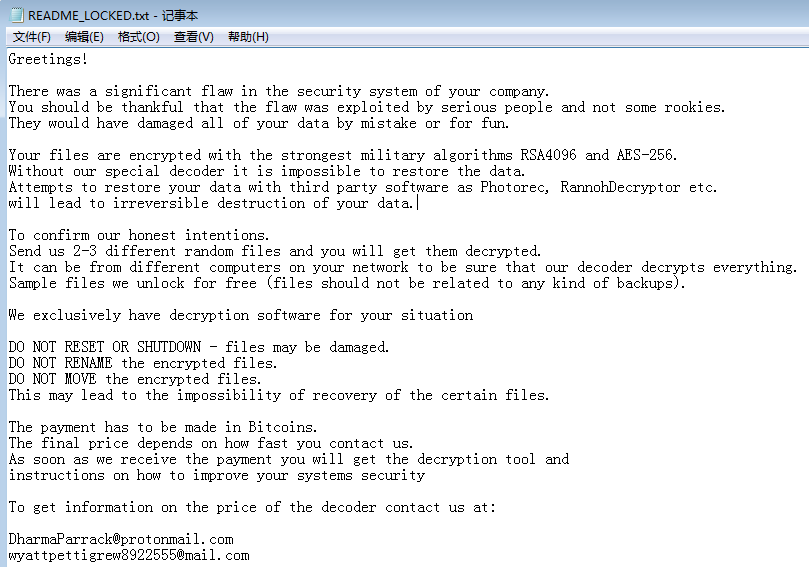

(4) 在桌面创建勒索信"README_LOCKED.txt"。

图:勒索信息

图:勒索信内容

2. 带参数- m的父进程

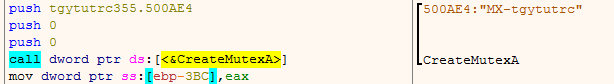

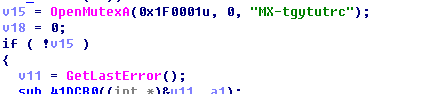

(1) 创建互斥体"MX-tgytutrc"。

图:互斥体

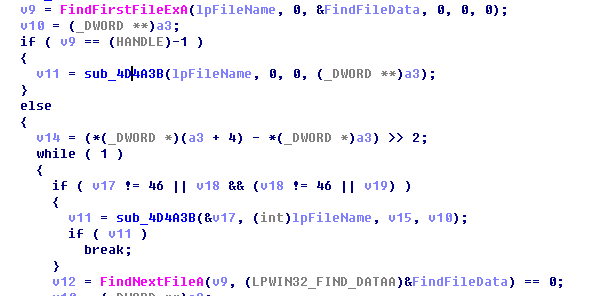

(2) 遍历磁盘文件。

图:遍历磁盘

(3) 创建命令行参数是 i SM-tgytutrc -s的子进程,并一直监控子进程的状态,如果子进程意外关闭则重新创建带此参数的子进程。

图:创建进程

三、带参数 i SM-tgytutrc -s的子进程

(1) 打开父进程创的互斥体"MX-tgytutrc",如果互斥体不存在,子进程会退出。

图:打开互斥体

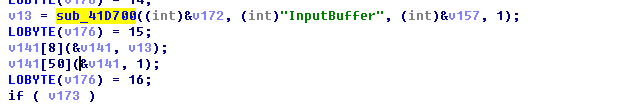

(2) 子进程获取父进程传过来的用base64加密的文件路径,用base64解密后,得到要加密的文件路径。

图:获取路径

(3) base64解码获得RSA公钥。

图:RSA公钥

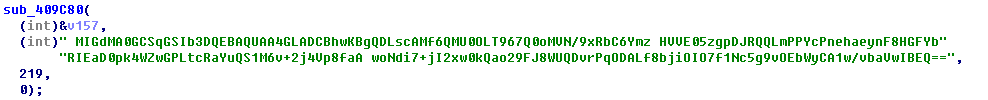

(4) 加密文件,在文件名称后追加“.locked",加密算法采用的是AES算法加密,AES的密钥是随机生成的,并且被RSA公钥加密后追加到了被加密的文件末尾处。

图:加密文件

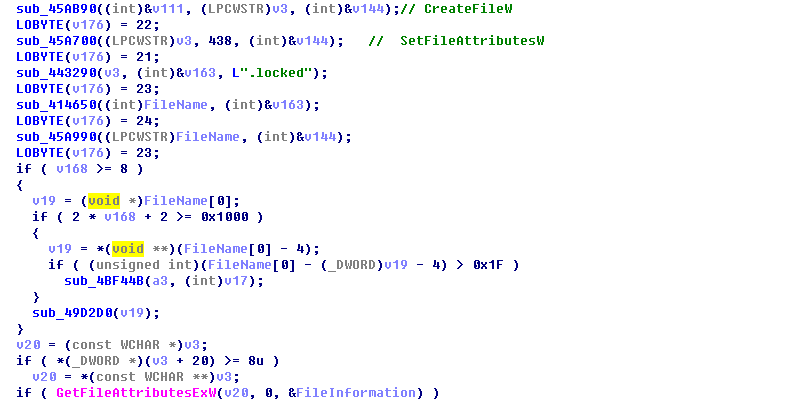

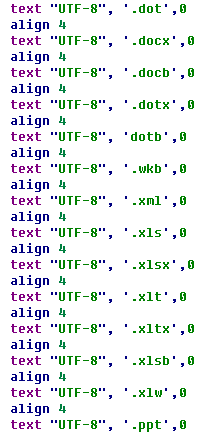

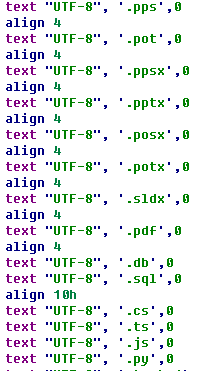

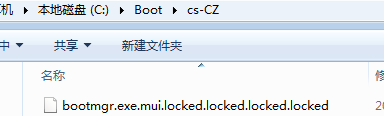

(5) 加密的文件类型除了以下之外还加密了大量其他文件,并且C:\Boot文件夹里面的文件全部被加密而且还可以被多次加密。

图:加密的文件类型

图:C:\Boot

4. 其他阶段

勒索病毒破坏了系统文件,致使重新启动电脑失败。

图:进入系统失败