在这个世界上,人类不断研究和发展新的信息安全机制和工程实践,为战胜计算机网络安全威胁付出了艰巨的努力。似乎如果网络威胁手法不再翻新,关于信息安全的战争将很快结束。然而,这将是一场永不结束的战争,只要计算机技术在发展,就会有新的威胁手法出现。

尽管防守方永远是被动的,但威胁者仍不断改变策略,因为他们总是希望在网络攻防战中占据上风。

虽然诸如网络钓鱼和SQL注入等攻击技术年复一年占据头条,但过去一年中也出现了其他更新、更危险的“后起之秀”,威胁者越来越多地利用这些新技术,使企业面临可能更严峻的威胁。

在今年RSA会议上,来自SANS研究所的专家概述了企业在2019年可能会看到的五种最危险的新技术。在本文中,我们总结了这五种威胁技术以及企业可以采取哪些措施以降低风险。

1.DNS操作(DNS Manipulation)

SANS研究所的专家Ed Skoudis认为DNS操作是最危险的新技术之一。通过DNS操作,威胁者利用被盗凭证登录域名注册系统并更改信息。DNS(Domain Name Service,域名服务)技术可将域名(如baidu.com)定向到内容可用的IP地址。

委内瑞拉救援组织DNS劫持

为了降低DNS操作的风险,Skoudis建议企业使用多因素身份验证进行管理并部署DNSsec以提高DNS记录的真实性。

2.域前置(Domain Fronting)

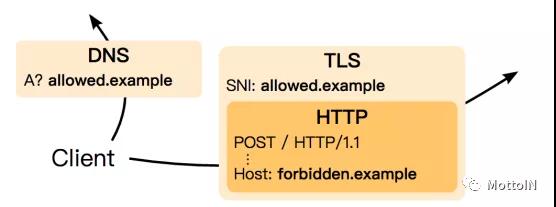

Skoudis解释说,域前置是威胁者隐蔽自身的一种技术,可以掩盖多个位置,包括威胁者所在、命令和控制来源,以及威胁者将数据泄露至何处。域前置滥用云内容传递网络功能,以使系统误信其为信任内容。

域前置攻击的特点在于,你真正访问的域名并不是你看到的域名,即可以隐藏威胁者的真实地址,并且此技术能够让我们在一些受限制的网络中依然连接到我们的C2服务器,其关键思想是在不同的通信层使用不同的域名,在HTTP(S)请求中,目标域名通常显示在三个关键位置:DNS查询、TLS(SNI)拓展及HTTP主机头中。通常,这三个地方都会是我们要访问的域名地址。然而,在“域前置(Domain Fronting)”请求中,DNS查询以及SNI携带了一个域名(前域),而在HTTP host头中携带了另一个域名(隐蔽的,被禁止访问的域名)。

为了降低域前置的风险,Skoudis建议企业不要盲目信任通过云服务商传递的流量。

3.定向个性化攻击(Targeted Individualized attacks)

SANS Institute高级讲师Heather Mahalik警告称,Targeted Individualized attacks的风险越来越大。黑客能够通过多种不同的机制访问用户的信息。即使用户只是在线共享了过多信息,黑客也能够访问用户帐户。

Mahalik建议用户查看他们的云设置以查看哪些内容是公开的,并采取措施限制个人信息的可用性。

4.DNS信息泄露(DNS Information Leakage)

当您使用浏览器访问某个网站时,浏览器会使用您输入的URL向DNS服务器发送请求,然后您将被定向到该IP地址。这是互联网如何运作的重要部分。当浏览器无法直接向您的ISP发送DNS请求时,会发生DNS泄漏。

SANS研究所技术主任Johannes Ullrich强调,默认情况下DNS信息是不安全的,这可能使潜在的威胁者能够查看DNS流量信息。借助DNS信息,威胁者可以深入了解流量的前进方向。当然,对于防御方而言,通过DNS信息同样可以了解流量是如何进入的,以及它的来源。

通过对DNS流量进行加密,可以缓解DNS信息泄漏的风险,尽管Ullrich警告说这种方法也使得防御者更难发现网络上的恶意内容。

5.BMC的硬件缺陷(Hardware flaws in BMC)

基板管理控制器(BMC)是许多现代IT系统的组成部分,其负载监视和管理固件和硬件设施,包含自己的CPU、存储系统和上网接口,可以让远程管理员接入PC/服务器,并发送指令,执行各种任务,包括修改系统设置、重新安装系统或者更新驱动。根据Ullrich的说法,这些系统有时可能存在能被威胁者利用的漏洞。

Ullrich建议,为了降低硬件管理系统漏洞的风险,用户可以删除不需要的管理实用程序,并监控对所需管理控制台的访问。