钉钉内网穿透

由于我们公司有一部分程序员在北京而有一部分在沈阳,服务器是在北京这边,但是沈阳的同事要测试代码就是一个问题,所以我们需要进行内网穿透,由于公司相当一部分业务是和钉钉进行合作的,所以我们就干脆使用的钉钉内网穿透。操作起来还是比较容易的,这要得益于总监,所以日常感谢总监。这篇文章呢也是总监指导我,某些原因我离职了,我也是很感恩这一段的工作旅程,我真的学习到了很多。

钉钉内网穿透工具ngrok使用

- 什么是 ngrok :

ngrok 是一个反向代理反向代理,通过在公共的端点和本地运行的 Web 服务器之间建立一个安全的通道。ngrok 可捕获和分析所有通道上的流量,便于后期分析和重放。

- ngrok 的作用 :

我们有时候会需要临时地将一个本地的 Web 网站部署到外网,以供他人体验评价或协助调试等等,通常我们会这么做:

- 找到一台运行于外网的 Web服务器

- 服务器上有网站所需要的环境,否则自行搭建

- 将网站部署到服务器上

- 调试结束后,再将网站从服务器上删除

此例子背景:出差要访问公司内网 git 仓库以及 gitlab

- 下载 ngrok :

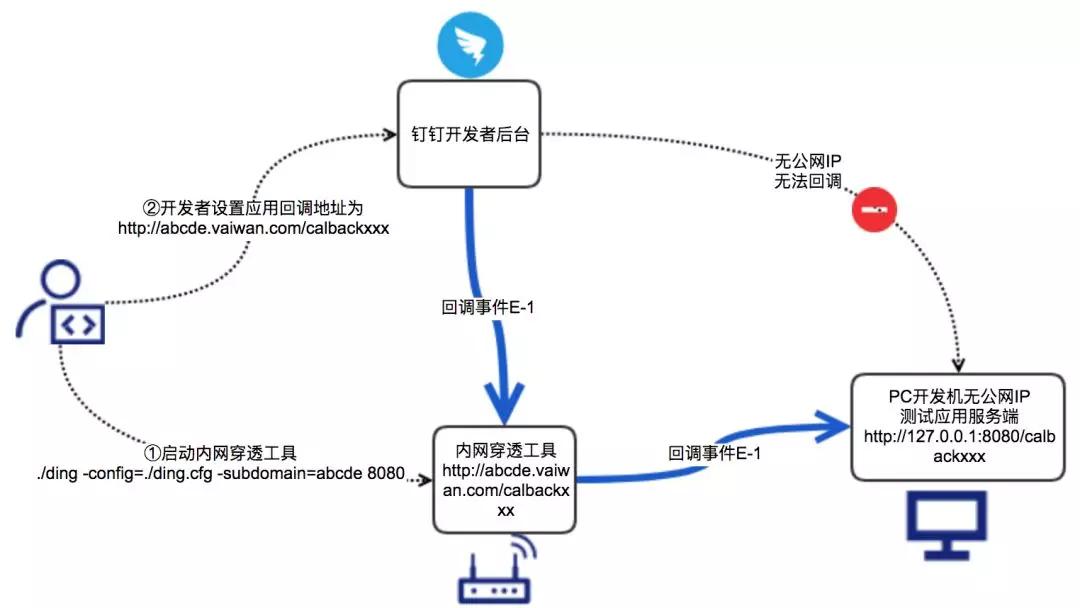

由于 ngrok 是一个开源程序, 官网服务在国外, 国内访问国外速度慢,所以使用钉钉提供的 ngrok,钉钉官方给出的原理图如下:

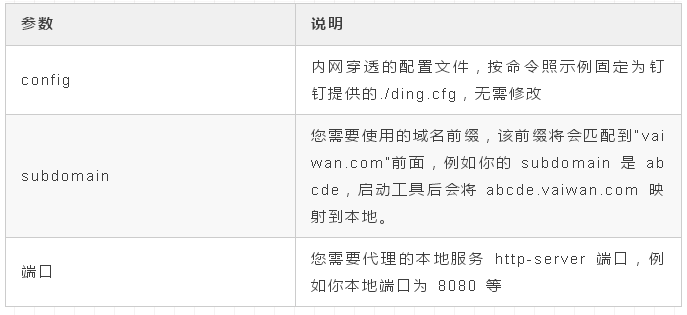

- 命令参数说明 :

搭建 ngrok 反向代理服务器

下载工具:

https://github.com/open-dingtalk/pierced (选择合适的系统进行下载)

启动工具:

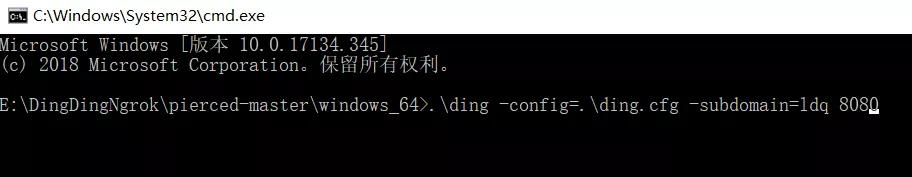

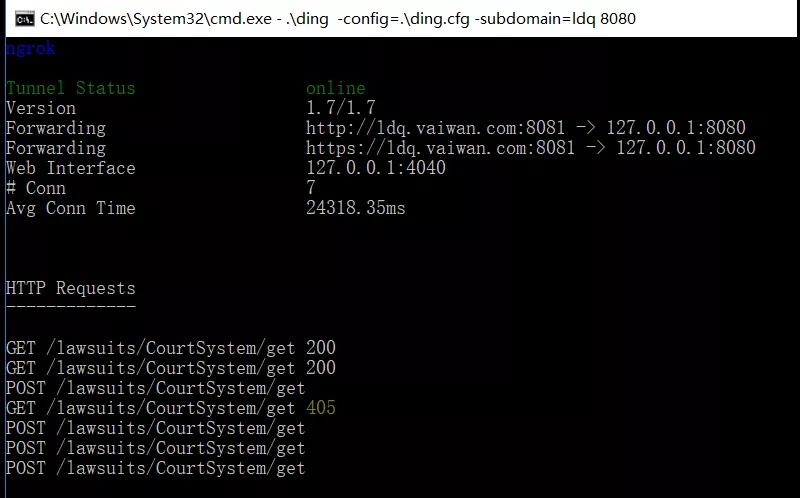

在你所下载ngrok位置打开运行窗口,然后输入:“./ding -config=./ding.cfg -subdomain= 域名前缀 端口”,以 windows 为例:

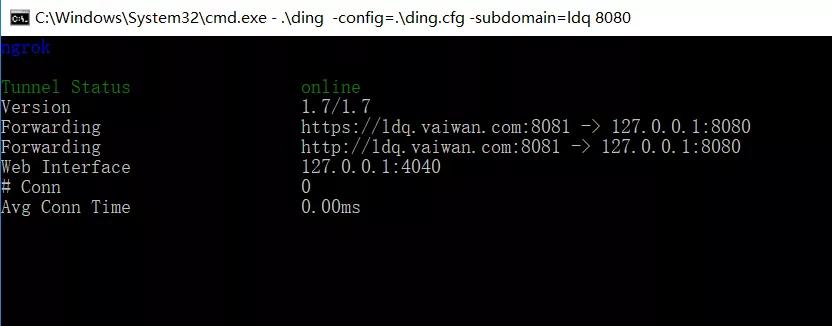

- 启动完客户端后,你访问http://ldq.vaiwan.com/xxxxx 都会映射到http://127.0.0.1:8080/xxxxx

注意:

- 你需要访问的域名是 http://ldq.vaiwan.com/xxxxx 而不是http://ldq.vaiwan.com:8082/xxxxx

- 你启动命令的 subdomain 参数有可能被别人占用,尽量不要用常用字符,可以用自己公司名的拼音,例如:alibaba、dingding 等。

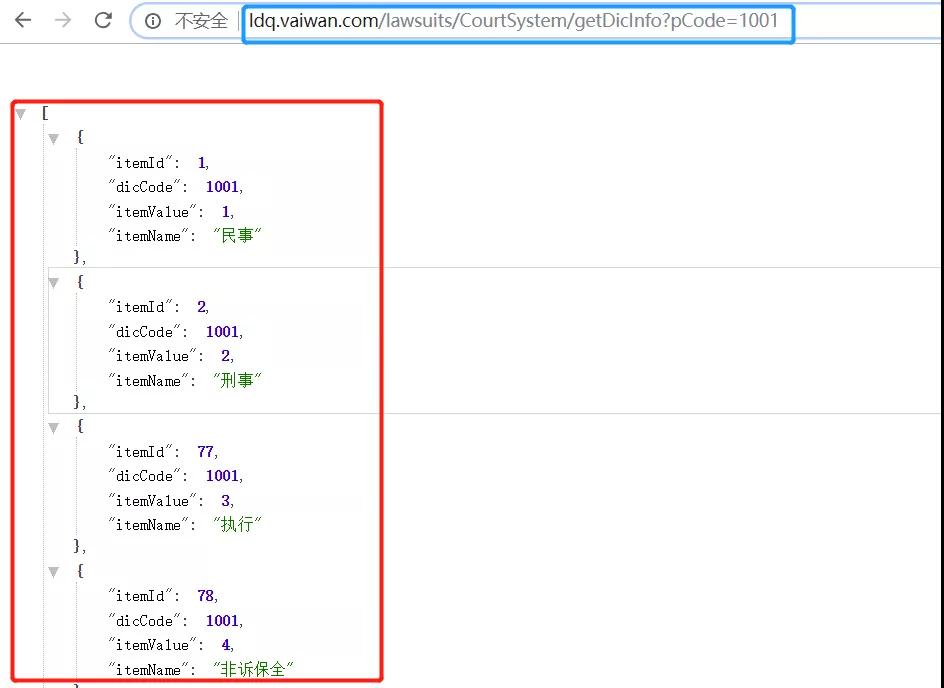

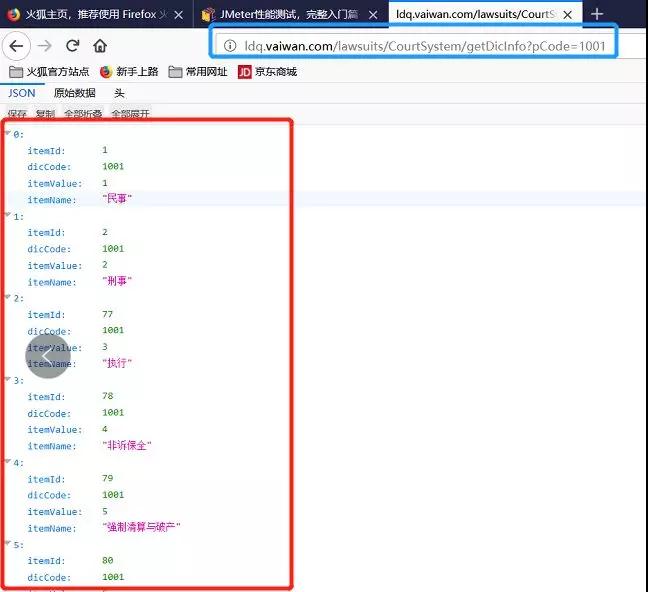

- 可以在本地起个 http-server 服务,放置一个 index.html 文件,然后访问http://ldq.vaiwan.com/index.html 测试一下,我这里呢是直接测试我自己所写的接口,测试结果如下:

本机

同事电脑

客户端所显示的线程

参考资料:

https://hacpai.com/article/1536648478230