黑客最常用的一个攻击方式,就是获取目标口令,有了对方密码口令,就相当于有了你家的入户门钥匙,那么接下来所面临的危险就可想而知了。

今天我们就了解一下常见的加密方式有哪些?常见的密码保存方式有哪些?黑客是用什么样的方法来获取和破译目标密码口令的?常用的密码破解工具有哪些?。

一、用户密码加密方式以及常见的密码保存方式有哪些?

1. 常见的加密方式如下:

(1) Base64加密方式(可逆)

- Base64中的可打印字符包括字母A-Z/a-z/数组0-9/ 加号’+’斜杠’/’ 这样共有62个字符

- Base64 ios7之后加入系统库

(2) MD5加密

Message Digest Algorithm MD5(中文名为消息摘要算法第五版)为计算机安全领域广泛使用的一种散列函数,用以提供消息的完整性保护。是计算机广泛使用的杂凑算法之一(又译摘要算法、哈希算法),主流编程语言普遍已有MD5实现。根据输出值,不能得到原始的明文,即其过程不可逆

(3) 钥匙串加密方式

iCloud钥匙串,苹果给我们提供的密码保存的解决方案,iOS7之后有的存沙盒:如果手机越狱,密码容易被窃取。当软件更新时,沙盒里的内容是不被删除的。但是,如果将软件卸载后重装,沙盒里的数据就没有了。每个APP的沙盒是相对独立的,密码无法共用。

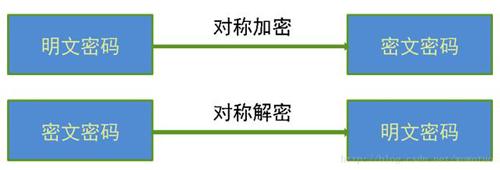

(4) 对称加密算法

对称加密算法(DES算法,3DES算法,TDEA算法,Blowfish算法,RC5算法,IDEA算法。)是应用较早的加密算法,技术成熟。在对称加密算法中,数据发信方将明文(原始数据)和加密密钥一起经过特殊加密算法处理后,使其变成复杂的加密密文发送出去。收信方收到密文后,若想解读原文,则需要使用加密用过的密钥及相同算法的逆算法对密文进行解密,才能使其恢复成可读明文。在对称加密算法中,使用的密钥只有一个,发收信双方都使用这个密钥对数据进行加密和解密,这就要求解密方事先必须知道加密密钥。

(5) RSA加密(非对称加密算法)

- 非对称加密算法需要两个密钥:公开密钥(publickey)和私有密钥(privatekey)

- 非对称加密中使用的主要算法有:RSA、Elgamal、背包算法、Rabin、D-H、ECC(椭圆曲线加密算法)等。

公开密钥与私有密钥是一对,如果用公开密钥对数据进行加密,只有用对应的私有密钥才能解密;如果用私有密钥对数据进行加密,那么只有用对应的公开密钥才能解密

2. 几种常见的用户密码口令保存方式:

(1) 直接明文保存,比如用户设置的密码是“123456”,直接将“123456”保存在数据库中,这种是最简单的保存方式,也是最不安全的方式。但实际上不少互联网公司,都可能采取的是这种方式。

(2) 使用对称加密算法来保存,比如3DES、AES等算法,使用这种方式加密是可以通过解密来还原出原始密码的,当然前提条件是需要获取到密钥。不过既然大量的用户信息已经泄露了,密钥很可能也会泄露,当然可以将一般数据和密钥分开存储、分开管理,但要完全保护好密钥也是一件非常复杂的事情,所以这种方式并不是很好的方式。

(3) 使用MD5、SHA1等单向HASH算法保护密码,使用这些算法后,无法通过计算还原出原始密码,而且实现比较简单,因此很多互联网公司都采用这种方式保存用户密码,曾经这种方式也是比较安全的方式,但随着彩虹表技术的兴起,可以建立彩虹表进行查表破解,目前这种方式已经很不安全了。

(4) 特殊的单向HASH算法,由于单向HASH算法在保护密码方面不再安全,于是有些公司在单向HASH算法基础上进行了加盐、多次HASH等扩展,这些方式可以在一定程度上增加破解难度,对于加了“固定盐”的HASH算法,需要保护“盐”不能泄露,这就会遇到“保护对称密钥”一样的问题,一旦“盐”泄露,根据“盐”重新建立彩虹表可以进行破解,对于多次HASH,也只是增加了破解的时间,并没有本质上的提升。

(5) PBKDF2算法,该算法原理大致相当于在HASH算法基础上增加随机盐,并进行多次HASH运算,随机盐使得彩虹表的建表难度大幅增加,而多次HASH也使得建表和破解的难度都大幅增加。使用PBKDF2算法时,HASH算法一般选用sha1或者sha256,随机盐的长度一般不能少于8字节,HASH次数至少也要1000次,这样安全性才足够高。一次密码验证过程进行1000次HASH运算,对服务器来说可能只需要1ms,但对于破解者来说计算成本增加了1000倍,而至少8字节随机盐,更是把建表难度提升了N个数量级,使得大批量的破解密码几乎不可行,该算法也是美国国家标准与技术研究院推荐使用的算法。

(6) bcrypt、scrypt等算法,这两种算法也可以有效抵御彩虹表,使用这两种算法时也需要指定相应的参数,使破解难度增加。

二、 破解获取密码口令的常用方法有哪些?

1. 简单口令破解方法:

- 猜解简单口令:很多人使用自己或家人的生日、电话号码、房间号码、简单数字或者身份证号码中的几位;也有的人使用自己、孩子、配偶或宠物的名字;还有的系统管理员使用"password",甚至不设密码,这样黑客可以很容易通过猜想得到密码。

- 字典攻击:如果猜解简单口令攻击失败后,黑客开始试图字典攻击,即利用程序尝试字典中的单词的每种可能。字典攻击可以利用重复的登录或者收集加密的口令,并且试图同加密后的字典中的单词匹配。黑客通常利用一个英语词典或其他语言的词典。他们也使用附加的各类字典数据库,比如名字和常用的口令。

- 暴力穷举:密码破解技术中最基本的就是暴力破解,也叫密码穷举。如果黑客事先知道了账户号码,如邮件帐号、QQ用户帐号、网上银行账号等,而用户的密码又设置的十分简单,比如用简单的数字组合,黑客使用暴力破解工具很快就可以破解出密码来。因此用户要尽量将密码设置的复杂一些。

2. 强度较高的密码或者多重密码口令认证的方式如何破解?

- 遍历攻击:对于以上所有步骤都无法破解的密码,就只能采取遍历破解的方法了。使用单个CPU可能会非常慢,但如果使用僵尸网络,ASIC,高速GPU阵列等方式将破解速度提升1000倍以上。采用遍历攻击的暴力破解方式也要运用策略,比如某网站要求密码长度必须大于8位,我们应尽量只使用8个字符进行破解以节省时间;或者网站要求密码必须以大写字母开头,我们可以在规则中强制指定字符集

- 击键记录:如果用户密码较为复杂,那么就难以使用暴力穷举的方式破解,这时黑客往往通过给用户安装木马病毒,设计"击键记录"程序,记录和监听用户的击键操作,然后通过各种方式将记录下来的用户击键内容传送给黑客,这样,黑客通过分析用户击键信息即可破解出用户的密码。

- 屏幕记录:为了防止击键记录工具,产生了使用鼠标和图片录入密码的方式,这时黑客可以通过木马程序将用户屏幕截屏下来然后记录鼠标点击的位置,通过记录鼠标位置对比截屏的图片,从而破解这类方法的用户密码。

- 网络嗅探器:在局域网上,黑客要想迅速获得大量的账号(包括用户名和密码),当信息以明文的形式在网络上传输时,便可以使用网络监听的方式窃取网上的传送的数据包。将网络接口设置在监听模式,便可以将网上传输的源源不断的信息截获。任何直接通过HTTP、FTP、POP、SMTP、TELNET协议传输的数据包都会被网络监听程序监听。

- 网络钓鱼:"网络钓鱼"攻击利用欺骗性的电子邮件和伪造的网站登陆站点来进行诈骗活动,受骗者往往会泄露自己的敏感信息(如用户名、口令、帐号、PIN码或信用卡详细信息),网络钓鱼主要通过发送电子邮件引诱用户登录假冒的网上银行、网上证券网站,骗取用户帐号密码实施盗窃。

- 远程控制:使用远程控制木马监视用户本地电脑的所有操作,用户的任何键盘和鼠标操作都会被远程的黑客所截取。

三、黑客常用的密码破解工具有哪些?

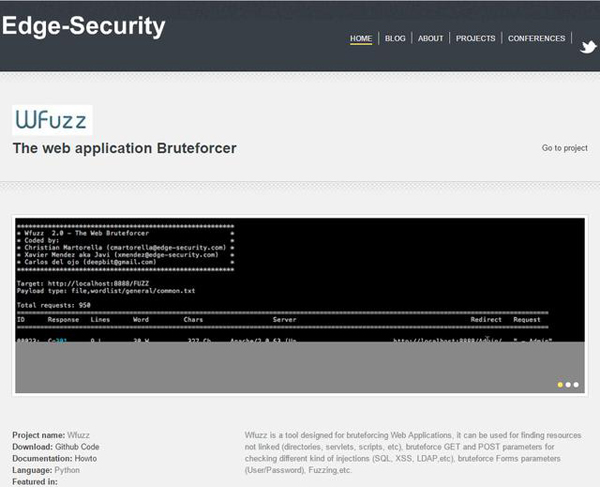

1. Wfuzz

这款破解工具是一个web应用密码暴力破解工具,它不仅可以用来破解密码还可以用来查找隐藏的资源,由于现在很多人为了防止自己的网站被人篡改,就会将目录页和脚本代码进行隐藏,有了这个工具,找到这些那都不是问题。

除了可以查找隐藏资源和破解密码,它更能识别web应用中不同的注入内容,比如说SQL注入、LDAP注入等等,还有很多类型了。

2. Brutus

最早发布于2000年的Brutus是目前最流行的远程在线密码破解工具,号称是当今最快最灵活的密码破解工具。目前该工具免费,但只有windows版本。Brutus支持HTTP、POP3、FTP、SMB、Telnet、IMAP、NNTP、NetBus等各种网络协议,而且支持多步认证引擎,可以并发攻击60个目标。

3. RainbowCrack

RainbowCrack是一个哈希破解工具,使用大规模时空折中(Time-memory trade off)处理技术加快密码破解,因此比传统暴力破解工具要快。用户无需自己生成彩虹表,RainbowCrack的开发者已经准备好了LM彩虹表、NTLM彩虹表和MD5彩虹表,而且都是免费的。

4. OphC++rack

它是Windows平台上的一个免费的彩虹表密码破解工具,它可以应用于Linux和Mac系统,同时了,它也是目前最为流行的密码破解工具。

5. Aircrack-NG

Aircrack-NG是一个WiFi密码破解工具, 这款工具能够破解WEP或是WPA密码,还能通过分析无线加密包然后通过运算法破译密码,并使用FMS攻击等技术,运用好了,这也是一门技术。

6. Cain and Abel

这是一款多任务的密码破解工具,但它只能运行于Windows平台。可以利用字典攻击破解加密密码,从而记录volp对话,乱序密码以及恢复缓存密码等等,总的一句话就是,它的用途广泛,功能多多。

7. John the Ripper

John the Ripper是一款知名的开源密码破解工具,可以运行在Linux、Unix和Mac OSX上,当然Windows版本也有。该工具可以侦测弱密码,专业版功能更加强大。

8. THC Hydra

THC Hydra是速度极快的网络登录密码破解工具,目前支持Windows、Linux、Free BSD、Solaris和OSX等操作系统,以及各种网络协议,包括:Asterisk, AFP, Cisco AAA, Cisco auth, Cisco enable, CVS, Firebird, FTP, HTTP-FORM-GET, HTTP-FORM-POST, HTTP-GET, HTTP-HEAD, HTTP-PROXY, HTTPS-FORM-GET, HTTPS-FORM-POST, HTTPS-GET, HTTPS-HEAD, HTTP-Proxy, ICQ, IMAP, IRC, LDAP, MS-SQL, MYSQL, NCP, NNTP, Oracle Listener, Oracle SID, Oracle, PC-Anywhere, PCNFS, POP3, POSTGRES, RDP, Rexec, Rlogin, Rsh, SAP/R3, SIP, SMB, SMTP, SMTP Enum, SNMP, SOCKS5, SSH (v1 and v2), Subversion, Teamspeak (TS2), Telnet, VMware-Auth, VNC 和 XMPP。

9. Medusa

Medusa是与THC Hydra类似的密码破解工具,号称能够进行快速的并行处理,模块化的暴力登录破解工具。Medusa是一个命令行工具,使用前需要学习命令集,该工具的效率取决于网络速度,在本地网络每分钟可测试2000个密码。