【51CTO.com原创稿件】近年来,随着网络空间安全上升到国家战略高度,《中华人民共和国网络安全法》等法律法规的颁布和实施,以及监管机构的推动,企业机构对网络安全愈加重视。但是,我们不可否认,在网络安全技术不断提升的同时,黑客的攻击手段也在日益精进、复杂多变。信息泄露、黑客入侵等安全事件接连发生,不胜枚举,全球各大企业纷纷沦陷。

面对愈加严峻的安全风险形势,企业该如何应对?在有限的安全投入中,企业究竟如何才能获得最佳的安全收益?带着以上疑问,51CTO记者采访了网络安全专家、漏洞银行CTO张雪松。

网络安全专家、漏洞银行CTO张雪松

“网络安全事件无法避免。目前,多数企业机构仍然将安全投入集中于拦截与防御措施上,而高级持续的黑客攻击总能找到系统的弱点,并通过发现的漏洞实现攻击达到破坏或窃取数据等目的。”张雪松认为:“面对已知和未知的安全风险,企业想要在有限的安全投入中获得最佳的安全收益,就需要用更加开放的安全思想来看待安全。”

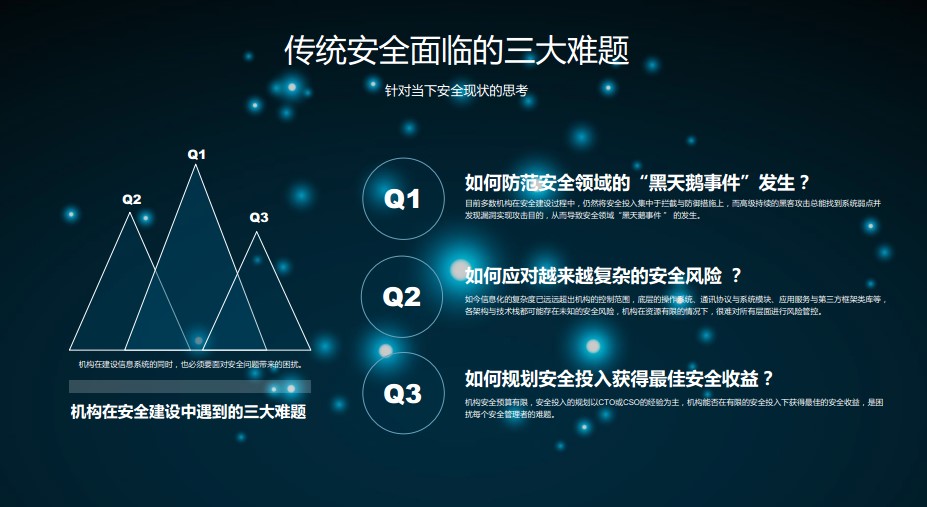

传统安全无法解决企业面临的三大难题

为什么需要更加开放的安全思想,原来的传统安全思想有何不足之处?张雪松表示,传统的安全思想,仍停留在对特定风险的防护上,盲目购置大量的安全产品与服务,导致机构的安全能力不进反退。传统安全无法解决企业面临的三大难题:一是,如何防范安全领域的“黑天鹅事件”发生;二是,如何应对越来越复杂的安全风险;三是,如何规划安全投入获得最佳安全收益。

很多人认为,大型企业机构安全投入大、监管力度大、拥有专业的技术团队,所以不应该出现安全问题,但“黑天鹅事件”并未停止发生。回顾过去十年发生的“黑天鹅事件”,无一不是造成了严重的影响,比如,影响美国大选的希拉里邮件门事件、震惊全球的WannaCry勒索蠕虫病毒事件、雅虎邮箱数据泄露事件等等。

分析大型企业“黑天鹅事件”不断曝出的原因,张雪松表示,传统安全的思想基础是“防患于未然”,同时普遍存在“不知攻焉知防”的安全认知,所以众多企业都在重点建设防御能力来阻止黑客攻击。而传统安全厂商按照“不知攻焉知防” 理念,也在不断研究攻击技术,推出基于特定攻击的安全产品,来满足企业对安全的需要。然而,“防患于未然”在现实中很难实现,“黑天鹅事件”无法被机构和安全厂商提前预测,导致企业进行了大量的安全投入,也依然会产生严重的安全事故。

同时,企业都采用传统风险管理的方式来应对安全问题,但如今信息化的复杂度已远远超出机构的控制范围,从硬件系统、底层操作系统、通讯协议到系统模块、应用服务与第三方框架类库等,各架构与技术栈都可能存在未知的安全风险,机构在资源有限的情况下,很难对所有层面进行风险管控,导致机构安全建设陷入困境。

看全新安全思想“开放安全”如何破局

为了帮助企业更好的应对未知安全风险,解决以上三大难题,漏洞银行提出了开放安全的新思想。张雪松解释说:“开放安全是一种全新的安全视角,也是一种更加开放的思想,作为企业不应拒绝风险,而是直面与利用风险。企业的安全并不是没有敌人和风险,而是企业不会遭受损失。同时开放安全倡导我们利用敌人和风险,帮助企业从中获得更多的安全收益,利用敌人提升自我。”

在与张雪松的交谈中,记者了解到,开放安全认为:安全风险无法避免,“黑天鹅事件”永远存在;安全风险是安全收益的最佳来源;而开放安全的核心思想在于:将企业内外部的安全风险转化成收益。

那么,如何将企业的安全风险转化成收益呢?张雪松表示:“这要从企业为什么需要安全说起,企业希望通过安全防护避免因攻击而导致损失,影响品牌和收益。换句话说,企业是考虑如何避免损失,保护企业收益。从开放的视角做安全,就是尽可能多的让企业从安全风险中获得收益,让攻击转化成收益。”

假如某企业因一次“黑天鹅事件”而产生了严重的经济损失500万,而黑客在对企业实施攻击时,经历了10个必要的入侵过程。假设黑客在第一个攻击过程成功后,企业便奖励黑客50万安全贡献奖金,那么“黑天鹅事件”便不会发生。在现实之中,这个奖励金额甚至会非常低,这就为企业获得到了非常大的收益。

张雪松透露,开放安全的最佳安全收益策略(BSR,Best Safe Return),是根据机构遭遇严重安全事件的损失进行逆向推导,找出导致严重后果的关键黑客攻击行为,并由此分成安全事件和安全后果两个区域,从而有效的量化解决此安全风险的安全投入与收益情况。

根据BSR的方法指导,找到关键黑客攻击行为十分重要,并根据该行为来制定安全策略,才是最佳的安全方式。针对关键黑客攻击行为之前的环节,应提升更多的免疫能力,同时不断利用黑客攻击,来提升自身健壮性,检验安全能力的完备性。而之后的部分,则应针对安全后果进行有效防控,构建反向防御的能力。

为了找到黑客,并让黑客的攻击“为我所用”,企业需要建立风险奖励机制,站在开放安全的视角:一方面,奖励黑客。把安全投入从防火墙、IPS等安全产品上转移到系统的开放性测试上,让黑客/白帽帮助企业排查安全风险,为他们提供奖励。另一方面,安全防护聚焦在核心业务和核心资产上。对企业核心业务进行攻击防御,对核心资产进行全面监控,做好安全保障工作。最终形成循环,不断利用黑客攻击来提升系统的健壮性,让系统越来越安全,而不是依赖某个安全厂商的产品或服务。

开放安全建议的技术方式

据张雪松介绍,开放安全建议的技术方式主要有:

第一,全面的开放性测试:利用黑客与白帽人群,对IT系统进行整体性的、开放式的、大范围的安全测试,针对系统各方面功能进行有效的攻击,从开放性测试中获得系统风险情报。

第二,构建动态免疫能力:构建对IT系统的动态免疫能力。基于开放安全的理念,利用启发式人工智能技术,让IT系统不断学习黑客行为,获得基于风险和攻击的识别能力,形成强有力的防御。

第三,反脆弱防御能力:针对事件后果制定的防御策略,能有效的阻止损失,即使黑客已经入侵和攻击成功,也无法对最终安全后果产生影响,以确保机构在安全事件中不会遭受损失。

第四,风险处置与转化。在安全厂商的帮助下,企业应做好风险生命周期跟踪与分析。一方面,阻止攻击造成严重后果,建立高效有序的应急恢复机制;另一方面,将技术经验成果回馈于反脆弱与动态防护能力的建设上,实现正向转化,把攻击和风险变成安全收益。

第五,将以上四个模块相结合,形成联动,将攻击中的技术经验反馈给企业,让动态免疫能力的不断提升,企业自身安全也不断加强,从而形成安全闭环。最终,通过持续观察与对比安全策略带来的收益,不断选择最优方案进行当下安全部署,以BSR策略为指导方法,找到最优方案,实现安全收益的持续提升。

展望开放安全思想下的未来安全,张雪松认为:“对于企业安全来说,未来的安全厂商将会是企业安全建设的助理角色,真正的安全能力将被企业所掌握,而开放安全的思想是持续让企业获得最大安全收益的方式。”

【51CTO原创稿件,合作站点转载请注明原文作者和出处为51CTO.com】