写在前面的话

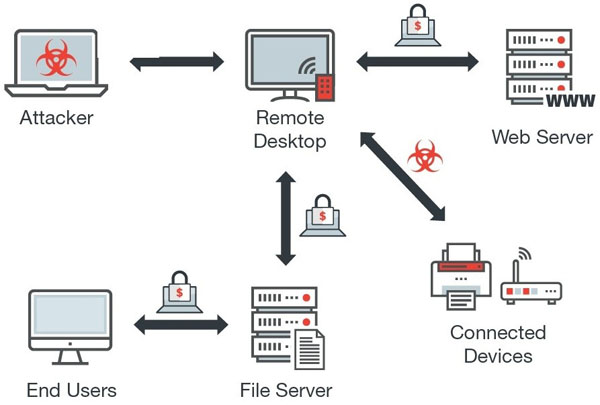

从2018年开始,大家几乎每天都能听到关于勒索软件的消息。除此之外,勒索软件的更新和升级也从未停止过,比如说Dharma和SamSam这种杀伤力巨大的勒索软件,变种版本层出不穷。实际上,在攻击者入侵了一个企业网络的远程桌面协议(RDP)端口后,他们将能够直接在目标网络的主机上安装勒索软件。

这种攻击切入点是由于缺乏安全保护所导致的,一旦存在这样的安全问题,攻击者可以利用暴力破解攻击轻而易举地渗透进目标网络,并向特定位置上传勒索软件。由于通过入侵RDP来实现勒索软件攻击的比例越来越大,因此我们需要让整个社区认识到这个漏洞的重要性。

根据Coveware对2018年第三季度的勒索软件攻击评估,已经有超过80%的勒索软件都是以RDP作为攻击切入点的。在这篇文章中,我们将跟大家介绍为何RDP会成为如此高效的攻击切入点,并告诉组织如何提升自己的安全性。

RDP的历史

RDP可以追溯到上世纪90年代,该技术跟随Windows NT 4.0一起发布,而这个功能允许IT服务提供商在任何地方都能够跟网络内部的系统进行通信。在当时,这种方法不仅大大降低了故障频率,而且还减少了服务支持问题的复杂性。除此之外,它还为新一代的托管服务提供商提供了一种无需与用户现场见面即可解决问题的工具,并使得业界能够迅速扩大自己的服务范围。

然而,和大多数打着“提升便捷性”为slogen的技术一样,RDP也有自己的弱点:其中最严重的一点,就是它为攻击者提供了一种新的攻击向量。除此之外,通过RDP访问目标网络能够避开很多终端保护方案,这将使得攻击者在目标网络系统内的横向渗透更加容易实现。

入侵RDP

攻击者可以通过以下几种方式入侵RDP:

- 通过类似Shodan这样的网站进行端口扫描,然后通过暴力破解攻击获取RDP会话凭证。

- 在类似XDedic这样的网站上直接购买和使用暴力破解服务,获取RDP会话凭证。

- 通过网络钓鱼或社工等方式入侵目标组织的员工电脑,然后利用这种访问权限来从网络内部获取RDP访问权。

在暗网市场上,有着数十万个企业RDP凭证可随意购买,只需3美元就可以买到一个。对于网络犯罪分子来说,这种投入是微不足道的,也就是说,现在通过RDP来发动勒索软件攻击的成本越来越低了。

很多大型组织目前仍在使用RDP,而很多小型企业却在沾沾自喜,因为他们认为自己太小而不会成为被攻击的目标,但他们根本就不知道自己有多么容易被攻击。

另一个需要注意的是,即使没有恶意软件或勒索软件的存在,暗网中的企业网络RDP凭证也一直有人在出售。

如果你发现自己的企业网络受到了Dharma或SamSam这样的勒索软件攻击,那说明这已经是第二波攻击了,因为在第一波攻击中你的RDP访问凭证已经被泄露了…

攻击向量

RDP所提供的公开访问以及横向访问功能将允许勒索软件感染目标网络内的所有设备,包括个人设备、服务器和备份系统在内。

除此之外,攻击者还可以利用RDP实现账号提权,并创建RDP会话,然后在拿到访问权限之后安装和执行各种应用程序。在恶意软件的帮助下,攻击者将能够获取到目标系统的命令控制权限,最终实现勒索软件的感染。

保护RDP

为了增强RDP的安全性,企业应该从预防、响应和恢复这三个因素出发进行考量:

- 双因素验证(2FA):给远程会话和所有的远程访问账号开启双因素身份验证功能,可以保护绝大多数企业免受勒索软件的攻击。点击【这里】了解更多关于RDP-2FA的内容。

- 限制访问:通过设置防火墙来限制RDP的访问权,使用VPN来访问,修改默认端口,或者通过IP地址白名单来缓解此类安全风险。

- 终端替代方案:及时检测网络异常(例如在办公室工作站试图建立RDP会话),在攻击发生之前阻止可疑行为。

- 灾难恢复(DR)与应急响应(IR):一个企业的RDP配置是否安全,还跟公司的DR和IR方案有关系。备份系统应该跟公司的网络隔离,而IR方案能够帮助公司在攻击发生时尽量减少应对的成本和时间,并以最快速度处理攻击事件。

总结

RDP带来的安全风险是非常大的,如果没有适当的管理,可能会给企业带来灾难性的后果。无论规模大小,每一个组织都应该优先考虑提升RDP访问的安全保护,以避免受到勒索软件的感染,并造成数据和财产损失。