Wireshark是非常受欢迎的数据包嗅探器。它可以安装在Windows,Linux,Unix和Mac OS上,最重要的是,它是免费的。Wireshark将你的网卡置于混搭模式,以便你的计算机获取所有网络数据包,而不仅仅是用于计算机的网络数据包。Wireshark经常被黑客使用,因此许多网络管理员都对此持谨慎的态度。

Wireshark系统能够捕获来自有线网络,无线系统和蓝牙的数据包。Wireshark实际上并不收集数据包。WinPcap程序在Windows设备上收集数据包。在Linux和Unix上,需要dumpcap。尽管Wireshark并不直接负责IT运维中最强大的部分,但Wireshark的界面使其成为赢家。系统的命令行版本称为Tshark。

Wireshark将数据保存在遵循pcap格式的文件中。Wireshark界面可以显示捕获的数据包,对它们进行排序,对它们进行分类并对其进行过滤。可以将存储的数据包加载到接口中进行分析。 Wireshark的分析引擎并不是很好,许多用户选择其他工具来更好地了解他们的数据。

如果你对Wireshark不满意并且想要找到一个不同的工具来替换它,那么网络管理员不妨试试以下替代工具:

- 1.Savvius Omnipeek

- 2.Ettercap

- 3.Kismet

- 4.SmartSniff

- 5.EtherApe

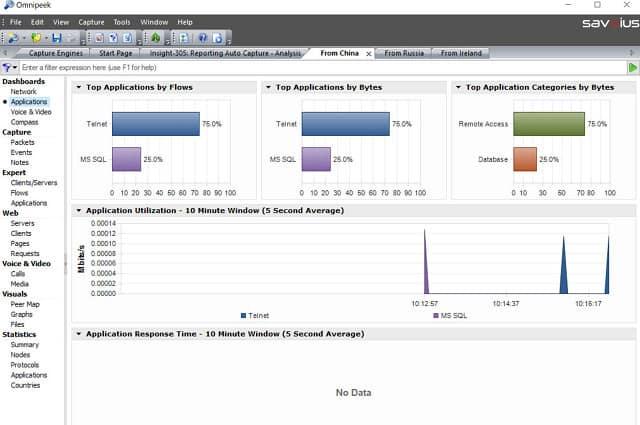

1.Savvius Omnipeek

来自Savvius的Omnipeek不能像Wireshark一样免费使用。但是,该软件有很多值得推荐的地方,你可以在30天免费试用版中测试它是否会取代你的工具包中的Wireshark。与Wireshark一样,Omnipeek实际上并不收集数据包。一个名为Capture Engine的附加组件拦截有线网络上的数据包,并且有一个单独的无线网络Wifi适配器。Omnipeek不与Wireshark竞争的一个属性是它可以运行的操作系统。它无法在Linux,Unix或Mac OS上运行。要运行Omnipeek,你需要64位Windows 7,8或10,或Windows Server 2008 R2,2012,2012 R2或2016。

Omnipeek的分析能力优于Wireshark。Omnipeek可以扫描数据包是否有问题或检测传输速度的变化。可以将这些事件设置为触发警报。因此,Omnipeek是一个网络管理系统,也是一个数据包嗅探器。流量分析模块可以报告连接的端到端性能以及链路性能。该工具还能够按需报告Web服务器的接口。

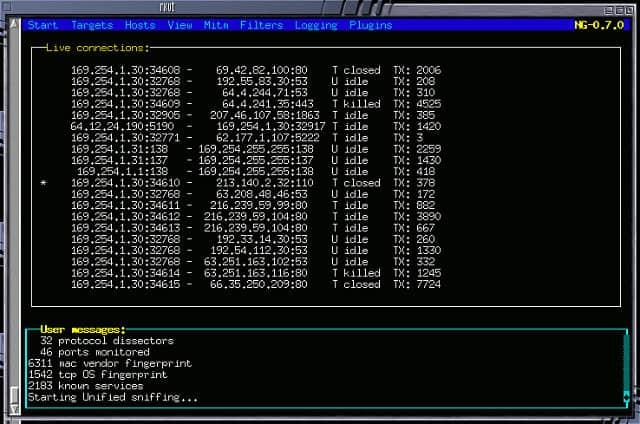

2. Ettercap

Ettercap的网站毫不掩饰其旨在促进黑客攻击的事实。由于Wireshark是一个著名的黑客工具,因此Ettercap声称它属于同一类别,并且它们都可以免费使用。Ettercap与Wireshark的可移植性相匹配,因为它可以在Windows,Linux,Unix和Mac OS上运行。尽管被设计为黑客实用程序,该工具对网络管理员也很有用。Ettercap能够检测其他黑客活动和入侵,因此它对系统防御非常有用。

Ettercap使用libpcap库来捕获数据包。Ettercap软件本身可以创建许多网络攻击,包括ARP中毒和MAC地址伪装。Ettercap是一个强大的黑客工具,拥有比Wireshark更多的功能。它可以捕获SSL安全证书,更改传输中的数据包内容,删除连接和捕获密码。系统防御者也可以在Ettercap中获得有用的功能。它可以识别恶意用户并将其与网络隔离。如果想收集证据,可以跟踪可疑用户的行为并记录他们的行为,而不是禁止他们。Ettercap比Wireshark更强大。

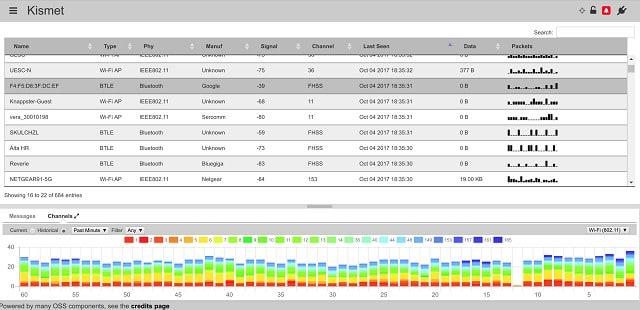

3.Kismet

Kismet无法拦截有线网络上的数据包,但它非常适合无线数据包嗅探。标准的Kismet跟踪wifi系统,但它也可以扩展到检测蓝牙网络。wifi标准有几个版本。Kismet可以使用802.11a,802.11b,802.11g,802.11n。该软件适用于Linux,Unix和Mac OS。

Kismet的数据收集器不会以与其他数据包嗅探器相同的方式探测网络,因此入侵检测系统无法发现其活动。这使其成为可以访问连接到网络的计算机的黑客的理想工具。标准网络监控系统将发现运行Kismet的设备的存在,但不会看到程序正在网络上收集数据包。Kismet的默认模式仅收集数据包标头,但它也可用于获取捕获包括数据有效负载在内的所有数据包的流量转储。可以对数据包进行分析,排序,过滤并保存到文件中。如果你不喜欢Kismet的前端,则可以在其他工具中打开保存的文件进行分析。

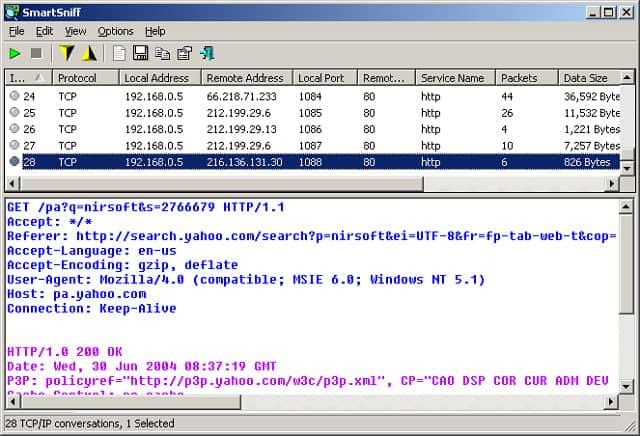

4.SmartSniff

SmartSniff适用于Windows环境。数据包嗅探器适用于有线网络,可以免费使用。收集器可以在无线网络上运行,但只能在那些包含承载嗅探器程序的计算机的wifi系统上运行。

但是,这个本机系统不是很有效,更常见的是安装WinPcap来收集数据包。数据包按需捕获,可以在控制台中打开捕获然后关闭。控制台的顶部窗格显示计算机之间的连接。单击其中一个记录时,该连接的流量将显示在底部面板中。纯文本流量按原样显示,可以将加密数据包视为十六进制数据转储。可以过滤数据以仅显示TCP,UDP或ICMP数据包,并根据与之相关的应用程序标记每个数据包。可以将数据包保存到pcap文件中,以便稍后重新加载到界面中,或者使用其他工具进行分析。

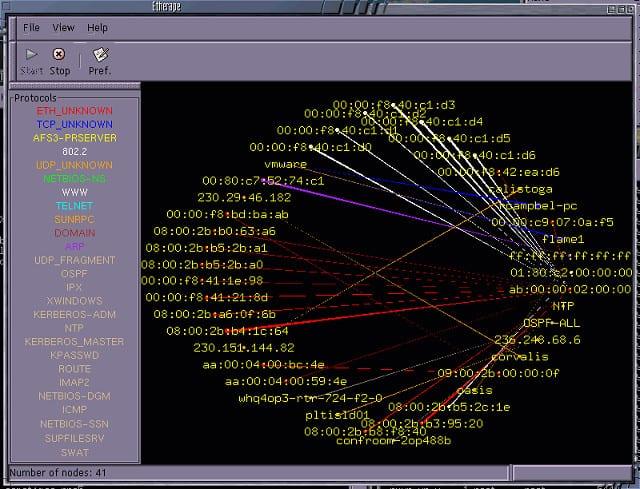

5.EtherApe

EtherApe是一个免费的实用工具,可在Linux,Unix和Mac OS上运行。它通过收集设备的消息来创建网络地图。网络上的主机在地图上绘制并标有其IP地址。然后,EtherApe会捕获在这些主机之间传输的所有数据包,并实时显示在地图上。每次转移都用颜色表示,代表其协议或应用。

该工具可以跟踪有线和无线网络,还可以描绘虚拟机及其底层基础架构。该映射可跟踪TCP和UDP流量,并可检测IPv4和IPv6地址。

网络图中的每个节点都是一个图标,可以访问该设备的性能详细信息。可以切换视图以查看端到端连接上的链接以及其上显示的流量。可以过滤所有地图以仅显示特定来源的特定应用程序或流量,还可以切换数据表示以识别端口号而不是应用程序。端口号流量跟踪仅显示TCP流量。

EtherApe仅捕获数据包的标头,这样可以保护网络中传播的数据的隐私。这种限制可能会使你公司的CIO放心,并允许你使用此数据包嗅探器,而不必担心会损害企业对数据的和合规。

从Wireshark切换

即使你对Wireshark非常满意,也请查看此列表中的备选方案,因为可能会发现其中一个具有你需要的功能,而不是Wireshark中的功能。探索替代方案总是好的,而不仅仅是使用听到的第一个工具。 Wireshark很棒,但它不是市场上最全面的工具。根据你希望使用数据包嗅探器进行的工作,以及公司对你的限制,这些工具之一可能比Wireshark更适合。