工业公司很担心IoT安全问题。77%的工业公司认为自己的ICS网络会遭到攻击,成为网络安全事件的受害者。但如果接受调查访问的公司中近半数都承认并未部署任何ICS攻击检测措施,这种重视程度又能有多高呢?

似乎谁都想在IoT上分一杯羹,不止制造业,电厂、水厂、污水治理中心等等都希望有IoT连接可用——虽然65%的受访企业知道ICS安全风险更可能来自于IoT。

公司企业想要应用该新型IT提升其工业过程的效率。尽管77%的受访者认为自家公司可能会沦为涉工控网络安全事件的目标,但仍旧一边投入大量资金加强IT网络安全,一边将运营技术(OT)接入外部网络以促进自动化效率提升。

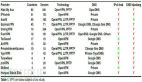

Pierre Audoin Consultants (PAC)咨询公司受卡巴斯基实验室委托,对23个国家的320位OT-ICS网络安全决策人士做了调查访问。下面便是卡巴斯基《2018工业网络安全状态》报告中列出的部分结论:

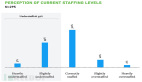

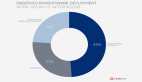

- 一多半(51%)的工业公司宣称在过去一年中未遭到过数据泄露或网络安全事件。听起来像是好消息,但卡巴斯基实验室想知道这些公司到底清不清楚自己有没有遭到攻击——毕竟48%的公司承认并未部署攻击检测或追踪措施。

- 值得指出的是,8%的受访者坦诚自己不知道去年发生了多少起与OT/ICS或控制系统网络相关的网络安全事件;10%不愿去衡量事件与泄露的数量。

OT对攻击敞开门户

虽然大多数公司企业正强化其IT安全,他们的OT却依然门户大开,像勒索软件和恶意软件之类基本威胁都可以长驱直入。

事实上,该调查揭示,公司企业意识到的风险并不总是他们的实际痛点。

依赖ICS的公司真正恐惧的是什么呢?66%的受访公司担心针对性攻击和APT,65%忧虑传统恶意软件,64%为勒索软件攻击犯愁,59%则忧心数据泄露和网络间谍。

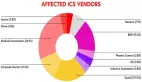

至于到底什么才是导致安全事件的元凶,卡巴斯基指出,近2/3(64%)的公司在过去一年中至少经历过一次传统恶意软件/病毒对其ICS的攻击。30%的公司经受了勒索软件攻击,27%的公司因员工操作失误而致ICS被破坏。工业行业针对性攻击占比在2018年仅为16%,比2017年的36%缩水了很多,意味着对针对性攻击风险的担忧与攻击现状有些错位,但依赖ICS的公司依然会沦为更为传统的威胁的刀下菜,包括恶意软件、勒索软件和针对性攻击。

跃然纸上的其他一些亮点包括:16%的公司选择不报告去年遭遇到的任何数据泄露或事件,仅23%的公司遵从了行业强制规定或政府监管/指导规则。

【本文是51CTO专栏作者“”李少鹏“”的原创文章,转载请通过安全牛(微信公众号id:gooann-sectv)获取授权】