眨眼下载一部高清电影,是大家对5G网络最普遍的认知,但这只是5G时代的冰山一角。作为下一代移动互联网连接技术,5G将能够提供每秒数千兆位(Gbps)的下行速度,平均下载速率预计约为1Gbps/秒。

相较于前几代网络通信技术,5G技术的独特优势无疑将在智能手机和其他广泛使用的互联网移动设备上表现得更为明显。此外,它还极有可能让应用广泛的物联网设备受益,因为它可以很好地提供物联网所需的基础设施,以承载和传输大量数据。

除此之外,5G的可扩展性对于连接到物联网的数十亿设备的功能同样至关重要,预计到2020年这一新兴的电信技术在全球推出时,在线的物联网设备将达到300亿台。此外,物联网和5G处理的数据量预计将超过4G千倍以上,但是专家们发现,在传统通信技术(如2G,甚至4G)中发现的许多安全机制,并不是为这种数据量而设计的。因此,5G技术在继承并完善前几代通信技术(2G、3G、4G)的同时,也继承并放大了它们中的安全风险。

IoT设备中使用SIM卡

大多数用于无线连接的物联网设备(如智能工厂设备、自动驾驶汽车、智能机器人和智能手表等)仍然依赖于手机中使用的相同安全和身份识别机制:客户识别模块(subscriber identity module),即SIM卡。

自1993年以来,SIM卡的安全标准就包含了一种可以远程管理SIM卡数据及功能的技术——空中下载技术(Over-the-Air Technology,简称OTA)。它是通过无线电和SIM卡中用于管理的一种“不可见”的SMS消息来实现的。SMS是通过OTA发送的,而SMS中含有的命令可能会被攻击者滥用。当这些命令通过5G发送时,技术的可扩展性增加了这种滥用的可能性。这在基于SIM的标准和应用(包括通用用户识别模块USIM,嵌入式用户识别模块eSIM和集成用户识别模块ISIM)的IoT设备上下文/环境中尤为明显。

基于SIM卡的IoT设备的潜在威胁

这种通过OTA管理SIM卡的“不可见”SMS短信被称为“SIM-OTA SMS”消息。该通信不需要IT连接,只需要无线连接到能够发送SIM-OTA SMS消息的后端网络或运营商。这些SIM-OTA-SMS消息的功能非常强大,可以修改或移除基于SIM卡的物联网设备以及手机的功能,甚至可以导致SIM卡“变砖”或永久失效。如果物联网设备的所有功能都是基于SIM的无线连接,就像手机一样,那么这些设备也可能会“变砖”。

可能影响到基于SIM卡的物联网设备的SIM-OTA SMS消息,主要包括以下这些基于标准的命令:

- TERMINATE CARD USAGE: 不可逆转地导致SIM、USIM、eSIM或ISIM卡变砖,执行DOS攻击;

- TERMINATE DF: 不可逆转地拦截SIM、USIM、eSIM或ISIM的特定文件Dedicated File(包含访问条件和可分配内存),执行DOS攻击;

- TERMINATE EF: 不可逆地拦截SIM、USIM、eSIM或ISIM的特定文件Elementary File(包含访问条件和数据),执行DOS攻击;

- ACTIVATE FILE: 激活文件以促使勒索软件攻击、国际收入共享欺诈(IRSF)、窃听以及其他的恶意活动,执行DOS攻击;

- DEACTIVATE FILE: 可逆地阻止文件以促使勒索软件攻击、IRSF以及其他恶意活动,执行DOS攻击;

- CREATE FILE: 创建方便SIM和手机恶意软件运行的文件;

- DELETE FILE: 可以删除特定的功能,允许恶意活动继续运行,可能导致执行DOS攻击;

恶意的SIM-OTA SMS消息可以通过虚假基站、流氓基站(遭到黑客劫持的合法基站)、被黑的运营商和SMS网关,甚至是被黑的通信卫星进行发送。由于通信无线电的地理范围和5G的可扩展性都很强,可以想象使用这种攻击向量的攻击完全可以大规模地进行,并且会非常有效。

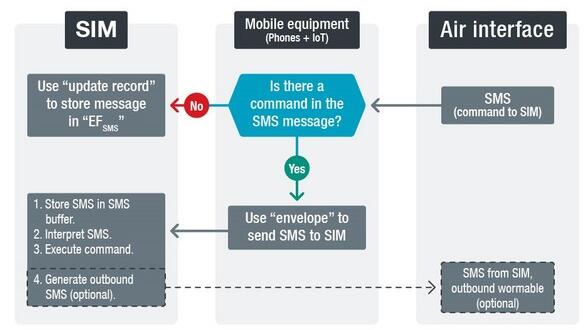

由于可以使用SIM-OTA SMS方法调用文件传输,因此还可以提示SIM相关的IoT设备下载包括恶意软件在内的文件。在下面的SIM-OTA SMS通信图中,SMS短信中的命令可以指示恶意代码执行或指示代码从远程位置检索并下载恶意软件,而从设备中生成的出站SMS(outbound SMS)可以容纳额外的恶意代码或钓鱼链接,或者可以构成SMS僵尸网络的部分命令结构。

图:SIM-OTA SMS通信

SIM应用程序工具包本质上是一组有用的功能,但它也可能被滥用来损害SIM卡以及基于SIM卡的物联网设备。其中一项功能就是SIM卡服务表,在该表中存储了所有的SIM功能,包括SIM卡的语音通话和短信发送功能等。通过使用SIM-OTA SMS消息、执行远程代码以及启用其他额外服务,攻击者可以使用一些新的恶意行为,包括构建物联网欺诈僵尸网络、针对运营商和运营商功能服务开展DDOS攻击,甚至是针对关键物联网基础设施实施大规模的永久性破坏等。

抵御威胁的可行性安全措施

事实上,存在很多安全功能可以用来预防这些恶意活动,但大多数物联网设备并不支持它们。在运营商端的安全功能中,很多需要部署名为“设备识别寄存器”(equipment identity register,简称EIR)的SIM目录管理平台,然而,EIR目前在电信领域仍然并不常见。

另外一种可行的方法是使用名为“电信安全管理员”(telecom security orchestrator,简称TAO)的5G平台。总的来说,它是一种可定制的软件程序,负责接收来自物联网、大数据、人工智能以及机器学习方面的信息,并根据这些信息进行大规模的高速自动化决策。这是一种较为新型的技术,主要负责管理软件定义网络(SDN)和像5G这样的编程网络。

“安全管理员”(security orchestrator)——包括IT和电信安全管理员——是自动化超大型网络的一种手段。当以电信级性能和成熟度(即远高于正常IT要求)运行时,TAO将可以解决各种电信安全问题。例如,它可以识别流氓或虚假基站,以及被黑的电信设备和卫星,并阻止通过上述渠道发起的攻击行为。但是,需要特别注意的是,该方法需要依赖于由人工智能和机器学习技术驱动的动态网络路由和数据架构。