鉴于内容更新不断推出全新或者修订的威胁签名和应用,对内容更新进行部署已经成为最佳实践,有助于安全策略的无缝执行。由于策略会受到全新应用和威胁签名的影响,当我们应用最佳实践时需要将网络安全和可用性要求考虑在内,包括:

◆如果一家企业,其安全态势设定为优先级,那么这家企业将倾向于使用最新威胁签名而不是应用可用性来进行保护。它会使用防火墙的威胁防御功能来实现。

◆如果这家企业为任务关键型网络,其使用最新威胁签名的目的则倾向于应用可用性而非保护。其网络会对宕机零容忍,并且,防火墙会以在线部署的形式来执行安全策略。如果在安全策略中采用了App-ID识别技术,一旦对内容进行更改并有可能影响到App-ID,则宕机就此发生。

您可以采取任务关键型或安全优先的方式来部署内容更新,也可以将这两种方法混合应用以满足业务需求。 遵循这些最佳实践可以最有效地使用这些在内容更新中交付到防火墙的最新应用和威胁签名:

◆请定期查看内容发布说明,了解最新识别和修订的应用和威胁签名列表。此外,内容发布说明还介绍了更新是如何影响现有安全策略实施的,并就如何修改安全策略以最大限度地利用新功能提供建议。

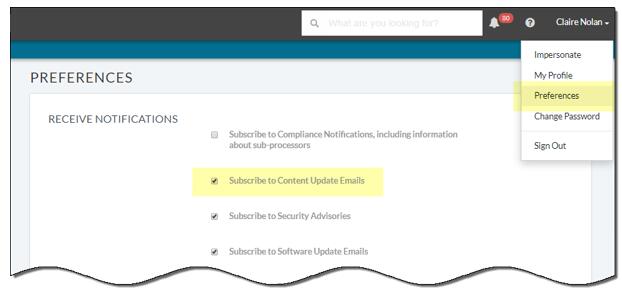

如果想订阅内容更新通知,烦请登录Palo Alto Networks支持门户 https://support.paloaltonetworks.com/,输入您的个人偏好(Preferences),然后选择Subscribe to Content Updates Emails(订阅内容更新电子邮件)。

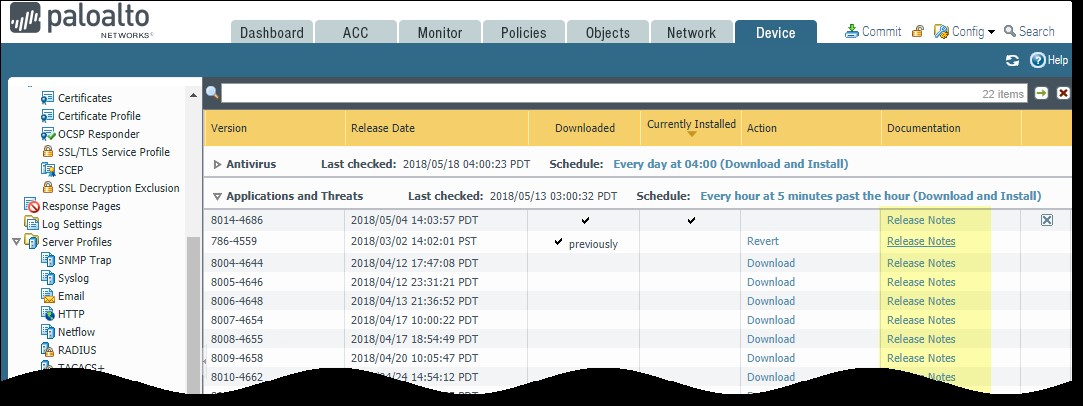

您还可以在Palo Alto Networks支持门户或直接在防火墙Web界面上查看Content Release Notes for apps and threats (应用程序和威胁的内容版本说明):选择DeviceDynamic Updates并打开Release Note(发布说明)来浏览特定内容版本。

“内容发布说明”的“说明”部分重点介绍了Palo Alto Networks未来有很大可能会产生重大影响的更新,例如,新的App-ID或解码器。 所以一定要查看这些即将推出的更新,要对更新发布给政策所带来的影响做好充分了解。

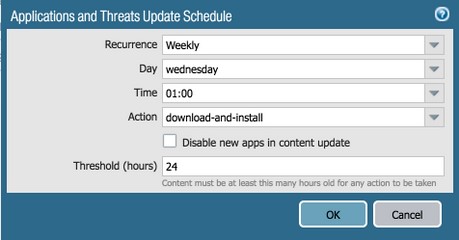

规划内容更新时间,确保实现自动下载和安装,同时基于网络安全和可用性要求,设定阈值,一旦防火墙等待时间超过此阈值便对最新内容进行安装:

◆如果安全态势设定为安全优先,请勿设定阈值以免造成最新安全更新接收延迟。要保证只要内容更新准备就绪,防火墙便可进行下载和安装,从而保证您所配备的始终都是最新威胁防御签名。

◆如果您的网络为任务关键型,将阈值设定为24小时后更新内容。24小时的延迟,可保证这些内容在发布后至少24小时之内,验证能否在用户环境里正常运行,确保只有经过验证的内容才可以被安装。

◆为了削弱全新应用和威胁所所带来的风险,可尝试对内容进行跨地域安装运行。可将内容提供给那些具有较少商业风险的远程站点(分支机构会有较少的使用者),之后再在那些有较多商业风险的站点(比如部署了关键应用)进行部署。在某些最新内容全网部署之前,将其设定为禁用于某些防火墙,这样可比较容易的对出现的问题进行解决。

使用Panorama中央管理平台可将这些排位规划交付给不同防火墙和设备群组。

为了规划内容更新,选择DeviceDynamic Updates,将Schedule配置为Applications and Threats updates (应用和威胁更新),将Schedule中的Action配置为download-and-install(下载与安装),并将可选项Threshold(阈值)设定为24小时。

◆对Content Release(发布内容)中最新推出的App-ID识别技术进行管理。始终对Content Release中推出的全新App-ID识别技术进行审核,并对识别出的全新应用实施策略影响评估。在任务关键型环境下,可在策略影响审核结束后再行安装全新应用。如果你无法在安装最新内容更新之前对安全策略进行修订,你将无法启动内容更新里面的全新应用,同时会在稍后时间里对这些应用的策略影响进行评估。

◆如果您所处的恰恰是任务关键型环境,在这些全新应用真正运行于生产环境之前,要在专有测试环境下对这些全新应用和威胁内容进行测试,而测试这些应用和威胁内容的最简便方法,便是将测试防火墙加入生产流量。在测试防火墙上安装最新内容,并严密监测防火墙对生产环境流量进行处理的情况。此外,您也可以通过测试客户、防火墙以及数据包捕获(PCAPs)来模拟生产流量。PCAPs非常适合用来模拟流量,特别适用于由于站点不同造成的防火墙安全策略也不同的情况。