在谍战剧和侦探小说中,我们经常能见到这样的场景——特务用药水将情报写到纸上,收到情报的上级再通过显影技术把情报还原出来。将秘密信息通过可公开的载体进行传递,且不被第三方发现,这就是“隐写术”。

隐写术的英文是Steganography,来源于特里特米乌斯的一本讲述密码学与隐写术的著作Steganographia,该书名来源于古希腊词汇stegons(隐藏、隐蔽)和graphia(写、画),意即“隐秘书写”。隐写术的概念于1499年首次引入,但这个想法的出现其实在古代就有了。古罗马古典主义诗人奥维德提出用新鲜牛奶在信上书写,不会留下痕迹,之后再沾上煤的灰烬,便能读取信的内容。

隐写术与加密技术

隐写术是隐藏信息的一种技术,它和加密的区别就在于,对加密而言,第三方是知道数据被加密的,只是不知道加密前数据是什么样,隐写术则侧重于让人无法察觉数据的存在性。

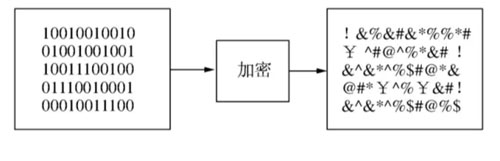

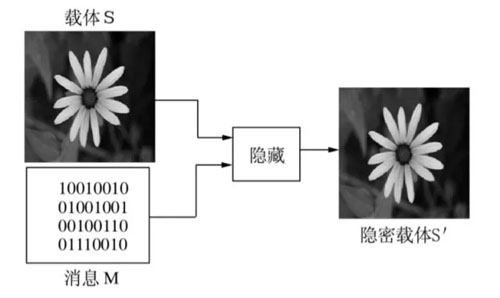

加密技术以密码学为理论基础,对明文进行加密变换,输出密文,实现对信息内容的保密,如图1所示。其实质是使得通信的内容在没有正确的解密密钥的情况下不可读。加密技术只是设法隐藏秘密信息的内容,可保证内容的安全,但并不保证形式上的安全,暴露了通信的行为,容易引起怀疑,也给攻击者留下了追踪的线索。而隐写技术是近年来多媒体信息与信号处理领域提出的一种解决通信安全的新方法,如图2所示。将某些特殊信息隐藏于正常载体之中,从而掩盖特殊信息存在的事实。隐秘通信掩盖了秘密通信的行为,不易引致攻击者的怀疑,攻击者也很难追踪发信者。

图1 信息加密示意图

图片来源:参考文献[2]

图2 隐写技术示意图

图片来源:参考文献[2]

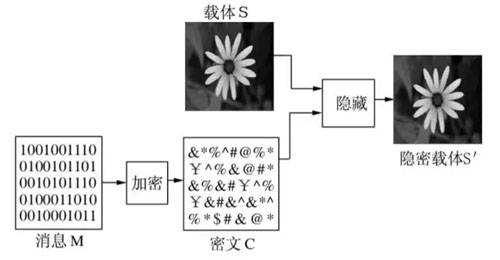

在实践中,为了获得更高级别的安全,可以结合使用两种技术,如先利用密码技术对秘密信息进行加密,再通过隐写术将加密过后的秘密信息隐藏于载体中,通过掩蔽媒体的传送来达到秘密信息安全传送的目的,如图3所示。

图3 加密与隐写结合示意图

图片来源:参考文献[2]

隐写术的应用

1.嵌入图像

将秘密信息编码嵌入到数字图像中是目前使用最广泛的一种隐写。

人眼对数字图像的某些区域并不敏感,图像中若只发生微小的变化,仅凭人眼很难区分,这种特性被称为人类视觉有限性,嵌入图像的隐写术正是利用了这一特性。绝大多数的文本、图像、密文或其他任何形式的媒体都可以生成比特流嵌入到数字图像中。随着数字图像广泛的使用,载体为数字图像的隐写也在持续增长。在Internet的每个网站上,都存在着数字图像,所以数字图像成为最有效的隐藏信息的载体。最典型的图像由640×480像素组成,在256色(8位)的图像中几乎能隐藏大约300K字节的信息。高质量的图像由1024×768像素组成,在24位的图像中能隐藏大约2兆字节的数据。并且这些图像文件都需要使用压缩技术来减少图像的大小,以便图像在Internet上使用和传输。

目前,流行着很多压缩算法,其中最常用的有三种图像格式:BMP,GIF和JPEG。在Internet上选择用于隐写术的图像时,我们首先选择BMP和GIF。因为这两种格式的图像能提供无损压缩。压缩的图像可以精确的还原。而JPEG压缩算法不能提供无损压缩,它使用的技术是使用移动点计算传送图像到整数矩阵。这种变换处理可能产生错误并能消除一部分图像,但人眼是不能觉察的,但是对于隐藏的信息可能造成破坏或改变。

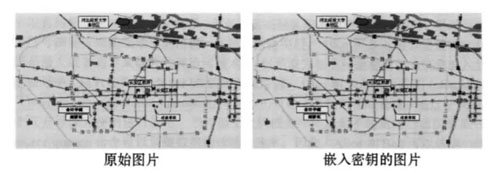

下面给出将密文放入图版中的例子。密文是密钥,密钥是经过加密算法生成的,需要经过Internet这种开放的环境中传送出去。通过编写的隐写软件,将密钥嵌入了原始图片。如图4所示。对读者而言,这两幅图是相同的,但在第二幅图中已经嵌入了密钥,所以对第三方而言,是感觉不到密钥的存在的,这样就达到了秘密传输密钥的目的。当接收者收到图片,可以用隐写软件提取出密钥。

图4 原始图片与嵌入密钥图片对比

图片来源:参考文献[3]

2.嵌入音频

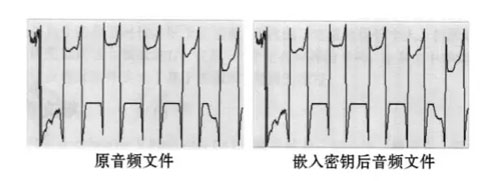

音频中的隐写是根据人类听觉系统(Human Auditory System,HAS)来进行的,众所周知,对相同频率的音频信号,人与人之间的敏感度有很大差异,所以在隐写术中对音频进行编码是具有挑战性的一项工作。听觉系统中存在一个听觉阈值电平,低于这个电平的声音信号就听不到,听觉阈值的大小随声音频率的改变而改变,每个人的听觉阈值也不同。大多数人的听觉系统对2kHz~ 5kHz之间的声音最敏感。一个人是否能听到声音取决于声音的频率,以及声音的强度是否大于该频率对应的听觉阈值。因为人类听觉系统是一个动态的范围。根据人类听觉系统的这一特性,可以将秘密信息隐藏到强度较弱的频率中,也就是说,某段声音频率的强度之上,人能听到,这一强度之下,人就不能听到这段声音,那么,就可以将相应的时间轴上的信号转换到频率轴上,计算出各频率的强度,然后将秘密信息嵌入到比这些频率强度低的各频率中去。根据人对音强敏感度不同,还可以将秘密信息加载到较高强度的不同比特中。音频隐写中通常使用三种流行编码:最低位编码,相位编码和扩频。在Internet网上,每个站点几乎都有音频媒介,秘密信息就可以嵌入这类媒体。最流行使用的媒体的格式是wav和mp3。

图5 原始音频文件与嵌入密钥音频文件对比

图片来源:参考文献[3]

参考文献

[1]王文惠,孟兵,周良柱,等.信息时代的隐写术[C].//全国第二届信息隐藏学术研讨会论文集.北京:2000:60~63.

[2]李友,张定会.基于隐写术的信息隐藏技术[J].信息技术,2010,(7):119-122. DOI:10.3969/j.issn.1009-2552.2010.07.033.

[3]葛秀慧,胡爱华,田浩,等.隐写术的研究与应用[J].计算机应用与软件,2007,(11):57-60. DOI:10.3969/j.issn.1000-386X.2007.11.022.

[4]科普知识:什么是攻击隐写术

http://app.myzaker.com/news/article.php?pk=5991058e1bc8e0ab2c00006b

[5]独家|情人、囚徒、间谍:古往今来隐形墨水的故事

http://www.sohu.com/a/113182644_458808

【本文为51CTO专栏作者“中国保密协会科学技术分会”原创稿件,转载请联系原作者】