传统上,存储和安全在IT部门中是相互独立的学科。虽然在数据中心中这两个团队会有一些重叠的关注点,并且在一些项目上一起工作,但它们在很大程度上是截然不同的。

现在,这种模式正在发生变化。Sels、达美航空、Panera Bread、Saks Fifth Avenue、Lord&Taylor、MyFitnessPal、Orbitz、联邦快递等一些知名公司的安全漏洞持续不断的消息让企业IT领导者非常关注自己面临的风险。

许多人正在采用DevSecOps,而这种方法可以使组织中的每个人都对安全负责。对于存储专业人员来说,这意味着需要更加关注数据存储安全性。

什么是数据存储安全?

数据存储安全性是IT安全领域的一个子集,专门用于保护存储设备和系统。

而存储网络行业协会(SNIA)词典则提供了数据存储安全性的定义:

存储安全:应用物理、技术和管理控制来保护存储系统和基础设施以及存储在其中的数据。存储安全专注于保护数据(及其存储基础设施),防止未经授权的泄露、修改或破坏,同时确保授权用户的可用性。这些控制措施可能是预防性的、侦查性的、纠正性的、威慑性的、恢复性的或补偿性的。

SNIA还指出,安全存储“也可能是针对对手的最后一道防线,但前提是存储管理人员和管理员花费时间和精力实施和激活可用的存储安全控制。”

对于存储管理人员和管理员来说,确保正确的数据存储安全性是一个谨慎的平衡行为。他们必须权衡首字母缩略词CIA涵盖的三个主要问题:机密性(confidentiality),完整性(integrity)和可用性(availability)。他们必须使敏感数据不受未授权用户的影响,他们必须确保系统中的数据是可靠的,同时还要确保组织中需要访问数据的每个人都可以使用这些数据。

同时,他们需要非常了解成本和数据的价值。没有人希望数据存储安全系统最终比他们所保护的数据价值更加昂贵。然而,组织也需要有足够强的安全系统进行保护,这就要求潜在的攻击者花费更多的时间和资源,而不是数据最终的价值。

数据安全与数据保护

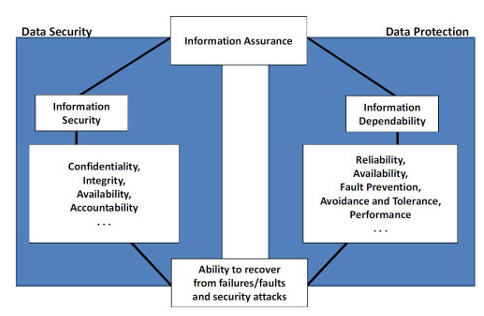

存储安全和数据安全与数据保护密切相关。数据安全主要包括防止将私人信息泄露给未经授权的人。它还包括保护数据免受其他类型攻击的影响,例如阻止访问信息的勒索软件或改变数据的攻击,使其不可靠。

数据保护更关注的是确保数据在恶性事件发生后保持可用,这些事件例如系统或组件故障,甚至自然灾害。

而为了确保信息的可靠性和可用性,以及需要从可能威胁组织数据的任何事件中恢复过来,数据安全和数据保护这二者的共同需求重叠。存储专业人员经常发现他们自己同时处理数据安全和数据保护问题,并且采用一些相同的最佳实践可以帮助解决这两个问题。

数据安全和数据保护显然是重叠的问题

数据存储安全的关键驱动因素

最近的一些趋势正在增加企业对数据安全的兴趣。它们包括以下内容:

- 数据增长 - 据调研机构IDC称,全球计算机系统存储的数据量每两年大约翻一番。对于企业来说,这意味着不断需要添加新的存储设备以满足业务需求。而随着存储量的增长,它们作为目标变得更有价值,并且更难以保护。

- 网络攻击增长 – Verizon公司2018年数据泄露调查报告表明,2017年发现了53,000起安全事件,其中包括2,216起数据泄露事件,而这只是组织实际发生事件的一小部分。英国政府机构最近发布的一份报告显示,2017年的网络攻击比其他任何一年都多。几乎每天都有这样的消息出现在新闻中,这让企业担心自己的安全状况。

- 数据泄露的成本 - 数据泄露恢复成本非常高昂。波洛蒙研究所对2017年数据泄露成本的调查研究中发现,在2017年发生的安全事件中,发生违规事件的企业平均每个事件损失约为362万美元,这些费用可以成为提高数据安全性的强大压力。

- 提高数据价值 - 由于大数据分析的兴起,企业比以往任何时候都更加意识到数据的价值。根据调研机构Gartner公司的调查,近年来大数据分析市场增长高达63.6%,到2020年,企业可能会花费228亿美元购买工具,帮助他们发现有价值的数据见解。但为了让分析证明有用,企业需要能够确保数据的真实性,这意味着企业将更多地投资于安全性。

- 无边界网络 - 由于像云计算和物联网(IoT)这样的新兴技术的发展,企业现在的数据分布比以往更多、更广泛。企业网络不再具有组织可以采用防火墙定义和保护的硬性优势。相反,他们必须更加深入地依靠深度防御,包括存储安全来保护他们的信息。

- 规例 - 政府部门对数据安全越来越感兴趣,并因此制定了更强大的法律。欧盟的一般数据保护条例(GDPR)将于2018年5月25日生效,这迫使在全球经营的企业采取更强有力的措施保护客户隐私,同时也会影响存储安全。

- 需要业务连续性 - 2017年是美国自然灾害创纪录的一年,突出了业务连续性和灾难恢复能力的需求。这推动了对安全备份和其他存储安全技术的需求。

- DevSecOps方法 - 据调研机构Forrester称,63%的组织已经实施了DevOps,另有27%计划这样做。随着DevOps的发展,越来越多的企业开始对其越来越感兴趣,DevSecOps将安全整合到方法中,并在整个组织中传播安全责任,其中包括数据存储团队。

存储系统的漏洞

数据存储安全性的另一个重要推动因素是存储系统固有的漏洞。它们包括以下内容:

- 缺乏加密 - 尽管一些高端NAS和SAN设备包含自动加密功能,但市场上的许多产品并不包含这些功能。这意味着组织需要安装单独的软件或加密设备,以确保其数据已加密。

- 云存储 - 越来越多的企业选择将部分或全部数据存储在云中。尽管有人认为云存储比内部部署的存储更安全,但云计算增加了存储环境的复杂性,并且通常需要存储人员学习新工具,并实施新程序,以确保数据得到充分保护。

- 不完整的数据销毁 - 从硬盘或其他存储介质中删除数据时,可能会留下可能导致未经授权的人员恢复该信息的痕迹。存储管理人员和管理者需要确保从存储中删除的任何数据都被覆盖,以至于无法恢复。

- 缺乏物理安全性 - 有些组织对其存储设备的物理安全性没有足够的重视。在某些情况下,他们没有考虑到内部人员(例如员工或清洁团队的成员)可能能够访问物理存储设备,并提取数据,从而绕过所有精心策划的基于网络的安全措施的情况。

数据安全最佳实践

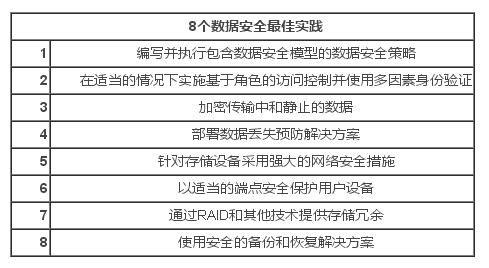

为了应对这些技术趋势并处理其存储系统固有的安全漏洞,专家建议组织实施以下数据最佳安全实践:

1.数据存储安全策略 - 企业应该制定书面策略,为其拥有的不同类型的数据指定适当的安全级别。显然,公共数据所需要的安全性远远低于限制或机密数据,组织需要有适当的安全模型、过程和工具来实施适当的保护措施。这些策略还包括应该在组织的存储设备上部署的安全措施的详细信息。

2.访问控制 - 基于角色的访问控制是安全数据存储系统的必备条件,在某些情况下,多因素认证可能是合适的。管理员还应确保更改其存储设备上的任何默认密码,并强制用户使用强密码。

3.加密 - 数据在传输过程中以及在存储系统中静止时都应该加密。存储管理员还需要有一个安全的密钥管理系统来跟踪他们的加密密钥。

4.数据丢失预防 - 许多专家认为仅靠加密不足以提供全面的数据安全。他们建议组织还部署数据丢失防护(DLP)解决方案,以帮助查找和阻止正在进行的任何攻击。

5.强大的网络安全性 - 存储系统并不存在于真空中,它们应该被强大的网络安全系统所包围,例如防火墙、反恶意软件防护、安全网关、入侵检测系统,以及可能的高级分析和基于机器学习的安全解决方案。这些措施应该可以防止大多数网络攻击者获得对存储设备的访问权限。

6.强大的端点安全性 - 同样,组织也需要确保他们在个人电脑、智能手机和其他访问存储数据的设备上拥有适当的安全措施。这些端点(尤其是移动设备)可能会成为组织网络攻击的薄弱环节。

7.冗余性 - 包括RAID技术在内的冗余存储不仅有助于提高可用性和性能,在某些情况下还可以帮助组织缓解安全事件。

8.备份和恢复 - 一些成功的恶意软件或勒索软件攻击如此完全地破坏企业网络,唯一的恢复方法是从备份恢复。存储管理人员需要确保他们的备份系统和流程适合这些类型的事件以及灾难恢复的目的。另外,他们需要确保备份系统与主系统具有相同的数据安全级别。