在安全技术日新月异的今天,谁也未曾料想,差不多去年的这个时候,是信息安全史上最为黑暗的一段时间。2017年5月12日,WannaCry勒索病毒的疯狂肆虐一度“逼哭”了成千上万个受害者。这起大规模勒索病毒网络爆发事件袭击了全球超过100多个国家或地区的众多组织机构,包括教育、电力、能源、银行、交通、医疗、企业等多个行业均遭受了不同程度的影响,中国也成为此次勒索病毒爆发的重灾区。

据悉,在它的影响下,我国多地的出入境、派出所等公安网疑似遭遇了病毒袭击,不得不一度暂时停办出入境业务;勒索病毒也侵袭到生产网络中,中石油旗下不少加油站也因遭受病毒袭击一度“断网”,使在线支付业务一度中断;由于眼下正值毕业季,勒索病毒在我国校园网内的肆虐,甚至还导致不少毕业生的毕业设计论文被锁。

而针对勒索病毒的防范和保护主要是通过在网络出口部署与安装网络安全设备,通过防火墙更新IPS等安全防护模块的规则库对勒索病毒迚行识别和拦截,或者在客户端安装杀毒软件或病毒查杀工具对病毒进行查杀,该模式存在较多不足:

- 若勒索病毒出现变种或有基于新发现漏洞进行攻击的病毒,在网络安全设备未更新规则库时,无法对变种或新型病毒进行防御;

- 传统网络安全设备一般部署在互联网出口,内网PC通过网页浏览、邮件、U盘等途径感染病毒后,由PC直接从内网发起向服务器的攻击时出口网络安全设备无能为力,内网服务器风险极大;

- 即使在服务器区域边界部署安全设备,但某台服务器由于使用USB等存储设备被感染后,很容易绕过服务器区域安全设备直接攻击感染其他服务器,则对每一台服务器单独部署服务器,成本无力承担;

- 一般业务系统或数据库备份都保存在服务器本地可访问的硬盘或外置存储,当服务器被感染病毒时,备份文件也会被感染,即使做了数据备份也无济于事。

- 如果只是对数据进行备份,即使把数据恢复到原有的操作系统,由于系统中毒,仍然会继续被加密而无法使用。另外对于企业来说,需要保护的是整个业务,不仅仅是一个文档,特别是业务服务器之间有关联的时候,数据能恢复,业务无法恢复也是白劳一场!因此,还需要对业务系统进行保护。

这对于数据安全厂商而言无疑是一次考验。可以说,此次勒索病毒网络攻击事件如同一面镜子,在“照亮”用户数据安全意识状态的同时,也真实映照了安全厂商在面对勒索病毒大规模网络攻击时的对策以及反应能力。

信息系统数据保护方案

该方案针对用户数据被勒索病毒恶意加密修改而设计,只需在用户局域网内进行黑方数据备份与恢复系统的部署,即可为网络内信息系统应用服务器提供跨平台集中备份保护,平台可提供数据的应急恢复能力,用户数据即使被勒索病毒恶意加密修改,也可以通过备份数据迅速恢复。

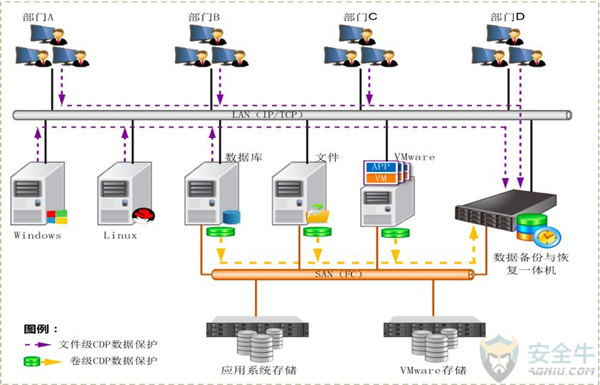

该方案实现信息系统应用操作系统、数据库、文件等通过文件级或卷级CDP数据保护技术对数据进行多版本历史数据的本地备份,规避数据逻辑错误,可按任意时间点恢复数据。

信息系统业务连续性保障方案

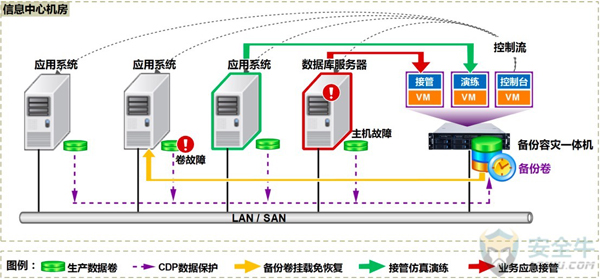

该方案针对信息系统服务器因为中毒造成业务中断而设计,只需在用户局域网内进行黑方容灾系统的部署,不仅能够实现业务系统应急接管,保障业务持续运行,还可以通过挂载演练等功能,找回任意时间点的历史数据,解决数据逻辑错误导致的业务中断问题。

方案利用磁盘级CDP技术,可实现I/O级别的细颗粒度实时备份,将备份窗口、数据丢失降到最低;并且可以实现任意时间点的数据挂载与演练,能够快速响应业务系统的接管需求,对应用实现连续保护。

回顾勒索病毒事件发生的这一年,对于用户而言,勒索病毒网络攻击事件可谓带来了惨痛的教训。面对勒索病毒的常态化趋势,如何防御来自勒索病毒的攻击?如何建立一个安全的网络信息防御机制?无疑是企业最应该关注的问题。

而作为数据安全厂商应该要知道,企业用户需要的并不是一个“哪痛医哪”的处方,而是需要一个“标本兼治”的解决方案。在这方面,正所谓“没有准备,就是准备没有”,我们将积极贯彻落实国家相关法律法规,基于整体方案体系建设的思路,为用户量身打造一套保障数据安全与业务连续性的“免疫系统”,从而使得企业具有应对来自未来已知的或未知的网络攻击的能力。