近期有朋友在后台反馈 Tomcat 的漏洞,

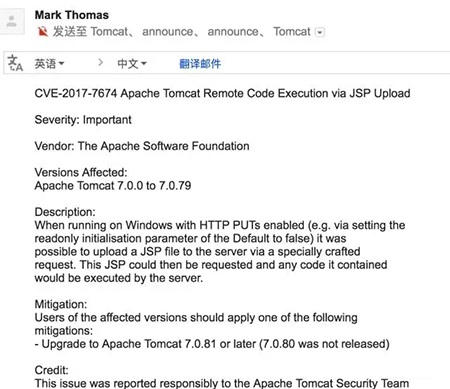

到 Tomcat 的mail-list里查看邮件,果然邮件组里官方已经发布公告。

我们本次分析两个 CVE 中的一个漏洞,该漏洞比官方公告影响范围还要广,除了 Windows 平台之外,其他平台也以另外的一种利用形式受到影响,具体执行任意代码的风险,故在此描述,各位朋友查看自己的应用,如果有影响请尽快修复。

免责声明

本文仅做技术分析及漏洞提醒,任何基于此从事的行为与本文无关。

漏洞描述

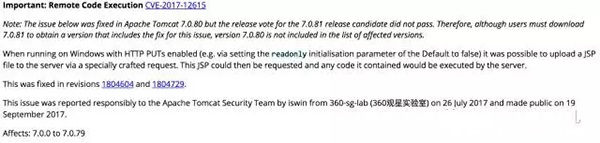

9月19日晚, Apache Tomcat 官方公告称 所有 Windows 平台上 开启了 HTTP PUT 方法支持的, 都有远程代码执行的风险。漏洞代码: CVE-2017-12615

官方描述如下:

详细说明:

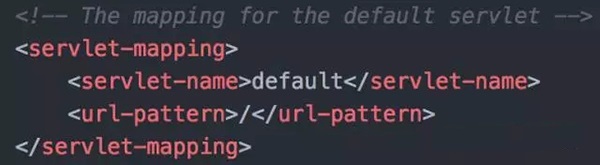

我们很久之前的文章介绍过, Tomcat 里包含了两个默认的 Servlet, 用于处理特定的请求,一个是 DefaultServlet,一个是 JspServlet。这两个 Servlet 都是在 Tomcat 默认的 web.xml 里被包含进来,与自定义的web.xml 进行 merge,所以每个应用都会有这两个 Servlet。

由于每个 Servlet 都可以设置一些初始化参数(init-param) ,所以在默认的web.xml 里包含一些常用的,例如是否允许文件列表,是否debug,fileEncoding, sendFile的大小 等等。 这其中就可以设置是否允许HTTP PUT 方法。

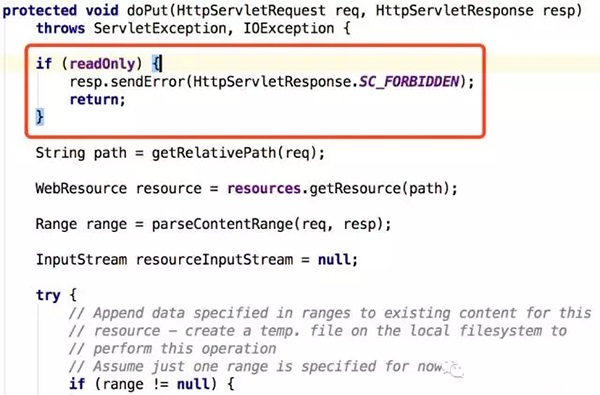

参数配置项:readOnly, 主要用于对于HTTP 的 PUT / DELETE 方法是否进行拒绝。

- <init-param>

- <param-name>readOnly</param-name>

- <param-value>false</param-value>

- </init-param>

readOnly 默认是true, 也就是默认并没有启用PUT、DELETE这些方法。 如果有些朋友的容器由于应用依赖,开启了readOnly ,一定要注意!!!

我们来看,在 DefaultServlet 的 PUT处理逻辑中,会先判断readOnly

对于 DefaultServlet 的mapping 配置如下:

此时,如果请求URL 类似这样:

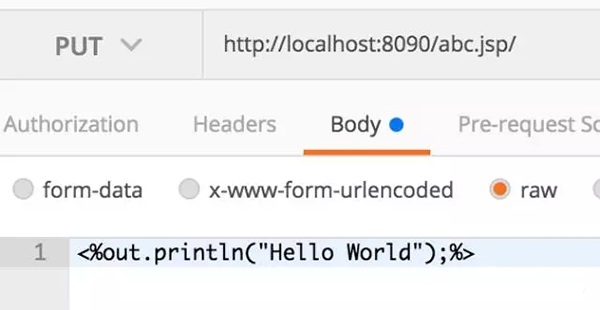

请求方法: PUT

- 请求方法: PUT

- path: http://xxx/context/abc.jsp/

- data: 使用raw格式 <%out.println("Hello World");%>

使用Postman可以轻松构造一个(使用方法可以参考:Web开发神器之PostMan,接口测试再也不愁了)

PUT 的内容实际在处理时,会提取,并进行写操作

- if(this.resources.write(path, (InputStream)resourceInputStream, true)) {

- if(resource.exists()) {

- resp.setStatus(204);

- } else {

- resp.setStatus(201);

- }

- } else {

- resp.sendError(409);

- }

这里的路径,虽然是abc.jsp/ ,但在实际处理时,会进行处理,由于文件名规范的限制,***的一个/ 会被处理,所以就创建出了一个名为abc.jsp的文件,文件内容就是我们传来的raw 里的内容。而这里的内容是可以随意写的。

当PUT请求返回后,再次请求 abc.jsp, 此时 raw里随意写的内容就会被执行,也就是我们前面所说的任意代码执行的风险。

Apache Tomcat 官方描述的在 Windows 平台中的漏洞,也是和命名问题,如果请求时url里是以abc.jsp%20这样的 PUT 请求,到达 DefaultServlet 处理时,创建文件依然会把%20这个空格过滤掉,风险同上。

解决方案:

处理这个问题需要把 readOnly 设置为 true,或者保持初始值,不在web.xml中增加配置。

【本文为51CTO专栏作者“侯树成”的原创稿件,转载请通过作者微信公众号『Tomcat那些事儿』获取授权】