【51CTO.com原创稿件】过去,很多企业高管都是把所有数据存储在数据中心,或是存放在电脑中。但是,随着云服务的广泛应用,企业数据已经不再单一存储于固定位置,而是分布到智能终端、云应用等地方,导致企业边界的概念逐渐消失。而这对于黑客而言,便成为了一个好机会。黑客只需要盯紧拥有特殊权限企业高管或者管理员,然后通过钓鱼邮件等攻击手段成功获取到帐号信息,便能如愿以偿的窃取企业机密信息,获得巨大利益。

云端安全威胁给企业CIOs带来了巨大挑战

云端安全给企业CIO们带来了极大的挑战,他们担心企业无法及时有效的应对云端攻击。对于企业而言,云中的相关数据,应用和访问人员权限,在过去监管是比较松散的。面对日益复杂的安全威胁,企业的云端安全防护能力亟待提高。

2017年7月,赛门铁克针对企业云应用状态和云安全问题,面向CIO、CISO进行了调查。绝大部分CIO认为企业在使用云应用方面的数量大概只有30到40个左右,但实际上调查数据显示,企业实际所采用的云应用数量高达928个。此外,企业所使用的云应用中,平均30%是未经批准的应用,也就是所谓的“影子应用”。其中,不明确的、没有通过IT准许的影子数据达25%;包含漏洞的网站有占76%;在云端产生高风险行为的用户数量高达66%。

赛门铁克公司大中华区首席运营官罗少辉表示,之所以企业CIO、CISO估计的云应用数量与实际数量存在如此大的差距,原因在于:

赛门铁克公司大中华区首席运营官罗少辉

一方面,企业CIO、CISO对云应用存在误解。他们只看重企业的SaaS服务或者基础架构方面的服务,但是iCould、微博、WeChat应用等都没有计算进去。因此,他建议企业对云方面的应用要更认真去思考,寻找一些第三方的相关工具到自己的环境中去调查到底有多少云使用在企业内部运用。

另一方面,很多用户都会使用同步功能,就是把某个文档直接同步到云盘上面。所以很多企业的内部数据就会放到一个所谓的“影子应用”里面,这种做法将给企业带了很大的风险。如果是让用户通过所谓“影子使用”或影子数据,将企业中很多内部重要的文档放到公有云上,对于数据安全来讲是一个很大的漏洞。如果黑客攻破某一云盘的帐号,就能够轻松盗取大量数据。

企业内部所面临的六大安全挑战

我们身边围绕着太多的安全威胁,不仅仅只有云安全。对于企业安全来说,罗少辉认为,企业主要面临六大安全挑战:

◆许多IT部门无法在制定云策略时定期召集业务部门及管理人员加入。

◆许多企业不了解公司当前所使用的云服务于数据。企业中的云应用实际使用数量为预计输了的二十倍之多。

◆大多数企业无法在应用中识别、分类和精细化控制访问病管理敏感数据,无法对于合规性相关的数据进行保密处理。

◆大多数企业无法监测云端威胁,例如:恶意软件、账户盗用、数据泄漏以及数据破坏。

◆大多数企业倾向于奖相同的管理应用于所有云端数据,无视数据类型、合规性要求以及数据敏感度。

◆大多数企业都忽视了对威胁监测,持续监控以及时候相应的迫切需求。

赛门铁克提出集成网络防御策略,提升安全产品联动性,让安全防护更全面

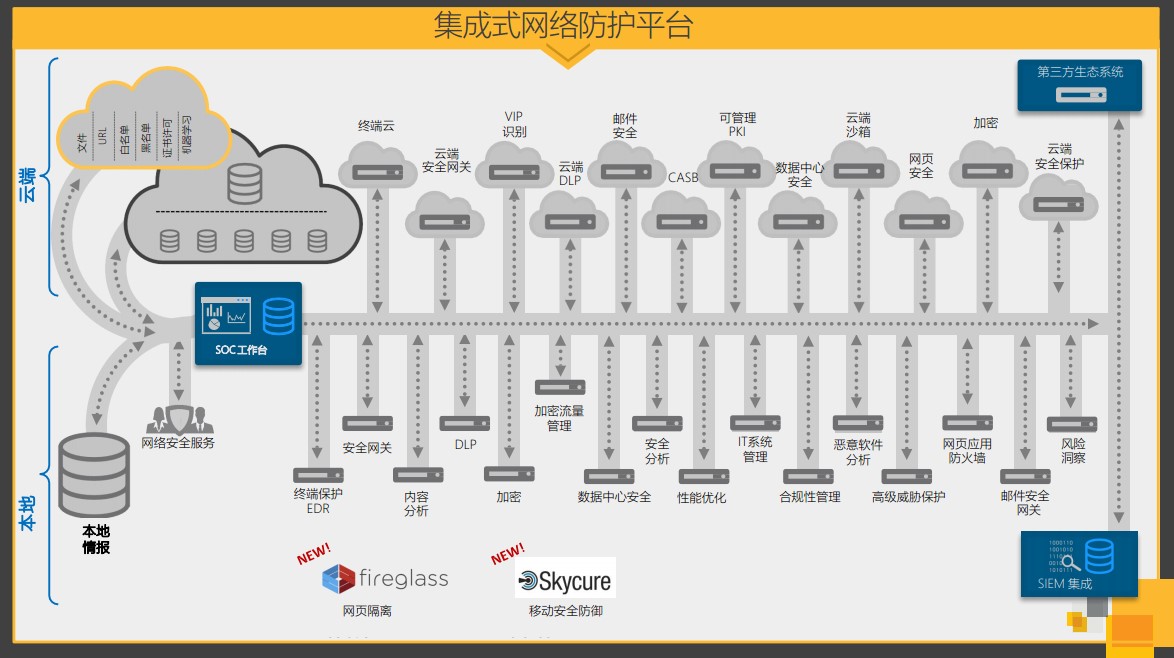

针对企业面临的这些安全挑战,赛门铁克提出了集成网络防御策略,推出了集成式网络防护平台。

据罗少辉介绍,赛门铁克按照不同的应用场景,对用户、信息、网页的传输会做相关保护。如果企业对应用做一些关联和联动分析时,可能没有相关网络安全专业人才协作他们去进行网络安全服务,赛门铁克可以提供相关服务,根据企业内部安全措施的资料帮助用户进行网络安全管控。比如:24×7小时的远程监控,确保当恶意程序和一些安全隐患出现的时候,企业能够第一时间实现响应,拦截威胁。

罗少辉表示,在与众多的企业高管沟通的过程中,他了解到,面对安全威胁,很多企业选择采用了多种多样的来自于不同厂商的安全产品,例如:某些银行所使用安全产品类型、类别高达20、30个,这当中有些是针对特殊应用场景的,比如加密管理,有些是比较通用的,像安全网关。企业对于这些不同的安全产品,首先是采购费用很高,其次是难以找到专业的安全产品管理人士。因此,赛门铁克将客户这些不同安全产品、服务连在一起,构建一个网络安全防御平台,让不同的安全产品实现联动。

记者了解到,企业用户可以通过这个集成式网络防护平台平台与第三方产品和服务进行整合。一方面,对于整个网络环境的平台,企业首先可以利用赛门铁克的产品确保它们能实现联动。另一方面,企业也可以通过API方式跟第三方做接口,实现第三方的联动。

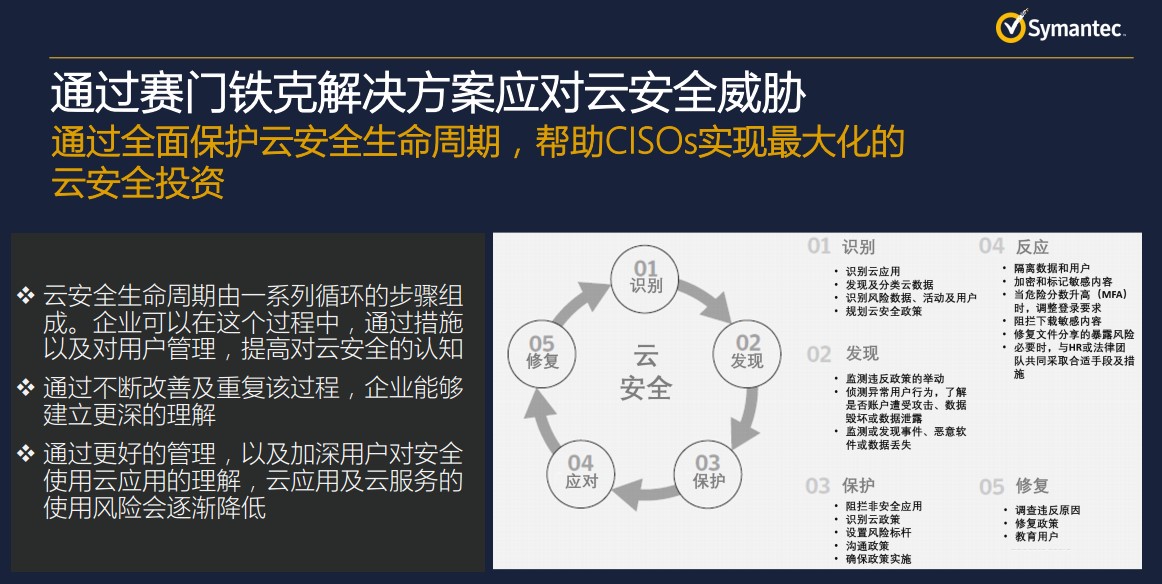

此外,针对云端安全威胁,赛门铁克通过实现识别、发现、保护、应对以及修复五大环节的云安全威胁生命周期的管理,帮助CISOs实现最大化的云安全投资。

云端安全防护建议

最后,罗少辉建议,针对云端安全的防护企业应该做到以下几点:

1、建立符合企业业务与安全要求的云安全计划;

2、采取“安全第一”的针对云安全的态度,定期让用户参与持续的加强安全意识的工作环节,利用更多的应用培训机会;

3、通过集成本地与基于云的数据防泄漏(DLP)解决方案,将敏感数据监控策略与工作流程拓展至基于云的服务;

4、将多重认证解决方案、云应用与CASB相集成,利用设备与行为分析来阻止具有风险性的登录尝试。

【51CTO原创稿件,合作站点转载请注明原文作者和出处为51CTO.com】