一、背景

smtp 是一种常见的服务,提供了程序自动化邮件外发的可能。不光是用于产品向客户的通知服务;更多的是用在企业内部的信息工具,比如我们就有 sentry / confluence / zulip 等等非常多的开源工具,都需要配置 smtp 来实现内部信息的联动。

当前最简单的邮箱使用方式是使用开放的邮箱服务,比如现在很多小型企业在使用的企业邮箱,可以配置一个专门的账号来提供发信服务。但是,这种方式存在非常大的安全隐患。

二、问题

直接使用公开的账号,很容易带来安全问题:

- 自动化发信的程序需要用户名和密码,这些信息需要存储在代码或者配置中

- 有经验的程序员知道将敏感信息分离,并且存储在代码库外;然而新员工,或者安全意识不强的同事很容易将这些信息入库

- 更糟糕的是,即使三令五申,有些程序员还是会无意的把代码放到 github 上,这些是公开可以访问的

- 然后就炸了

当邮箱账号一泄露(一般 smtp 账号同样能登陆邮件账户或者使用 pop3 协议),邮件里面隐藏的一些敏感信息(尤其是 confluence 的通知邮件)会带来更多的泄露,严重的可能会影响到我们竞选总统。

一种解决方案是,加强所谓的安全流程,同时通过一些工具来验证辅助(比如大家都在做的 github 扫描),但这种方式过于被动,而且无法从根本上来解决问题。技术上的问题,还得寻求技术方案来解决。

三、解决方案

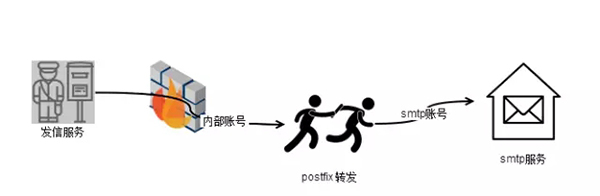

其实传统的工具就可以解决这个问题,我们就采用了 postfix 作 smtp 中转:

- 配置 postfix 作为 smtp replay 服务,将发信方与真正的邮件服务器隔离开来

- 发信方与 postfix 使用公司内部账号(甚至无账号)进行内网通信,这样即使账号泄露,也无法用来登陆邮箱获取信息;同时,由于 postfix 是内部的服务,可以更灵活的配置防火墙

- postfix 和 smtp 服务之间仍然使用 smtp 账号,但这里只有系统管理员才需要知道账户,相对安全。另外,还需要进行自动删信,禁用 pop3,微信登陆等手段来加强,这个 163 邮箱,qq 邮箱都有不同的配置,请自行设置

说白了,就是靠代理解耦来解决问题。熟悉我们的人估计一看就明白,因为我们很多问题都是靠这种方式来解决。下面简要描述下配置供参考。

四、自动化集成

添加自己的 smtp 中转服务,还可以配置无账号登陆的方式,这样在命令行中调用服务将更加简单,这也是我们搭建 postfix 的另外一个原因。这里介绍两种方式:

1. 通过 curl 命令发送邮件

最新版的 curl 命令支持 smtp / smtps , 不过发型版自带的比较老,需要自己下载最新版本进行编译安装,使用的话相对简单。

2. 通过传统的mailx命令来发送邮件

其实依旧是相对传统的命令,比如 mailx 就能满足我们的需要。不过安装起来略显麻烦,需要在每个发行版找各自合适的包,比如 ubuntu 就应该安装 heirloom-mailx ,使用起来则更加简单:

上面一条命令就可以将信息通过邮件进行发送。

我们更加倾向于采用第二种,因为比较简单:这使得我们在大量的脚本中能很方便的集成邮件通知功能。

五、总结

本文描述了通过 postfix 做 smtp relay 的方式来解决账号泄露的风险,这也再一次验证了两点:

- 代理是王道,帮懒人快速解决问题。

- 技术遇到的问题必须用技术来解决,这比所谓的架构 / 流程要靠谱的多。

【本文是51CTO专栏机构“岂安科技”的原创文章,转载请通过微信公众号(bigsec)联系原作者】