- 文章目录

- 现场纪实

- 应急响应

- 防护预案

- 工业控制系统安全的深思

- 绿盟科技官方通告&报告

- 中长期安全防护建议

- 定期漏洞扫描

- NIPS+威胁分析系统TAC联动防护

- 工业安全隔离装置(ISID)

- 工业安全隔离装置(ISG)

现场纪实

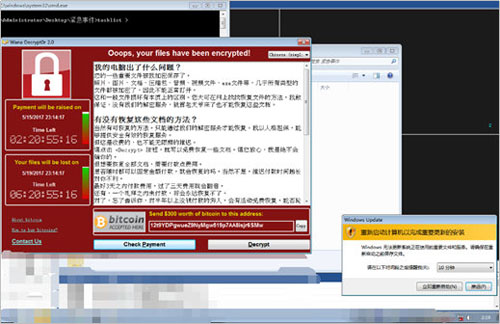

“Ooops,被勒索了”,随之各生产场站电话陆续响起……

应急响应

生产调度中心被攻击主机主要表现为数百种文件被加密,生产网场站也出现上位机蓝屏现象。结合12日外界已传播的“永恒之蓝”校园网络勒索蠕虫(WannaCry)事件现象,初步判定勒索蠕虫,立即启动应急响应:

- 将被攻击主机进行断网隔离,同时关闭核心交换生产网通讯链路,防止WannaCry跨域扩散;

- 联络并指导各场站接口负责人立即就位,以减少场站工作人员恐慌;

- 同时,紧急联系绿盟科技应急响应中心,协调安全专家协助远程排查分析;

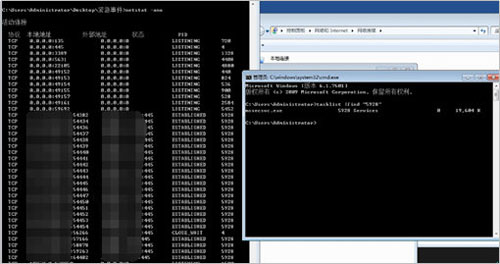

- 通过现场对被攻击主机异常进程、端口、服务进行分析,很快发现是exe进程在局域网中通过ARP广播包进行主机探测,利用基于445端口的SMB漏洞(MS17-010)共享进行传播;

- 对加密程序(@WanaDecryptor@.exe)样本进行搜集,并发送至应急响应中心,启动样本分析;

- 重点对疑似被攻击蓝屏的场站上位机进行分析排查,同样发现被攻击痕迹,在断网重启后系统恢复正常,初步判断是在被攻击过程中导致系统蓝屏,勒索未遂,幸免于难,否则将对场站核心生产业务产生较大影响。

防护预案

- 由于办公网和生产网主机规模较多(约2400+终端),因此,首先将所有三层交换机及防火墙启用ACL策略禁止135~138、445端口;

- 针对各场站重要业务系统,屏蔽系统445服务端口后,进行微软MS17-010安全补丁升级测试;

- 至13日上午9点,随着事态逐渐平稳,绿盟科技应急响应中心完成样本分析,第一份应急预警通告启动发布;

- 结合绿盟科技陆续发布的威胁预警、防护建议、分析报告及Windows防火墙一键加固工具,协助用户制定有效的防护方案。

工业控制系统安全的深思

1.安全认知

目前,纵观国内涉及关键信息基础设施的大型生产企业,对于生产网工业控制系统安全的认知是:生产网是封闭的隔离网络,即可高枕无忧!

但事实:大多数企业生产网与管理信息网的安全隔离并不是完全物理隔离,而生产网内部各场站之间安全域划分仍然不全面,且不同场站之间的安全防御机制也不完善,容易造成某一生产系统遭受到攻击很快就会扩散到整个生产网内部当中。

在亲历本次WannaCry由管理信息网络传播至生产网上位机的事件之后,我们不禁思考,它仅仅是一次信息安全的勒索病毒攻击吗? 显然不是,细思极恐。

2.传播与载体

工业控制系统的安全,突破各路网络连接是关键,事实为了满足生产企业统一生产调度及监视等业务需求,在部分行业,依然存在关键工业控制设备与管理信息网络互联互通的现状,给攻击行为创造了必要的条件。

本次WannaCry就是利用了Windows 漏洞,与用户打时间差,几乎在一个小时内,渗透到全球的各个角落,让理论上的路径成为了可攻击的实际路径。

- 如果本次“勒索病毒+蠕虫”的传播发生在在场站工业控制层,会有什么结果?

- 操作员站、工程师站、历史站、Buffer机等上位机的组态配置、历史数据库、实时数据、过程数据等核心文件被加密,读写失败;

- 生产业务数据加载失败,组态逻辑失去控制,进而下位控制设备失去管控,很可能将导致安全生产事故,后果不堪设想;

- 本次应急现场,2台场站上位设备的蓝屏,已然让我们着实紧张了一番,所幸最终无碍。

- 如果本次攻击是基于工业控制系统专有蠕虫病毒呢?

目前已经存在基于工业控制系统的蠕虫病毒,该类病毒通常不借助工业网络中的上位机,仅通过工业控制器之间即可进行互相传播。

- 蠕虫病毒会利用工业控制设备自身协议脆弱性,实现远程改变工业控制器的操控指令,进而导致工业设备运行失控事故;

- 结合各类下位机漏洞操作,精确制导安全事故;

- 结合下位机高级蠕虫病毒,在控制器间蠕虫传播进而完成大面积控制设备事故;

- 结合流程工业盗取病毒,准备偷盗核心工艺流程等事故。

- 细思,如果这次攻击是针对国家关键信息基础设施?

本次事件,该蠕虫已然成功渗透至各生产场站网络,并在内网急速传播,如果配合特定的工业控制系统脆弱性,实施的就是一次针对关键信息基础设施的攻击事故,也许又是一次“震网事件”!

深思

近几年,针对涉及关键信息基础设施的大型生产企业,国家或行业对其生产网与管理信息网络的安全隔离要求逐步加强,比如:

- 针对发电、电网企业,2014年国家发改委发布了《电力监控系统安全防护规定》,管理信息大区与生产控制大区之间必须安全隔离。生产控制大区内部的安全区之间需采用具有访问控制功能的防火墙或者相当功能的设施,实现逻辑隔离。

- 针对石油、石化企业,分别在“十三五”规划中明确了工业控制系统安全隔离的必要性。比如油田生产现场(井口、站库、管线等)用于生产数据实时采集和远程控制的网络,容易受到来自外部的搭线攻击。有效的安全隔离是确保安全生产的根本。

- 针对烟草工业企业,行业发布了《YC/T 494-2014 烟草工业企业生产网与管理网网络互联安全规范》的行业标准,烟草工业企业应在规划设计网络时应考虑生产网、管理网及其他网络互联的安全隔离要求。

但是,经过本次工业生产网的应急纪实,对整个事件应急过程处理,从发布预警,样本分析、攻击路径确认、各级策略防护,及终端修复加固等流程,依然深有感慨:

- 工业控制系统安全刻不容缓,生产安全及信息安全相辅相成;

- 绝对的生产网与管理信息网之间物理隔离安全其实并不存在;

- 严格控制管理信息网对生产控制系统的非授权访问和滥用等违规操作等行为;

- 各场站全网资产梳理及网络拓扑信息急需梳理,应急时精确制导配合;

- 集合信息安全与生产安全检查,定期进行安全扫描检测,防患于未然;

- 针对生产网的安全审计,异常告警,数据管控,应急过程及时阻断及事后分析;

- 提升场站现场生产人员信息安全意识,增强相关知识培训,增加应急事件自理能力;

- 核心生产数据、系统及时备份,备份方式建议不局限一种备份机制。

中长期安全防护建议

定期漏洞扫描

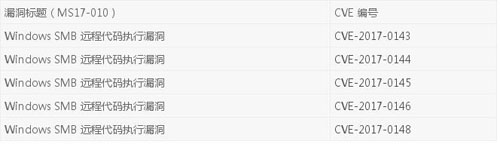

远程安全评估系统(RSAS)已经支持对MS17010漏洞的扫描,可以对对应的windows主机进行漏洞扫描。对应漏洞编号如下:

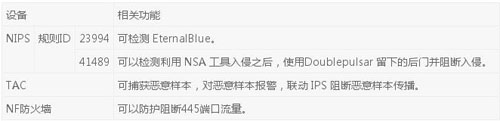

NIPS+威胁分析系统TAC联动防护

工业安全隔离装置(ISID)

工业安全隔离装置是专门为工业网络应用设计的安全隔离设备,实现了生产网络与管理信息网络之间有效隔离,同时根据应用配置进行必要的数据摆渡。用于解决生产网络如何安全接入信息网络的问题以及控制网络内部不同安全区域之间安全防护的问题。

绿盟工业安全隔离装置不但实现了对基于 TCP/IP 协议体系攻击的彻底阻断,而且也实现了对主流工业网络协议的广泛、深入支持和工业网络数据的安全传输。典型应用领域包括流程工业 DCS 控制系统的网络安全防护、电力系统现场 IED 设备的网络安全防护、煤矿、制造等行业现场控制系统的网络安全防护等。

工业安全隔离装置(ISG)

工业安全网关不但支持商用网关的基础访问控制功能,更重要的是它提供针对工业协议的数据级深度过滤,实现了对 Modbus、OPC 等主流工业协议和规约的细粒度检查和过滤,帮助用户阻断来自网络的病毒传播、黑客攻击等行为,避免其对控制网络的影响和对生产流程的破坏。