根据Net MarketShare的数据显示,2016年8月份Firefox浏览器占全球市场份额7.69%,仅次于Chrome和IE,排名第三。可见,Firefox是一款比较受欢迎的浏览器,那么,Firefox浏览器的开发人员又在其安全性方面做了哪些努力呢?下面,笔者就详细介绍下Firefox浏览器新增的安全机制—附加组件签名机制,以帮助用户更好地了解和使用Firefox。

历史版本

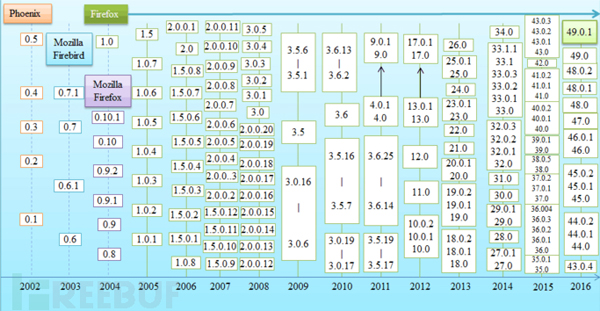

自从2002年Firefox诞生以来,其版本更新非常快,图1显示了其稳定版本的更新情况。截至2016年9月23日,***稳定版本是49.0.1。

图1Firefox历史版本

附加组件签名机制

1、什么是附加组件

附加组件是一种通过增添额外的功能或样式让用户实现个性化 Firefox 的应用程序,包括扩展、外观、插件、服务等类型,可通过在Firefox中访问地址about:addons查看(如图2所示)。

图2Firefox附加组件

然而,任何事物都具有两面性。附加组件在给用户提供了方便的同时,也带来了一定的风险。例如,某些附加组件会篡改浏览器设置或者窃取用户信息,有的会在网页中注入广告等,这样的情况现在越来越普遍。因此,必须有措施来更好地管理附加组件。

2、附加组件的黑名单

为了更好的保障用户的安全,Mozilla维护了一个附加组件的黑名单列表,已知会造成 Firefox 稳定性或安全性问题的附加组件(扩展、主题和插件)会放入“阻挡列表”(Blocklist,如图3所示)。

图3 附加组件阻挡列表

附加组件的黑名单系统阻挡了很多恶意附加组件,然而仍然存在一些问题,比如:新增的附加组件的安全性如何保障?第三方的附加组件的安全性如何保障?等等,附加组件的签名机制应运而生。

3、附件组件签名机制

为了更好的管理附加组件,Mozilla 根据一套安全准则对附加组件进行验证并为其“签名”,需要签名的类型包括扩展。下面,笔者就讲一讲这签名机制是如何在Firefox中发展的。

3.1 标记阶段

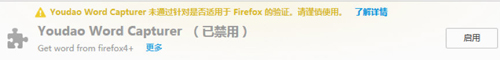

Firefox 40版本起(Firefox 40 – 42),未被签名的扩展将被标记,图4显示了Firefox 40中提示用户扩展Youdao Word Capturer未通过Firefox的验证。

图4 Firefox40提示用户未签名的扩展

此时,如果用户选择禁用此扩展,那么将变成如图5所示情形:

图5Firefox40中用户禁用未签名的扩展

这可以阻止一部分恶意扩展,但需要用户的配合,即需要用户手动禁用未签名的扩展,无疑这对用户的安全意识以及用户对Firefox的熟悉程度有较高的要求。

3.2 禁用阶段

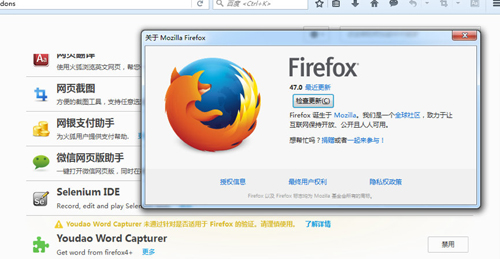

从Firefox 43版本起(Firefox 43 – 47),未被签名的扩展将直接被禁用,图6显示了Firefox 47中直接将未签名的扩展Youdao Word Capturer禁用了。对比图5和图6,最显著的差别是Firefox43中(图6所示)用户无法直接从界面中启用被禁用的未签名扩展。

图6 Firefox 47禁用未签名的扩展

此时,Firefox默认将未经签名的扩展禁用了,并且没有“启用”选项,相比于Firefox40 – 42版本的标记方式,这将大大地提高了附加组件的安全性。然而,这就是万无一失的吗?

强制关闭附加组件签名机制

虽然从43版本开始Firefox就禁用了未经签名的扩展,然而,对于Firefox43 -47版本,用户可以修改Firefox默认配置强行关闭签名机制。

手动关闭Firefox的签名机制

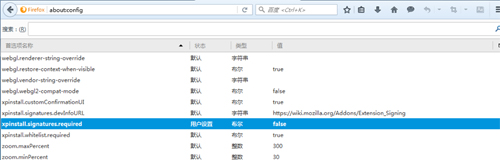

如图7所示,在Firefox地址栏访问“about:config”,点击“我保证会小心”进入用户个人配置界面,双击“xpinstall.signatures.required”将其设置为“false”(默认情况下为true),此时即关闭了签名机制。

图7用户强制关闭Firefox的附加组件签名机制

修改Firefox的配置文件关闭签名机制

以Windows 7为例,在路径“C:\Users\用户名\AppData\Roaming\Mozilla\Firefox\Profiles\xxxxxxxx.default\”( 路径中的xxxxxxxx.default是安装Firefox时浏览器随机生成的user profile identifier)下找到用户配置的文件prefs.js,按照其格式,添加语句“user_pref(“xpinstall.signatures.required”,false);”即可强制关闭签名机制。

Firefox签名机制被强行关闭后,再去查看扩展的情况,发现未经签名的扩展会仅仅会被标记且为启用状态(与Firefox 40 – 42版本情况相似),如图8所示,但其功能是正常的,那么又给了黑客可乘之机。

图8强行关闭Firefox 47附加组件签名机制后

禁用且不加载阶段

从Firefox 48版本开始,未被签名的扩展将被禁用且不再加载。换句话说,即使修改了Firefox的默认配置(即将“xpinstall.signatures.required”设置为“false”),未经签名的扩展也始终为禁用状态,如图9所示。

图9 Firefox48.0.1中“xpinstall.signatures.required”为“false”状态下

未经签名的扩展仍被禁用

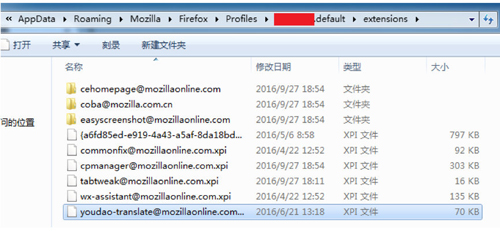

然而,笔者在Firefox扩展默认的安装路径下(C:\Users\用户名\AppData\Roaming\Mozilla\Firefox\Profiles\xxxxxxxx.default\extensions)找到了被禁用扩展的程序包,如图10所示,这是否仍然存在一定风险呢?笔者能力有限,未能探究出这其中的奥秘,还望各路大神不吝指点。

图10 被禁用的扩展包仍然存在

总结

Firefox浏览器的附加组件机制极大地丰富了其功能,提高了用户的浏览体验,然而也有一系列的安全问题。为此,Mozilla维护了一份附加组件的黑名单,并逐步添加了附加组件签名机制,强制禁用未签名的扩展,提高了附加组件的安全性。然而,这并不意味着能***地保障用户安全。广大用户还应提高个人安全意识,不断的了解和使用各种安全保障机制,才能使浏览器安全得到更好的保障。