【51CTO.com 原创】本期继续讲BYOD的管理。正所谓:工作不止眼前的技术,还有管理和远方的技术!知识要讲求连贯性,那我迅速开启自嗨模式,和大家一起继续来“开心、开眼、开悟”吧。

记得有热心的小伙伴爱特我说,MDM的概念比较老了,现在貌似有了从管控移动设备上转到数据流向控制的EMM(Enterprise Mobility Management)了。其实我个人认为这是业界的概念升级而已,哥就不多说了,免得部分网友又误认我要兜售什么产品了。那天看到了些评论,我都没想着去反击什么。清者自清,让人黑去吧,咱白着呢!

1 用户教育

小时听惯了单田芳老师的各种经典评书,记得老先生常说的一句话便是:“不怕没好事,就怕没好人。”在我们信息安全从业人员看来,这个世界上有两类人最难对付:“傻白甜”的用户和邪恶的攻击者。特别是后者,虽然不是好人,但在给我们的不断制造麻烦的同时也不断历练着我们的专业技能。作为相生相克的好基友,我们很容易识别这些黑帽子的伎俩,但是,一般用户就难了。

每年10月份,美欧诸多国家都有“国家网络安全意识月”,许多公司会跟进并开展一些相应的活动,旨在增强普通员工的基本安全意识,培养其良好的使用习惯。我在这里分享一下我和我的团队成员每年宣传的套路吧。

· 公司管理层群发给大家kick off 邮件,并配有信息安全事件处置方法的在线视频供大家观看学习。对认真观看并答对问题的员工以抽奖的方式进行物质奖励;对那些没有观看的同仁会再发邮件进行催促;对月底都没完成的,系统会自动统计并发送给相关部门领导予以干预。

· 组织大家坐到一起以演示的形式宣讲、交流,分享给大家平时工作容易碰到的安全现象,特别是钓鱼网站和邮件欺诈。

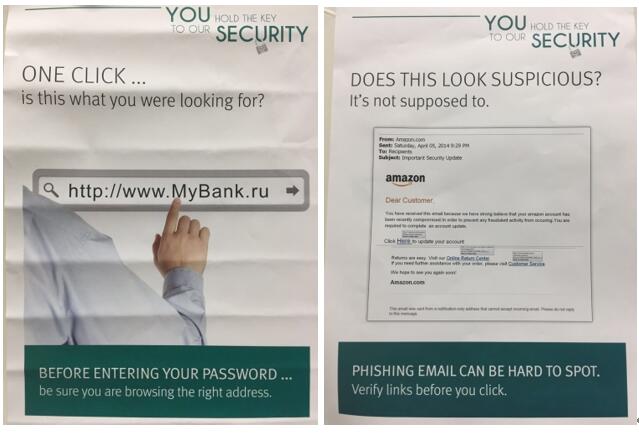

· 在办公室显眼处或员工常去处(如进门处,饭厅,茶水间等)张贴宣传海报,我PO两张图给大家批判性的接受一下哦。

我经常在活动月总结陈词的时候跟大家说:“很简单,记住我们小时候看过的动画片《变形金刚》的一句歌词‘More than meets the eye’(死粉们都记得!),凡是别看表象,三思而后行。”

扯远了,我们还是回来讨论针对BYOD的用户教育。我们应当致力于让员工充分理解如下的最佳安全实践的意义。

· 复杂密码,以及结合指纹、甚至是将来会用到的“刷脸”等多因素身份验证的必要性。

· 和客户交流时,被推荐或推送过来的APP链接,不要轻易下载或安装。

· 要知道移动设备丢失或被盗时第一时间向谁报告,以及必要的场景记录(如报警笔录等)。

· 不要让客户或他人随便触自己的碰移动设备,甚至带其离开自己的视野。

· 移动设备放在家里,可能不止被一个人所使用,应尽量把工作相关的APP放在孩子不易找到的文件夹里。免得孩子一通乱点后,员工还得向客户解释,这样so unprofessional!

· 有条件的尽量用公司配发的MIFI(随身无线路由器),没条件的话审慎接入不明的WIFI。

给大家分享我一个朋友老板的Apple账号的密码被盗的真实事件吧。有一次,他的iPhone在超市失窃,8过,机智的他启用过了“查找 iPhone”功能,他用另一台Apple设备定位到该iPhone被带到郊区后就下线了。可谁知这反而成为了其账号被盗的“系铃人”。

话说事发当天下午,他的另一台设备上收到一则短信,声称“iCloud云提醒:您丢失的iPhone已定位,请您进入http://apple.lcloud-ldapp.com/apple查看位置”。基于上午的经历,他想都没想就直接点进去了,然后根据页面提示输入了自己的Apple账号和密码。随后他Apple账号所绑定的联动邮箱迅速收到了一封邮件告知其账号被非法登陆。此时他恍然大悟:“大呼中计啦”!

他赶快找到我朋友—白帽子,在其建议下,他想立即用登陆自己的账号登录Apple官网,以更改密码达到止损的目的。可不巧的是他发现修改密码需要提供一系列当初留下的安全问答。显然沧海桑田的他哪里还记得那些,屡次尝试后,Apple的更改服务被自动锁定。无奈,他们只能打电话给Apple热线寻求进一步帮助。热心的客服小哥一方面承诺严密监控该账号是否有异动状态,一方面在自动锁定到期(8小时)时,引导其通过当时留下的备用邮箱,初始邮件等信息,抽丝剥茧终于完成了密码的更改,并对其加固。

2 财务与管理政策上

正如我上一期开始提到的:BYOD是“用自己的移动设备给公司干活”,那么公司要想真是实现财务报告上的cost saving,还必须注意几点:

· 一般公司都对BYOD用户有Compensation Policy,如果是“封闭式的策略”,即每月一次性费用买断。如果员工用超了就自付。那么策略要根据不同的地区、不同的运营商来针对不同级别员工制定不同的标准,这个时候多样性的好处绝对胜过“一刀切”。

· 公司与运营商之间最好签署的是短期或者是无定期的流量包协议,这样可以在员工离职或异动的时候能迅速解约,以免造成双方长时间的瓜葛。

· 如果是实报实销的“开放式的策略”,则应每月定期收集精准的流量消费清单。对于因为境外漫游等突发的超流量使用情况要有提醒机制,甚至可以在必要时终止服务直至月末。

· 前文提到,为配合BYOD,公司有时也会配给员工MIFI等外设。外设的丢失要有标准的处理机制,杜绝“偶尔”会变得“经常”的现象,以免员工变相获利。要让他们知道“You are how you behave。”

3 合规上

可以善用EMM软件,定期检查移动设备的“健康”状况,包括对盗版(翻墙)/间谍APPs(如rootkit、keyloggers等)的管控;注销/遗失设备的处理;违规获取/流转数据的记录等并形成各种报表。在我们这圈子里常说的一句话是:“合规执行得好不好,就看报告有多少。”因此,多run reports、常查报表,相信哥没错的!

总的说来,BYOD对于一些企业可能是一套相对较新的应用架构的扩展,幸运的是我们所有对现有架构的安全措施都是适用的,只需添加一些新的考虑元素罢了。记得马化腾曾说过:“有时候你什么错都没有,就是错在太老了。”既然我们选择了DO IT这碗“青春饭”,就不得不运用工匠精神去了解、掌握并管理诸如:BYOD(这个已称不上是新了),云计算、大数据、虚拟现实、物联网等新的应用。要千万不可故步自封or自废武功。多看些案例,多参考别人的实施,您慢慢就会有一种“妥妥”的感觉。

【51CTO.com 原创稿件,转载请注明作者及出处。】