卡巴斯基于2016年6月监测到了Operation Ghoul(食尸鬼行动)网络攻击,Operation Ghoul针对30多个国家的工业、制造业和工程管理机构发起了定向渗透入侵。卡巴斯基发现,已经有130多个机构已被确认为这类攻击的受害者。

[[170205]]

1 介绍

卡巴斯基于2016年6月监测到了Operation Ghoul(食尸鬼行动)网络攻击,Operation Ghoul针对30多个国家的工业、制造业和工程管理机构发起了定向渗透入侵。目前,卡巴斯基发现,有130多个机构已被确认为这类攻击的受害者。

该攻击最早可以追溯至2015年3月,值得注意的是,攻击早期目标多为中小企业涉及金融相关的银行帐户和知识产权。

*Ghoul,食尸鬼,阿拉伯传说中以尸体血肉或幼儿为食的恶魔,今天也为贪婪和物质主义的形容。

2 主要攻击媒介:恶意邮件

攻击者以伪造的邮箱地址向受害者发送恶意电子邮件,邮件包含7z格式的恶意附件或钓鱼链接。下图为钓鱼邮件样例,内容像是阿联酋国家银行相关的付款文件。

恶意附件

在鱼叉式钓鱼邮件中,7z文件包含一个形如Emiratesnbd_Advice .exe的恶意程序,其MD5哈希值如下:

fc8da575077ae3db4f9b5991ae67dab1 b8f6e6a0cb1bcf1f100b8d8ee5cccc4c 08c18d38809910667bbed747b2746201 55358155f96b67879938fe1a14a00dd6

邮件附件MD5哈希值:

5f684750129e83b9b47dc53c96770e09 460e18f5ae3e3eb38f8cae911d447590

为了窃取核心机密和其它重要信息,这些鱼叉式邮件主要发送对象为目标机构的高级管理人员,如:

- 首席执行官

- 首席运营官

- 总经理

- 销售和市场营销总经理

- 副总经理

- 财务和行政经理

- 业务发展经理

- 经理

- 出口部门经理

- 财务经理

- 采购经理

- 后勤主管

- 销售主管

- 监督人员

- 工程师

3 技术细节

恶意软件功能

攻击主要利用Hawkeye商用间谍软件,它能为攻击者提供各种工具,另外,其匿名性还能逃避归因调查。恶意软件植入后收集目标系统以下信息:

- 按键记录

- 剪贴板数据

- FileZillaFTP服务器凭据

- 本地浏览器帐户数据

- 本地消息客户端帐户数据(PalTalk、GoogleTalk,AIM…)

- 本地电子邮件客户端帐户数据(Outlook,Windows Live mail…)

- 安装程序许可证信息

数据窃取

攻击者主要用以下方式发送窃取数据:

HTTP方式:

发送至中转机 hxxp://192.169.82.86

电子邮件方式:

mail.ozlercelikkapi[.]com (37.230.110.53), mail to info@ozlercelikkapi[.]commail.eminenture[.]com (192.185.140.232), mail to eminfo@eminenture[.]com

ozlercelikkapi[.]com和eminenture[.]com可能属于被攻击者前期渗透入侵的制造业和技术行业网站。

恶意软件指令

恶意软件通过被入侵的中转系统192.169.82.86收集受害者电脑信息:

hxxp://192.169.82.86/~loftyco/skool/login.php hxxp://192.169.82.86/~loftyco/okilo/login.php

4 受攻击机构信息

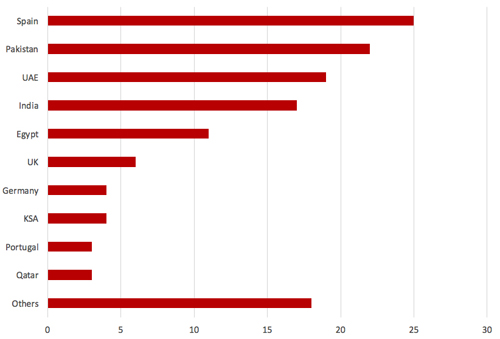

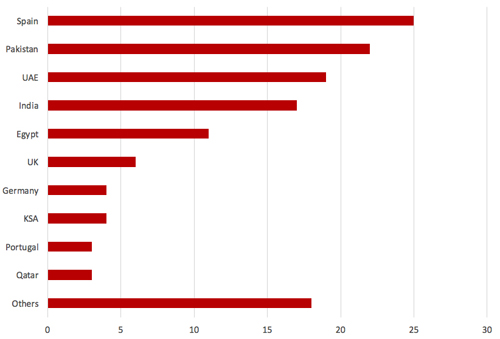

攻击者主要对以下几个国家的工业领域机构发起渗透攻击:

Other行列为至少有3个工业机构受到攻击入侵的国家,其中有:瑞士、直布罗陀、美国、瑞典、中国、法国、阿塞拜疆、伊拉克、土耳其、罗马尼亚、伊朗、伊拉克和意大利。

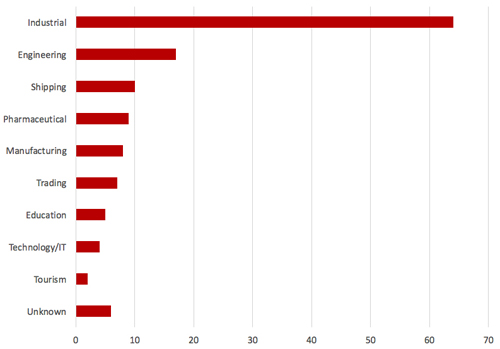

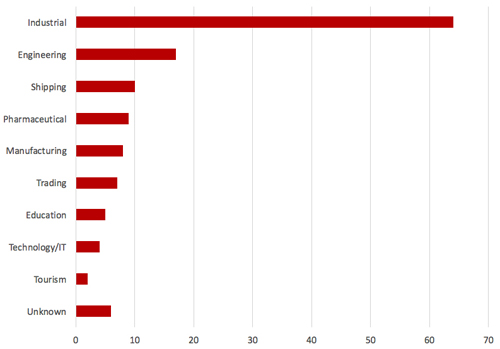

受攻击行业信息

从受害机构行业类型分布可以看出,攻击者主要以制造业和工业设备生产机构为主要渗透入侵目标:

其它攻击信息

攻击者针对以下操作系统平台进行:

- Windows

- Mac OS X

- Ubuntu

- iPhone

- Android

目前恶意软件的检测签名:

trojan.msil.shopbot.ww trojan.win32.fsysna.dfah trojan.win32.generic

5 总结

Operation Ghoul 是针对工业、制造业和工程管理机构的网络攻击,建议用户和相关机构:

(1)在查看或打开邮件内容及附件时请务必小心慎重;

(2)为了应对安全威胁,应该针对高级管理人员进行信息安全培训。

6 IOC威胁指标

恶意软件相关文件和路径信息:

C:\Users\%UserName%\AppData\Local\Microsoft\Windows\bthserv.exe C:\Users\%UserName%\AppData\Local\Microsoft\Windows\BsBhvScan.exe C:\Users\%UserName%\AppData\Local\Client\WinHttpAutoProxySync.exe C:\Users\%UserName%\AppData\Local\Client\WdiServiceHost.exe C:\Users\%UserName%\AppData\Local\Temp\AF7B1841C6A70C858E3201422E2D0BEA.dat C:\Users\%UserName%\AppData\Roaming\Helper\Browser.txt C:\Users\%UserName%\AppData\Roaming\Helper\Mail.txt C:\Users\%UserName%\AppData\Roaming\Helper\Mess.txt C:\Users\%UserName%\AppData\Roaming\Helper\OS.txt C:\ProgramData\Mails.txt C:\ProgramData\Browsers.txt

恶意软件相关域名:

C:\Users\%UserName%\AppData\Local\Microsoft\Windows\bthserv.exe C:\Users\%UserName%\AppData\Local\Microsoft\Windows\BsBhvScan.exe C:\Users\%UserName%\AppData\Local\Client\WinHttpAutoProxySync.exe C:\Users\%UserName%\AppData\Local\Client\WdiServiceHost.exe C:\Users\%UserName%\AppData\Local\Temp\AF7B1841C6A70C858E3201422E2D0BEA.dat C:\Users\%UserName%\AppData\Roaming\Helper\Browser.txt C:\Users\%UserName%\AppData\Roaming\Helper\Mail.txt C:\Users\%UserName%\AppData\Roaming\Helper\Mess.txt C:\Users\%UserName%\AppData\Roaming\Helper\OS.txt C:\ProgramData\Mails.txt C:\ProgramData\Browsers.txt

攻击活动钓鱼链接:

hxxp://free.meedlifespeed[.]com/ComCast/ hxxp://emailreferentie.appleid.apple.nl.468213579[.]com hxxp://468213579[.]com/emailreferentie.appleid.apple.nl/emailverificatie-40985443/home/login.php hxxp://verificatie.appleid.apple.nl.referentie.357912468[.]com/emailverificatie-40985443/home/lo… hxxp://192.169.82.86/~gurgenle/verify/webmail/ hxxp://customer.comcast.com.aboranian[.]com/login hxxp://apple-recovery[.]us/ hxxp://apple.security-block[.]com/Apple%20-%20My%20Apple%20ID.html hxxp://cgi.ebay.com-wn[.]in/itm/2000-Jeep-Wrangler-Sport-4×4-/?ViewItem&item=17475607809 hxxp://https.portal.apple.com.idmswebauth.login.html.appidkey.05c7e09b5896b0334b3af1139274f266b2hxxp://2b68.f444c4f547116bfd052461b0b3ab1bc2b445a[.]com/login.html hxxp://www.deluxepharmacy[.]net

【编辑推荐】

- 美国意欲对伊朗关键基础设施发动大规模网络攻击

- 微软增强其网络攻击防御能力 打造全新黑客防御作战室

- “工业物联网”成网络攻击的首要目标

- 安天研究报告:白象的舞步——来自南亚次大陆的网络攻击