1. 背景概述

1.1. 数据泄漏事件频发

Verizon发布的《2016年度数据泄露调查报告》称:2015年,全球82个国家出现64199起数据泄露事件。而运营商行业是数据泄漏的重灾区之一。例如2015年10月,英国最大的宽带服务提供商TalkTalk,遭受了三次黑客攻击,约400多万用户的隐私数据被泄露,这可能是英国史上最大规模的数据泄漏事件之一。而在美国,美国移动电话服务公司T-Mobile的 1500万用户个人信息被泄露。在国内,据报道,2015年10月底中国电信某系统再度曝出重大漏洞。通过该漏洞可以查询上亿用户信息。而在2016年1月,中国联通接连爆出多处漏洞,其中一处漏洞泄露了2000多万用户信息。

1.2. 相关标准和法规

事实上,国家级和行业级的安全法规和标准,比如《等保》、《分保》、《商密》等,都对数据安全管理提出了明确的要求。针对当前数据泄露事件频发的态势,我国政府对数据安全的政策和法规不断加码,频繁出台新的政策。尤其是《国家网络安全法》即将出台,对个人隐私保护有明确的法规要求,这将成为数据安全管理领域的纲领性要求。

运营商行业也有相对应的法规和标准。工信部第24号令,即电信和互联网用户个人信息保护规定(运营商行业专用),以及工信部保〔2014〕368号文件,关于加强电信和互联网行业网络安全工作的指导意见(运营商行业专用)都明确要求加强运营商行业对网络数据和用户个人信息进行保护。

2. 需求分析

运营商行业历来十分重视信息安全工作,已经建成了比较完备的安全防护体系。具体部署的安全产品包括网络防火墙、网络入侵检测、UTM、DLP、防病毒、VPN、DPI、堡垒机、4A和灾备等等。但是这些技术手段都不是直接针对数据进行防护,真正针对数据的安全防护措施还相当有限。

Gartner对当前网络环境下的数据安全管理和数据库安全问题进行了调研,总结了数据库及其管理的数据所面临的泄密风险,主要有:1)越权权限的滥用;2)合法权限的滥用;3)权限盗用;4)数据库平台漏洞;5)SQL注入、缓冲区溢出风险;6)弱鉴权机制;7)备份数据缺乏保护;8)缺乏详尽审计;9)数据库通信协议漏洞。除了上述泄密风险,我们在长期的数据库防泄密实践中还发现如下两个严重的泄密风险:恶意软件和明文存储。

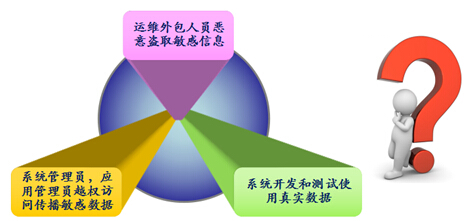

据了解,上述问题在运营商行业同样存在。比如,在电信行业目前的IT系统中,最突出的数据泄漏风险如下:

1)运维外包人员恶意盗取敏感信息:目前在电信行业中,运维外包是一个普遍的现象,个别的运营中心,外包人员达到上百人之多。外包人员可以直接或者经过4A系统访问到数据库。虽然4A审计可以记录访问的过程,但是不能阻止敏感数据被查看或者批量导出。而且运维人员还可以通过“跳板”,绕过4A系统,访问到敏感数据库。

2)系统管理员和应用管理员越权访问传播敏感数据。在典型的电信行业运营中心,有超过200多个应用系统。系统管理员和这些应用系统的管理员拥有访问数据库的直连通道和帐号密码。更为严重的是,不少应用系统是外包开发的,相应的系统管理员也是外部人员。

3)系统开发和测试使用真实数据。在开发和测试过程中,使用真实的数据,能够保证真实性,但是却极其容易造成真实数据的泄密。

3. 解决方案

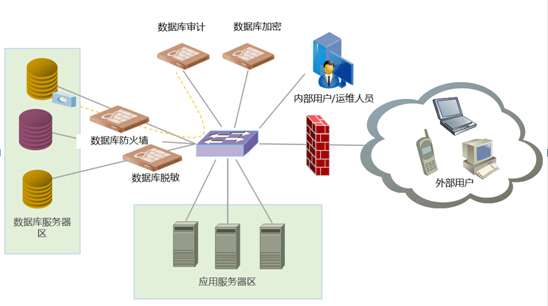

中安威士为运营商行业推出的数据安全管理方案满足三大主要需求:可视、可控和合规。按照这一基本思路,方案的功能组成部分包括:数据库访问的全面审计+细粒度访问控制+敏感数据加密和脱敏。

数据活动的全面审计:对数据的分布、性能、访问和活动情况进行全方位的监控和记录,便于事后审计和追查。及时发现数据的异常活动情况和风险,产生报警。并输出可视化的报表,便于分析。

细粒度访问控制:基于自动学习,生成细粒度的访问控制规则,阻断异常的查询和访问,防止敏感数据泄漏。阻断异常的和违规的数据修改和删除操作,防止敏感数据被非法篡改。

敏感内容加密和脱敏:有选择性的对敏感内容加密和脱敏,使敏感数据在存储、使用、外发时被脱敏,防止真实数据被泄漏。而增强的对敏感数据的权限管理可以防止越权权限的滥用、合法权限被盗用和滥用所导致的数据泄漏。

中安威士数据安全解决方案基于自主研发的系列数据库安全加固产品来实现。具体的实施方案如下。

该解决方案的要点如下:

1) 部署数据库脱敏系统,对应用、运维、开发测试场景管理数据查看权限

►对于运维操作,通过动态脱敏功能,确保运维人员不能看到真实的数据;

►对于需要管控的应用程序,通过动态脱敏功能,确保应用系统看到脱敏后的准真实数据;

►对于开发和测试工程,通过静态脱敏功能,确保开发和测试人员只能看到脱敏后的准真实数据;

►对于外包、数据外送等情形,使用静态脱敏功能,确保真实数据不外发。

2) 部署数据库审计系统对所有数据库访问进行审计

►通过旁路镜像的方式,实现对数据库的在线监控和保护;

►对云计算和虚拟化平台上的数据库系统、难以实施镜像部署的系统,以及需要进行全面审计的系统,通过部署中安威士特有的软件探针,实现全面审计;

►使用数据发现功能,将所有发现和分类结果直接应用到后续模块的规则中;

►开启数据库性能监控功能,保障业务系统的连续可用性;

►开启数据库性能和风险评估功能,全面评估数据库系统的性能和风险状态;

►开启学习功能,自动生成基线模型和白名单访问规则,锁定“用户”到“数据”的访问权限;

►开启入侵检测功能,及时发现针对数据库的违规操作行为;

►开启运维审计功能,审计通过SSH/TELNET/FTP等协议对数据库服务器进行的运维操作;

►开启Web应用审计和三层关联审计,实现完整地溯源能力。

3) 实施数据库防火墙系统,彻底阻止SQL注入攻击和越权操作

►对于更重要的、易受攻击的系统,尤其是需要外包人员接触的,以及对外提供服务的数据库,部署数据库防火墙;

►开启入侵保护功能,以抵御SQL注入攻击和针对数据库漏洞的攻击,同时防止全表删除等误操作和超级权限滥用等风险;

►开启学习功能,生成白名单规则,并手工添加黑名单规则,解决详细设置数据库防火墙规则困难的问题;

►对于云计算和虚拟化平台上的数据库,部署虚拟机形态的数据库防火墙系统。

4) 部署数据库加密系统,保护尤其重要的敏感数据

►对于尤其重要的数据库,部署数据库加密系统,对指定的敏感字段进行加密;

►通过三权分立的权限管控系统来实现对敏感数据的访问权限控制,确保其数据的安全性;

►开启敏感数据访问审计功能,记录对加密数据的访问;

►定期轮换密钥,保证数据的加密强度。

4. 方案优势

中安威士数据安全管理解决方案基于数据库审计、数据库防火墙、数据库加密和数据库脱敏产品实现。方案完整地解决了当前运营商行业信息系统所广泛面临的数据泄露困境。该方案的优势体现在:

快:卓尔不凡的处理性能;

智:智能化自动学习,实现数据库审计/防火墙零配置;

稳:十余年技术积累,国内最早专利技术,上千实际部署案例,产品运行稳定;

全:功能全面、全面覆盖可能的泄密路径;

美:美观的管理界面和报表;

细:达到字段、语句级的细粒度数据活动审计和访问控制。

5. 方案价值

通过上述解决方案,有效满足了运营商所面临的数据安全管理的需求:使数据安全可视、使数据安全可控、使数据安全合规。除带来上述主要价值外,具体来说,中安威士数据安全管理解决方案还带给运营商客户带来如下价值:

1) 简化业务治理流程,提高数据安全管理能力;

2) 完善纵深防御体系,提升整体安全防护能力;

3) 减少核心数据资产被侵犯,保障业务连续性;

4) 有效维护企业的公信力和声誉。

中安威士为北京中安比特科技有限公司专有品牌,通过持续创新,为企业带来崭新的数据安全体验。

6. 案例

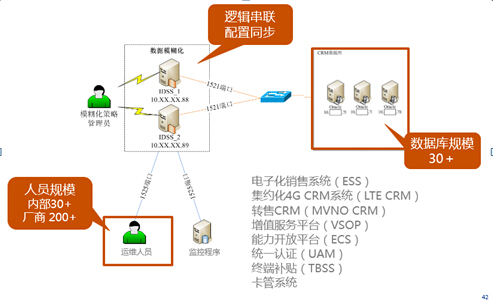

6.1 中国电信某部—某运营中心

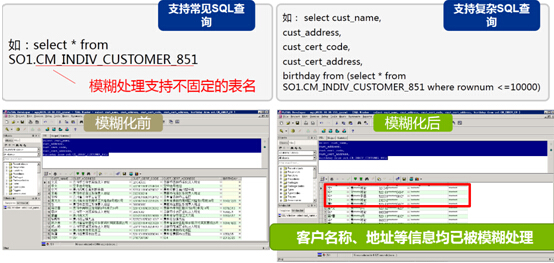

项目目标:针对可获取或查询客户信息的业务系统后台运维处理过程,通过动态模糊化技术,限制运维人员对数据库中客户信息内容的访问,从而降低客户信息泄漏事件发生的可能性。

系统实施方案:

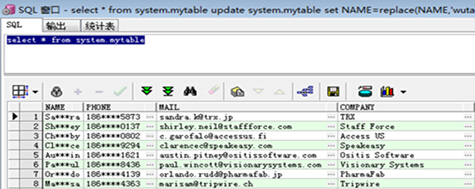

在运维区部署两台动态脱敏系统,防止单点失败以及分担高峰时期的负载。所有的运维管理都通过动态脱敏系统进行过滤和脱敏。普通用户看到脱敏后的数据如下:

6.2 移动集团某省公司经分系统后台数据模糊化

数据脱敏的目标(共2大类,12小类)

■ 对运维人员脱敏:通过4A使用PLSQL工具运维Oracle数据库,包括数据查询、导出等SQL命令

■ 对经分系统的使用人员脱敏:通过4A访问经分页面

脱敏策略举例

模糊化字段 模糊化规则 举例

邮件地址 @前面的用3个*代替,或全部使用8个*代替 例如:

13901234567@139.com->***@139.com

身份证号码 出生年月日用*代替,最后一位用*代替,或全部使用8个*代替 例如:

330101197701014237->330101********423*

部署方案

采用双机热备的方式,将脱敏接入在数据库前。前端经分系统、堡垒机等经过脱敏系统访问数据库。设置脱敏规则,将敏感信息脱敏。

模糊化效果-通过4A使用PLSQL工具运维Oracle数据库时

模糊化效果-通过4A访问经分页面时