你的私密通信邮件值多少?你的声誉值多少?你的银行账户值多少?你的身份又值多少?

这年头,不难发现,你工作和生活的几乎方方面面都离不开云服务。重要的云登录信息被泄密的风险实在太大了,不能有赖于仅仅用密码来保护它们。

如果攻击者能访问重要的云服务,尤其是电子邮件,就能从事间谍行为或破坏活动,或者完全可以大搞破坏。

解决办法就是为你使用的每一种重要的云服务启用双因子验证(2FA),尤其是与业务帐户有关的那些云服务。

为云服务启用双因子验证后,任何企图登录到未识别的设备的行为都需要输入密码,该密码是作为文本消息收到的,或者由之前注册的智能手机上的验证应用程序来生成。有多个验证应用程序可供选择,它们都遵守一种开放标准,以生成基于时间的一次性密码。

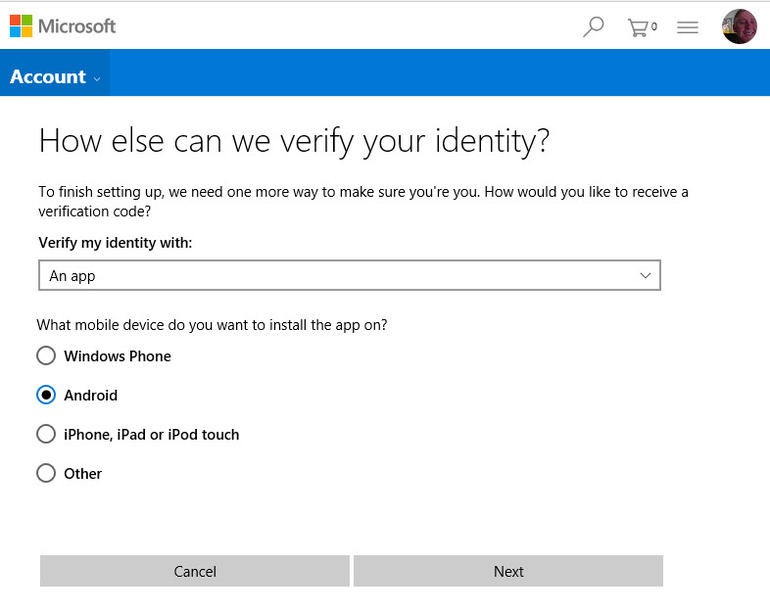

一些服务让你可以选择想要用哪种技术来用于双因子验证。

想开始使用双因子验证,得针对你想保护的服务启用这项功能。然后,你得将帐户与可信设备关联起来。为此,你需要将手机号码添加到帐户,使用文本消息,从服务收到一次性密码,然后在网站输入该密码,证实这个设备就是你的设备,而且是可信设备。

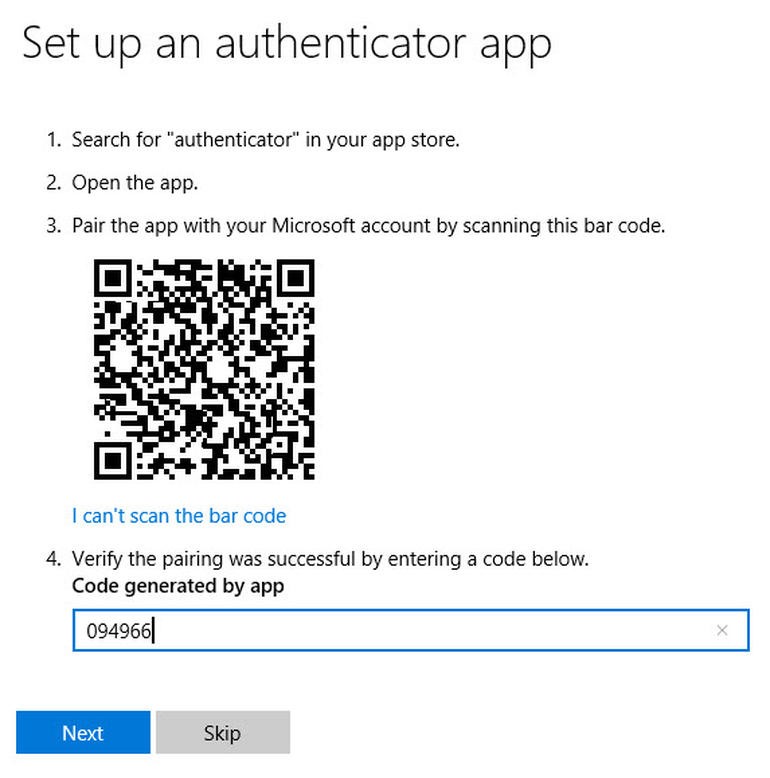

对提供双因子验证的许多(但并非所有)服务来说,你还可以使用验证应用程序,它将你的设备(通常是智能手机)与Web服务进行配对。这种方案通常需要扫描条形码(当然是在登录到你的帐户之后),或者输入长长的加密密钥。

扫描这个条形码就可以将智能手机应用程序设置为可信设备。

我更喜欢使用验证应用程序来避免这种情况:可以接入网络,但是由于蜂窝信号很差,无法收到文本消息。实际上,我在智能手机上装有多个验证应用程序,它们都井然有序地放在各自的文件夹中。

验证应用程序支持各大平台。

完成这一步后,现在说说双因子验证是如何起到保护作用的:

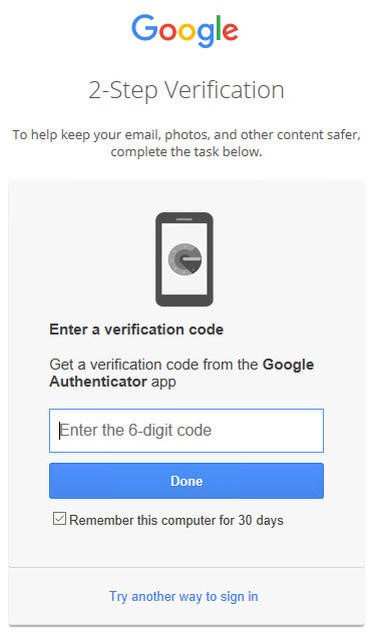

第1步:在你正确输入用户名和密码后,Web服务提示你输入证明身份的另一层信息。

从未识别的设备登录时,你需要提供第二种身份证明。

上这个屏幕截图来自Gmail,但其他服务使用类似的提示。

由于你登录到之前并没有与该服务结合使用的设备,所以需要你以密码这种方式提供额外的证明。

如果你是个窃贼,使用窃取或网络钓鱼获得的登录信息,那么至此你无计可施了,因为你无法获取那个密码。

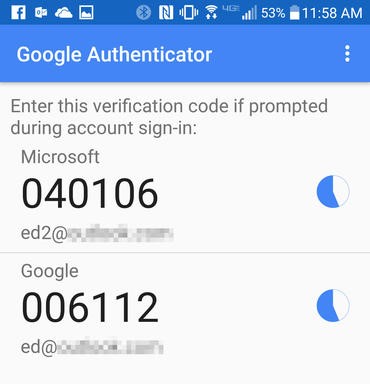

第2步:通过文本消息收到双因子验证密码,或者打开智能手机应用程序,查看当前密码。

单单一个验证应用程序就能处理多个帐户,没错,你可以结合使用谷歌的应用程序与你的微软帐户。

每个密码根据共享秘密和当前时间来生成,它只在一个短短的间隔期内有效(通常长得足以考虑到接收文本消息的任何通常延迟,但又只有几分钟长)。由于你手里有可信设备,就能立即回复质询。

第3步:你进去了!

视具体服务而定,输入密码会自动确认当前设备是可信设备,或者你还面临这个选项:信任当前设备。如果这是新的计算机或平板电脑(或新的浏览器),你看到这个选项后,应该回答yes。

登录到并不归你控制的设备后,不该允许它出现在你的可信列表上。确保设备没有被标为可信设备的一个办法就是,在私密模式下使用浏览器(也就是Chrome中的隐身模式)。

就算不法分子设法窃取了受双因子验证保护的帐户的登录信息,他也无法搞任何破坏。因为他登录到未识别的设备,所以需要提供第二个验证因子。要是无法访问你的可信设备,他就无法证明自己的身份,也就无法进一步搞破坏。

没错,双因子验证稍稍增加了一点不便。但是这种不便微不足道,尤其是相比如果你要从严重的破坏事件后恢复过来所需要花费的大量时间和精力。而万一发生密码泄密,仍可以保证你的秘密仍然安全,那样多几秒的验证又何妨?