Palo Alto Networks威胁情报小组 Unit42近日宣布发现PowerWare(也被称为PoshCoder)的全新变种,在有意模仿臭名昭著的Locky勒索软件家族。PoshCoder自2014年开始便使用PowerShell对文档进行加密,2016年3月报道称其有新变种PowerWare出现,该恶意勒索软件可对受害者电脑里的文件进行加密,然后通过支付比特币等数字货币的方式向受害者进行勒索。

除了将‘.locky’作为加密过文件的扩展名,PowerWare还使用与Locky恶意软件家族相同的勒索信。对PowerWare来讲这不是第一次模仿其他恶意软件家族,其早期版本便使用CryptoWall 恶意软件的勒索信。此外,有些恶意软件还会借用其他软件的代码,比如TeslaCrypt系列恶意软件。

Unite42团队曾经编写过一个名为Python的脚本,可在受害者的电脑上逐次找到带有‘.locky’扩展名的文件并将其还原到初始状态。其解密版本可通过以下链接进行下载 ( https://github.com/pan-unit42/public_tools/blob/master/powerware/powerware_decrypt.py) 。

分析

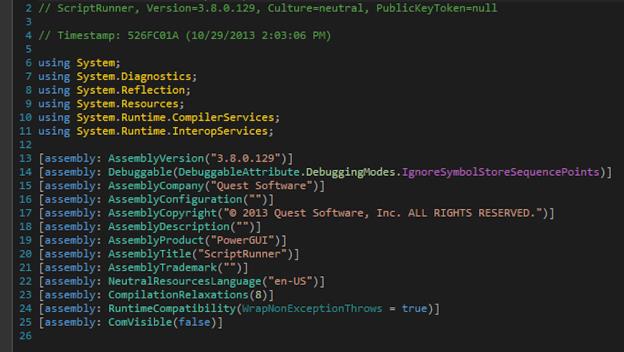

对PowerWare的初步分析显示,该样本为.NET可执行文件,在使用一款名为dnSpy的.NET反编译程序对其进行细致检查后,我们在Quest Software上发现有“PowerGUI”字样显示,于是我们立刻意识到这一恶意软件使用的是PowerShell 脚本编辑器,其可将PowerShell脚本转换为Microsoft可执行文件。

图一,反编译恶意软件变种所参考的PowerGUI

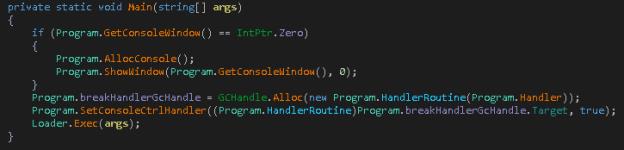

图二,反编译主要功能

通过对.NET可执行文件进一步检查,我们发现其正在使用ScriptRunner.dll来拆包一个名为fixed.ps1的PowerShell脚本。这个拆解过的文件位于以下位置,

%USERPROFILE%\AppData\Local\Temp\Quest Software\PowerGUI\51daca6d-6a9a-44c8-9717-f8cc5c68d10e\fixed.ps1

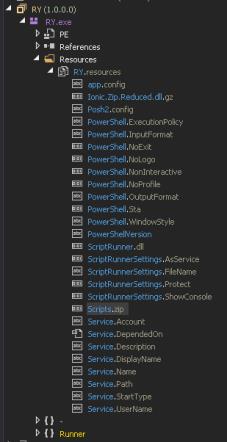

实际上,这个.NET微软Windows可执行文件只负责拆包某个嵌入式脚本并使用PowerShell.exe来运行它。该脚本位于一个名为Scripts.zip的压缩文件内,该压缩文件位于如下面图三所显示的资源节内,

图三,Scripts.zip 内嵌于恶意软件资源节内

由于Scripts.zip文件在内嵌于恶意软件之前未经任何掩饰处理,借助dnSpy我们便能轻松地将其从压缩文件中抽取出来,这有助于我们从中获取压缩的PowerShell 脚本。

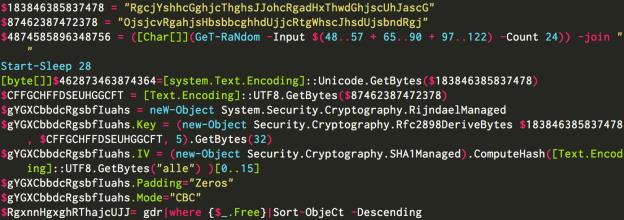

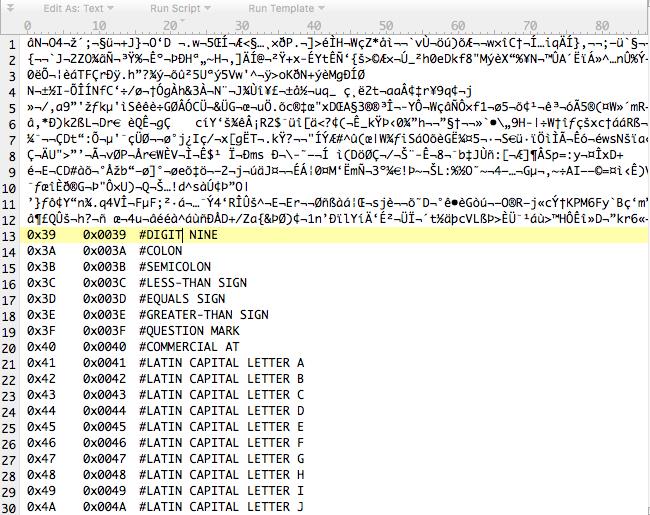

PowerShell 与 PoshCoder/PowerWare的变种极其相似。如图四显示,该样本借助硬编码密钥进行128位AES加密,可让受害者无需支付赎金便可解密文件。这里面不包含网络信标,不会把密钥生成的字节像某些变种那样任意传送。

图四,PowerWare变种加密设置

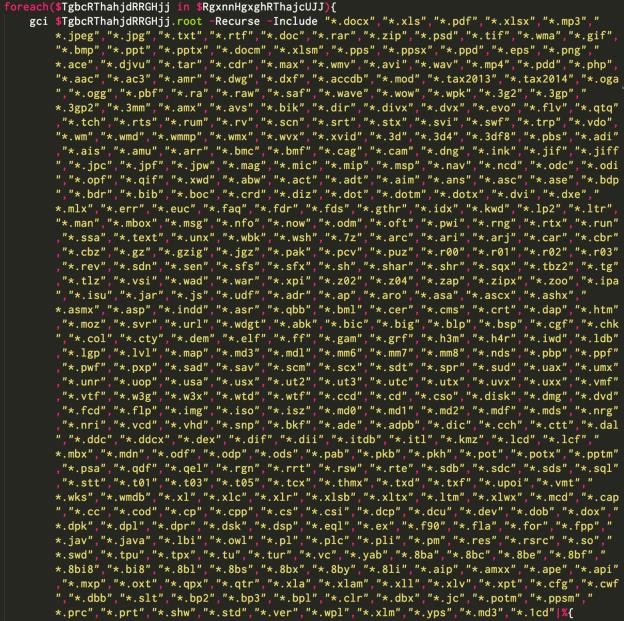

PowerShell脚本会自动扫描受害者的电脑,搜寻带有以下扩展名的文件并对其加密。

图五,PowerWare加密的文件扩展名

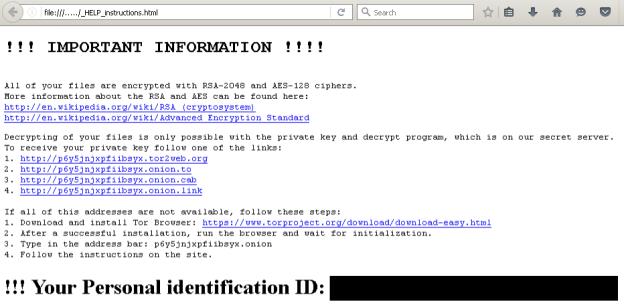

然后,PowerWare将这些加密过的文件的扩展名修改为.locky,就像臭名昭著的Locky恶意软件那样。此外,PowerWare还会编写一个名为‘_HELP_instructions.html’的HTML文件,其与Locky系列恶意软件在用词上完全一致,勒索信放置于含有加密文件的文件夹中。

图六,PowerShell编码用于模仿Locky系列恶意软件

图七,PowerWare 勒索信使用了与Locky相同的措辞

在此事件中,受害者若要为此支付赎金,会被引导至某个网站,如下图所示。该网站会告诉(受害者)如何购买比特币,此时我们会再次看到相关材料,充分证明这一变种所极力模仿的便是Locky系列勒索软件。

图八,解密网站

解密

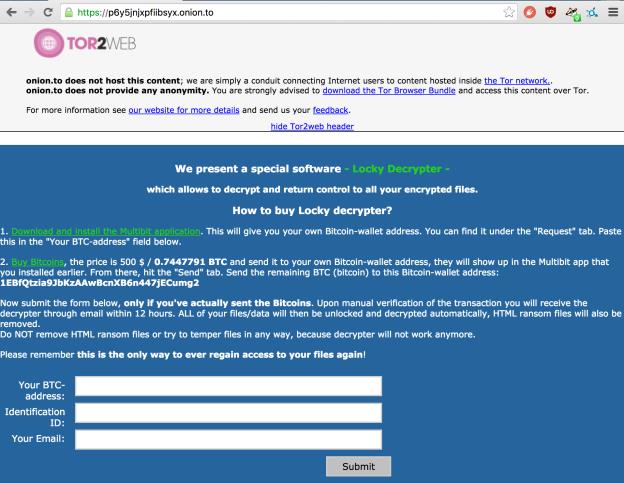

如上所述,由于该恶意软件采用静态密钥,从而有可能对加密文件进行解密。实际上如图九所示,该恶意软件只是对前面2048个字节进行了加密。

图九,PowerWare变种所加密的文件样本

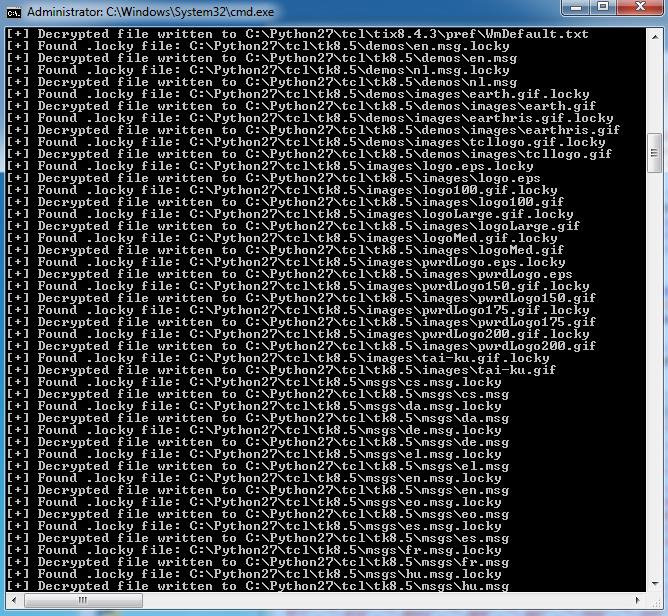

以下截屏显示,脚本是如何在一个受到感染的Windows电脑上运行的。

图十,运行解密脚本

我们希望该脚本能够给那些遭受PowerWare变种影响的受害者提供帮助。

结论

尽管有迹象表明这一样本为新型样本,但实际上它只是我们之前发现的恶意软件PowerWare系列的变种,只是与其他变种不同,它伪装成Locky系列恶意软件的样子。

Palo Alto Networks采用如下方法保护客户免受威胁影响,

Ÿ 所有与此恶意软件相关的域名和IP地址,都会被准确标记为“恶意”

Ÿ 所有在此事件中碰到的样本,都会被WildFire准确标记为“恶意”

Ÿ 借助AutoFocus tag 来对该系列恶意软件进行追踪和识别

攻击指示器

URLs

hxxp://bobbavice[.]top/RY.exe

hxxp://p6y5jnjxpfiibsyx.tor2web[.]org

hxxp://p6y5jnjxpfiibsyx.onion[.]to

hxxp://p6y5jnjxpfiibsyx.onion[.]cab

hxxp://p6y5jnjxpfiibsyx.onion[.]link

SHA256 Hashes

RY.exe -

7f1023a3d523ab15fe3cceb7fde8038199510703a65dd03d78b9548eb2596b51

Dropped PowerShell

fixed.ps1

cd7ca159f8e8dd057b0591abc2e773d5651a27718eb72e26623e64af859d2826

%USERPROFILE%\AppData\Local\Temp\Quest Software\PowerGUI\51daca6d-6a9a-44c8-9717-f8cc5c68d10e\fixed.ps1

Written Files

_HELP_instructions.html

.locky