巴西和俄罗斯的网络犯罪地下市场是安全研究人员接触最多的地下黑市,因为这些地下市场相对来说比较开放,而且活跃程度高,同时有大量在线论坛供网络罪犯进行交流。历史上,这两个地下市场各自独立发展,都创造出了适用于本区域情况的网络攻击技术(例如巴西的“Boleto”恶意软件,或者是俄罗斯的针对手机银行的恶意软件)。但是,卡巴斯基实验室研究人员经过调查发现,巴西和俄罗斯的网络罪犯在最近几年已经建立起一套合作系统。巴西的网络罪犯会在俄罗斯地下论坛寻找恶意软件样本,购买最新的犯罪软件和ATM/PoS恶意软件,或者提供自己的服务。这种交易是双向的,通过这种合作,加快了恶意软件的演化和发展。

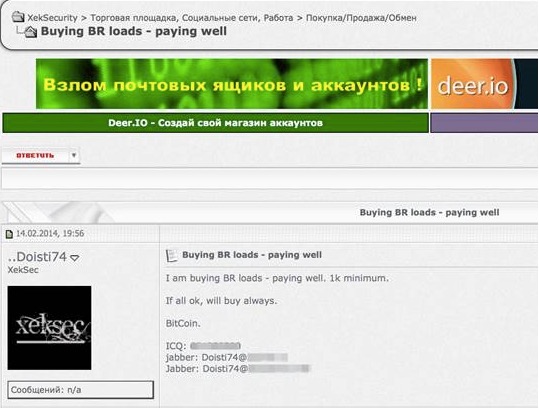

我们在一个俄罗斯网络罪犯经常使用的地下论坛上发现了合作的迹象。在其中的一个帖子中,一个用户名为Doisti74的用户表示想要购买巴西“loads”,这是网络罪犯之间使用的一种黑话,意识是在位于巴西的计算机用户的系统上成功安装恶意软件。

卡巴斯基实验室的研究人员注意到在巴西的网络犯罪地下论坛中同样有一个使用这一名称的用户,而且该用户在这些论坛上相当活跃,并最终证实该用户正在大肆传播用户感染巴西用户的勒索软件。

另外一个案例则显示了网络罪犯是如何共享恶意基础设施的。在一种俄罗斯的网银木马家族(Crishi)开始在乌克兰的反滥用托管服务中使用一种算法生成域名几个月后,巴西的Boleto恶意软件幕后网络罪犯也开始使用这种基础设施。如果Boleto幕后的网络罪犯和域名生成算法幕后的网络罪犯之间没有合作的话,研究人员和执法机关就不可能对网络罪犯所使用的命令和服务器进行定位,或者将非常难以查找。

网络罪犯之间还会互相借鉴恶意技术。例如,至少在2011年之前,巴西的网络罪犯一直在使用PAC技术。这是一种过时的技术,但是有些浏览器仍然支持这一技术,将受害者重定向到假冒的银行网页。之后过了不到半年,卡巴斯基实验室研究人员在Capper恶意软件检测到同一技术。而这种Capper恶意软件是一种网银木马,攻击目标是俄罗斯的银行,起编写者很可能也是俄罗斯的网络罪犯。

上述这些案例只是卡巴斯基实验室研究人员在过去发现的巴西和俄罗斯网络罪犯合作证据中的一小部分。

卡巴斯基实验室安全研究院Thiago Marques说: “几年前,巴西的网银恶意软件非常简单,而且很容易检测。但是随着时间的推移,这些恶意软件的编写者采取了多样的技术来躲避检测,其中包括代码混淆技术、rootkit和bootkit功能等,使得这些恶意软件变得更为复杂,更加难以应对。这些进步都得利于俄罗斯网络罪犯所开发的恶意技术。而且他们之间的合作是双向的.”

“卡巴斯基实验室在追踪和对抗俄罗斯和拉丁美洲地下网络犯罪组织方面的经验是不可比拟的。我们的安全专家能够在某种威胁趋势广泛传播之前就将其检测出来,我们目前正在利用这种能力对抗全球方位的区域威胁。我们认为,要打击这类国际性威胁,最好的手段是对这些攻击行为进行国际调查。正如网络犯罪是无国家一样,我们所进行的调查应当也不受国界的限制。”