Darkhotel APT组织又回来了,重返后的第一个目标就是中国和朝鲜通信公司的高管们。

2014年11月,卡巴斯基实验室的安全专家首次发现了Darkhotel 间谍组织,并且发现该组织至少已经活跃了4年的时间,目标基本锁定在企业高管。当这些企业高管心情愉悦的在奢侈酒店享受时,他们的敏感数据已经被黑客拿走。

当下比较令人烦躁的问题是,这个黑客组织还在继续活跃。

Darkhotel APT组织简介

该组织攻击者技术非常娴熟,就像资深的外科医生,只要是自己感兴趣的数据就一定能拿到,而且还会删除恶意行为的痕迹。研究员们还发现每个目标他们只窃取一次,绝不重复。受害者头衔一般为:CEO、高级副总裁、高级研发工程师、销售总监、市场总监。

Darkhotel 组织惯用的手段是鱼叉式钓鱼邮件,里面包含一个恶意文档附件,通常是精心伪造的SWF文件,并在word文档中嵌入了下载链接。利用的漏洞是Adobe Flash漏洞( CVE-2015-8651),但是该漏洞已在12月28日修复。攻击者将恶意代码伪装进OpenSSL库的一个组件中,还在恶意软件中加入了很多反检测方法,比如反沙盒过滤和just-in-time 解密。

卡巴斯基实验室对Darkhotel 组织进行了详细的调查,发现他们2015年内的目标主要位于朝鲜、俄罗斯、韩国、日本、孟加拉国、泰国、印度、莫桑比克和德国。

从2010年开始,Darkhotel APT就使用混淆HTML应用(HTA)文件在受害者系统上植入后门和下载器代码,去年8月份,安全专家们又发现了恶意HTA文件的新变种。

攻击者们还提升了混淆技术,使用更高效的躲避方法,比如,攻击者使用签名的下载器检测已知的杀毒方案。

Darkhotel APT过去使用的鱼叉式钓鱼邮件的附件是.rar压缩文件,看似是一个无毒的.jpg文件。事实上,文件是有一个可执行的.scr文件,利用了right-to-left override (RTLO)技巧。当文件被打开时,Paint应用中会显示一张图片,与此同时,恶意代码会默默的在后台运行。

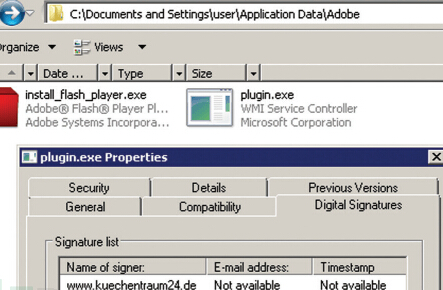

另外一个比较有趣的地方是,Darkhotel 间谍组织会使用窃取的数字证书签名他们的恶意软件。并且他们的组织成员似乎是韩国人或者会说韩语的人。