移动设备的快速增加也让针对移动设备的攻击水涨船高。日前,研究机构赛门铁克发布公告称发现已知勒索软件Android.Lockdroid.E的新变种,要命的是这些变种利用Andriod集成开发环境(AIDE),可在Android设备上直接开发而成。

当前,Lockdroid.E的变种已经开始针对中文用户,并且正在通过垃圾邮件或设备上已安装的浏览器劫持程序进行传播。

新变种勒索软件的“谋财之道”

Lockdroid.E与典型勒索软件的作用方式相似——锁定受害者屏幕。一旦移动设备上安装了一种变种,它便会在感染设备的用户界面顶部创建一种窗口。之后,恶意软件会告之用户,若想解锁设备,需要通过即时通讯工具QQ联系攻击者,并要求受害者支付一定赎金来解锁其设备。

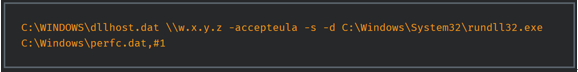

解锁设备屏幕所需的编码被硬编码在恶意软件代码的变量中。攻击者的QQ被硬编码在另一个变量中。新手攻击者不断使用AIDE来修改这些变量值,以指向不同的QQ账号和解锁密码。利用AIDE,攻击者能够将他们的Android设备用作开发平台,快速简便地创建新的变种。利用现有代码创建拥有不同配置的新型变种与传统的恶意软件开发方法相差无几,然而,攻击者正在试图寻找更快速、更灵活的方式来创建恶意软件。

采取积极的措施

在面临不断翻新的恶意软件变种面前,用户应采用积极的防御策略。以下列举了用户可采取的安全措施,确保防御策略有法所依:

• 及时更新设备中的软件和操作系统

• 切勿安装来自未知或不信任来源的应用

• 密切注意手机应用的请求权限

• 经常备份设备

• 安装一款移动安全应用来保护移动设备与数据

攻击者为什么青睐在移动设备中直接创建勒索软件?

在移动设备中创建新的勒索软件所使用的技术相对较新。勒索软件由软件开发中的“快速应用开发”(RAD) 模型创建而成。该方法通常受到用户界面需求推动,用于开发需要快速成型的软件。正因为该方法依赖于强大的图形用户界面,所以十分适合开发移动应用程序。

攻击者在构建勒索软件变种时,能够利用AIDE所提供的移动性、灵活性以及快速修改代码的能力。就算是没有开发经验的开发人员,只需直接在设备上修改几行代码(比如硬编码电子邮件账号或密码)便可创建一个新变种。因而这种利用移动设备进行开发的恶意软件正迅速膨胀起来,有感于其“繁殖”能力和破坏力,用户需要正视起来并予以积极应对。