恶意软件主要目标教育机构和普通家庭

这款恶意软件被命名为 ProxyBack,首次发现是在2014年的3月,但是它的详细情况以及运作模式最近才被研究人员分析完善。安全公司Palo Alto Networks的研究人员相信欧洲的教育机构和普通家庭已经是这款恶意软件的首要目标,利用这些计算机就可以完成非法流量网络攻击。这些受感染的计算机不是用于隐藏恶意攻击者的真实IP地址,而是作为代理提供服务。感染了ProxyBack的电脑首先与恶意攻击者控制的代理服务器建立连接,接受指令,然后充当HTTP隧道路由流量,然后恶意攻击者就可以发出各种指令,通过HTTP隧道。

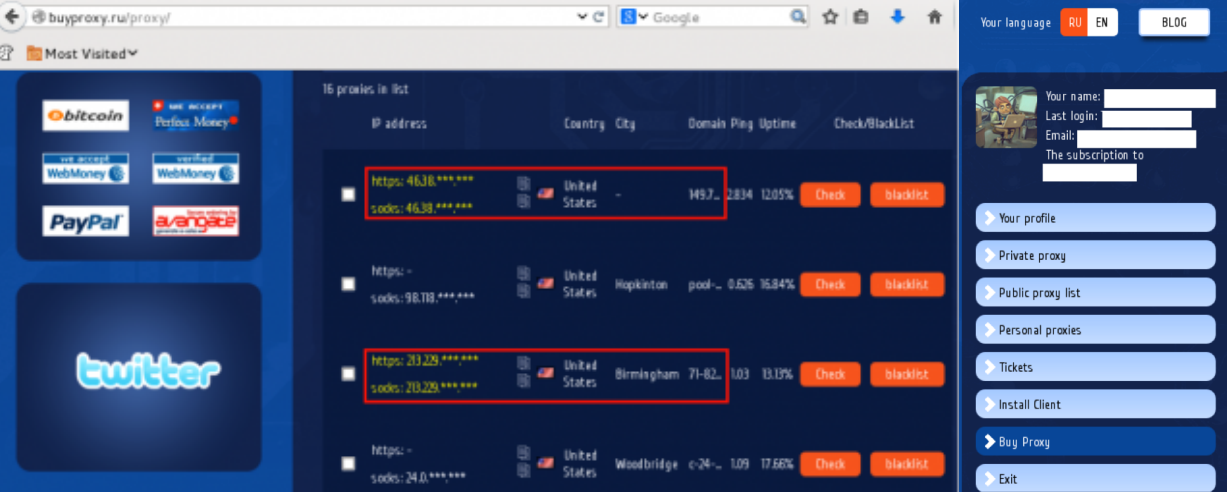

直到2015年12月23日ProxyBack 恶意程序已经感染了11149台计算机,受感染的数量还在增加。他们认为名叫buyproxy.ru的付费代理服务与该恶意程序存在关系,buyproxy.ru声称它每天运行着700到3000台代理服务器。

Palo Alto Networks公司Jeff White称:

“无论buyproxy.ru的付费代理服务背后运作的人是否知情,但是目前来看ProxyBack 恶意软件确实使用了它,为其提供服务支持。”

恶意程序危害严重

Palo Alto Networks公司目前表示从受恶意程序感染的计算机的流量情况来看,显然有一个很大的流量通过受恶意程序感染的计算机。如果被恶意攻击者利用可以发送一些虚假账户信息,例如Match.com、OKcupid、 eBay、 Craigslist、 以及 Facebook。普通的代理(Proxy),即网络代理,是一种特殊的网络服务,允许一个网络终端(一般为客户端)通过这个服务与另一个网络终端(一般为服务器)进行非直接的连接。主要是有利于保障网络终端的隐私或安全,防止攻击。而这款恶意程序恰恰相反。

目前对于buyproxy.ru的付费代理服务和ProxyBack具体什么联系尚不清楚,但是可以在受害人的计算机上直接分析得出buyproxy恶意程序的私人代理服务列表。