Vectra Networks公司开发的新工具是数据科学和机器学习算法的一次革命性进展。这也是行业第一次能够在不解密流量的情况下检测威胁。

网络攻击实时检测领域的领导者Vectra公司昨日宣布了一项前所未有的技术突破,该技术可以在不解密流量的情况下检测攻击载荷。与此同时,该公司还宣布,也已经能够检测到隐藏在企业日常网络应用中的攻击行为。

研究公司Securosis的分析师、总裁迈克·罗斯曼对媒体表示:“很明显,要想跟上当今快速进步的黑客威胁,威胁检测技术需要发展。然而检测网络流量中的攻击载荷比较有挑战性。攻击者孜孜不倦地尝试各种方法,将流量混入数百亿合法数据包中,在安全人员的眼皮底下隐藏攻击载荷。”

当今的黑客行为往往非常成功,攻击者使用的攻击通信隐蔽技术就像隐藏在普通网络流量中的隐身斗篷,让他们可以不慌不忙地精心窃取组织的数据和资产。Vectra运用先进的数据科学和机器学习算法,在无需解密的情况下直接分析网络流量,发现潜在的攻击行为。这种技术带来的可见性使得攻击者的隐身斗篷不再有效,黑客们也将很难发起协同攻击。

攻击者使用一系列隐蔽的通信方法,包括加密、隐藏在常见应用程序和通信协议中。Vectra使用革命性的方法来检测隐蔽的恶意通信:

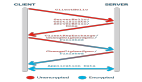

加密流量:加密一直是隐藏幕后控制指令的可靠方法,但这已经成了过去时。Vectra公司的算法可以检测加密的威胁,而不需要将流量解密。Vectra将先进的数据科学技术运用到数据包级别的网络流量中,以揭示加密流量中潜在的恶意行为。当今网络流量的大部分都默认使用HTTPS协议,安全系统不能监控到它们,这创造了可供攻击者利用的巨大盲点。以前,该问题的唯一解决方案就是SSL解密,这将造成严重的性能损失、法律挑战和技术障碍。

当今网络流量的大部分都默认使用HTTPS协议,安全系统不能监控到它们,这创造了可供攻击者利用的巨大盲点。以前,该问题的唯一解决方案就是SSL解密,但这会导致严重的性能损失、法律挑战和技术障碍。

常见Web应用程序和互联网协议:攻击者将攻击通讯信息隐匿于常见Web应用程序和互联网协议中。Vectra使用高度复杂的网络流量分析技术,可检测出HTTP、HTTPS、DNS协议下的隐藏攻击隧道。Vectra也可以检测到试图假扮成使用企业级Web应用或云应用的人员的黑客。

远程设备:要进行针对性攻击,攻击者通常需要实际控制设备。Vectra使用数据科学以及数据包级别的机器学习技术,检测来自组织外部的远程控制工具。

Vectra公司的首席技术官奥利弗·塔瓦科赖称:“以前,组织无法在使用隐蔽连接的黑客面前保护自己。Vectra能够攻击者的隐藏通信,并给网络攻击过程中的各个阶段带来可见性,这将成为组织进行反击并保护信息资产的有效途径。”