过去我曾给大家介绍过,为何数字证书对骗子和情报机构如此具有吸引力。其中一个原因就是,合法的数字签名证书可以被用来迷惑杀毒软件。自然而然,数字签名证书在黑市也成为一个珍贵的商品,越来越多的人开始做这个有利可图的生意。

渐渐成型的数字签名产业链

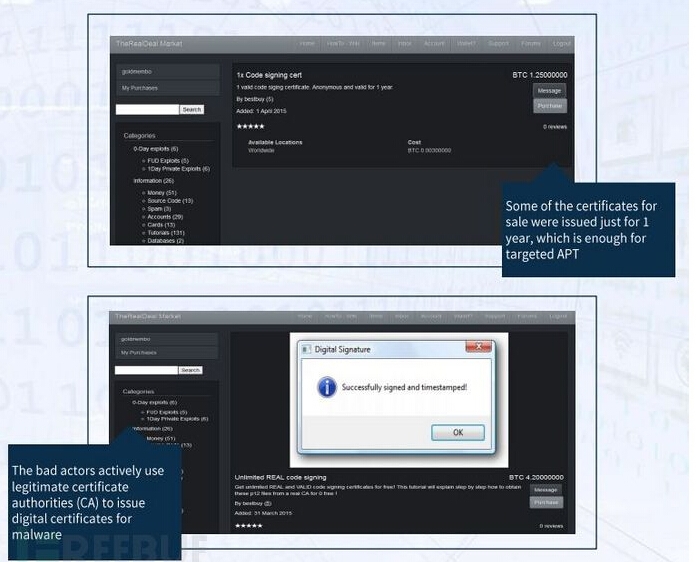

几周前,来自IBM安全X-Force的专家观察到,暗网黑市如今提供了专门的证书销售渠道(CaaS)。黑客可以在暗网黑市里,购买来自受信任的证书颁发机构的数字签名证书。

而在过去的几个月里,数字签名证书的销售额大幅增加。这一趋势也证实了情报威胁公司InfoArmor的分析结果。

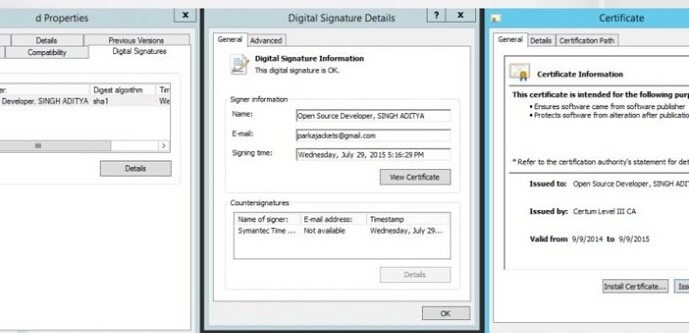

这个研究引出了一个案例,某黑客曾利用一个叫GovRAT的工具,给恶意软件签署了合法机构颁发的数字证书。

GovRAT数字证书

GovRAT是一个给恶意软件签署数字签名证书的平台,而里面的数字证书最初在Tor网络黑市TheRealDeal上销售。GovRAT世面上售价1.25比特币,但专家观测到,开发人员如今在私下兜售。

GovRAT可以使用Microsoft SignTool、WinTrust、Authenticode技术等,对恶意代码进行数字签名。专家们认为GovRAT的最终买家,大多数是针对政治、外交、军事类等组织的,超过15个国家政府的APT组织。

InfoArmor分析得,那些恶意软件分别签署了不同的数字证书。他们报道称,有七家银行(部分在美国),以及30个国防承包商也被GovRAT签名的恶意软件针对了。据悉,自2014年初,有超过100个组织受到GovRAT签名过的恶意软件攻击。

此外,InfoArmor专家还发现了不少黑市出售的签名过的商品。其中,据CA数字证书级别划分,价格600-900美元不等。我们很容易在其中找到来自Comodo、GoDaddy、Thawte之类的数字签名证书。虽然机构的CA证书是可以撤销重造的,但这类事件不算常见,相关公司的事件响应速度也会非常缓慢。

GovRAT的用途

InfoArmor 的CIO 安德鲁·科马罗夫告诉记者:

“这些开发了恶意软件的黑客买家,大多数都有国家支持。这是很专业的东西,普通的脚本小子和网络罪犯是不需要它的,因为GovRAT通常用于有针对性的隐匿APT攻击。这样的东西出现在黑市,能让牛逼的黑客更加容易发挥,造就出如Stuxnet(震网病毒)带来的效果。然而,这是一个特定的市场,数字证书的数量也有限,所以交易量不会很大。但是就我们统计所得,这类服务的交易量正在显著增长。”

这些伪造的证书通常用于国家资助发起的攻击,如Stuxnet和索尼黑客事件。

投机者通过机构购买合法的数字证书,他们提供了假名字、虚假的软件作者信息、以及编造为何需要证书。他们在取得证书后,会在黑市转手卖给黑客,让黑客得以在短时间内在APT攻击里用上合法签名的恶意软件。

InfoArmor曾报道过certs4you.org网站的案例,这个网站就提供了为恶意软件签名的服务。

小编结语

利用合法的数字签名技术,能绕过一些杀毒软件。像以前FreeBuf报道过的D-LINK路由器,就在固件包里泄露了签名证书,因此用这个法子免杀还是很有市场的。