这是一场波及所有智能手机用户的灾难。

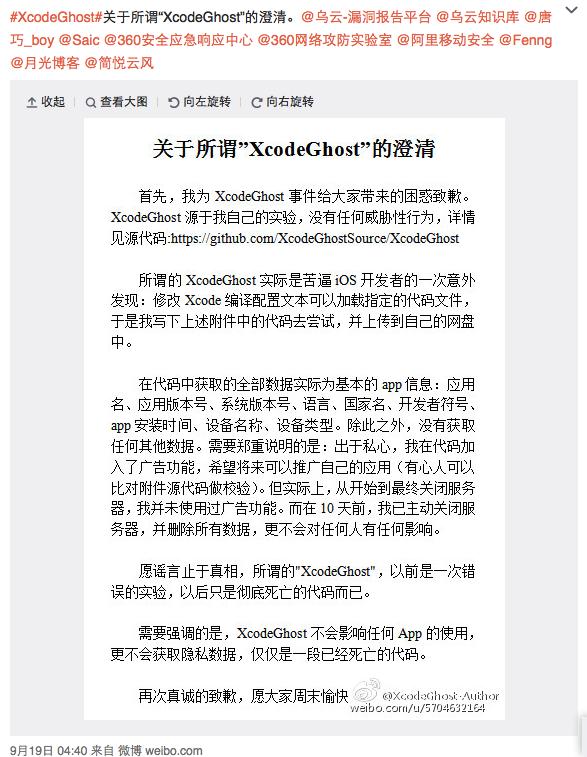

就在媒体疯狂关注XcodeGhost的第二天,自称该病毒作者的XcodeGhost-Author在微博上发布一则澄清,称“XcodeGhost源于我自己的实验,没有任何威胁性行为”,试图表明自己并没有将收集到的用户数据应用到任何地方,也不会带来危害。

XcodeGhost作者微博声明

距离9 月19 日澄清声明发出不到3 天的今日凌晨,国内移动互联网安全研究团队盘古发布微博:

“目前已经有证据证明一些游戏引擎的下载地址也被感染病毒,例如Unity 和cocos2dx, 并且这些引擎的安卓版也被感染病毒,相同的手段,相同的黑产团队。”

怎么理解这段话?差不多是你使用的手机没中毒的几率,“比六合彩还要低”。

XcodeGhost事件第二季:无人生还

Unity是由Unity Technologies开发的一个让玩家轻松创建诸如三维视频游戏、建筑可视化、实时三维动画等类型互动内容的多平台的综合型游戏开发工具,是一个全面整合的专业游戏引擎。

在许多游戏开始前出现的Unity画面可能很少引起你的注意,但作为一个便捷的游戏开发工具,Unity广泛应用于网页、手机、单机游戏开发,特别是手机移动端——《神庙逃亡》、《纪念碑谷》、《炉石传说》全部是采用Unity进行开发。

昨日百度安全实验室确认“Unity-4.X的感染样本”,逻辑行为和XcodeGhost一致,但获取用户数据上传的域名变成init.icloud-diagnostics.com。这表明凡是开发过程中使用过被感染Unity 的App,都有窃取隐私和推送广告等恶意行为。

确认UnityGhost感染更多

这一病毒被跟踪研究的阿里移动安全团队命名为“UnityGhost”。与“XcodeGhost”功能一致,该病毒能定向向受感染App弹出上交房租等任意诈骗信息、推送下载安装App信息、跳转至钓鱼页面(伪造的、欺骗用户输入信用卡号等个人敏感信息的页面)、自动启用App Store显示目标App的下载页面。

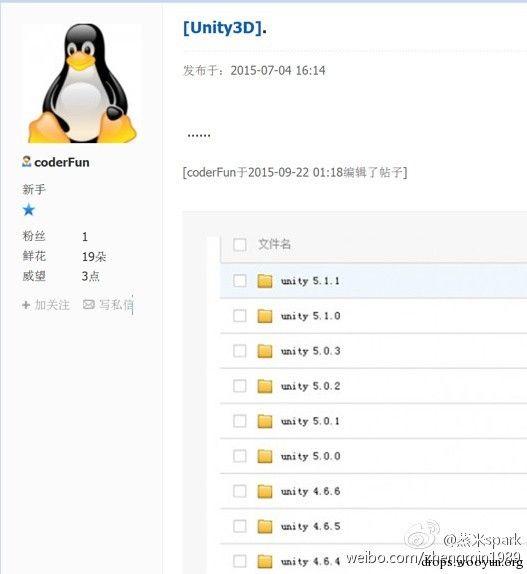

被认为XcodeGhost 作者的CoderFun 在「UnityGhost」相关信息发布后的几分钟内,迅速编辑了自己曾于7 月发布的Unity 下载链接等内容,「只是实验」的声明似乎已经无法自圆其说。

蒸米发布的截图,该帖目前已删除

Cocos2d-x 是一个开源的移动2D 游戏框架,其建立的项目可以非常容易的运行于iOS、Android、黑莓Blackberry 等移动端操作系统中,同时还支持Windows、Mac 和Linux 等桌面操作系统。目前有消息称该框架同样遭受感染,更多类似病毒正在陆续发现中。

有消息表示「XcodeGhost 作者有可能还参与了其它PC 端木马的构建」。TrojanSpy 木马病毒能够窃取PC 端系统配置、当前运行进程、某些金融网站账户密码、浏览历史和按键记录等敏感信息并发送到远程服务器,而TrojanSpy 与XcodeGhost 使用了同一个IP 地址。

过去的永不会过去,这就是互联网

昨日苹果声称已经将所有感染XcodeGhost 病毒的应用下架(关于XcodeGhost 的前情回顾),UnityGhost 的曝出使得游戏应用们也未能幸免。为保险起见,请立即删掉相关版本App 及游戏。无论是Android 还是iOS 用户,在能够判定哪些被感染的之前建议删除所有相关游戏。

因为,「虽然病毒作者声称并没有进行任何广告或者欺诈行为,但不代表别人不会代替病毒作者进行这些恶意行为。」

「虽然XcodeGhost 作者的服务器关闭了,但是受感染的app 的行为还在」。如果用户还在继续使用这些被感染App,那么服务器(比如init.icloud-analysis.com,init.icloud-diagnostics.com 等)依然会不断请求。只要黑客使用DNS 劫持或者污染技术,声称自己的服务器就是「init.icloud-analysis.com」,就可以成功的控制这些受感染的App。同理,UnityGhost 发送出的数据依然可以被他人截获进行恶意使用。

作为一名iPhone 用户,你需要了解iCloud 里存了哪些东西,重要的系统一站一密且定期更改。绑定支付的信用卡额度适当、储蓄卡现金适当,防止出现丢失钱款等意外情况。最重要的是开启苹果的「Apple ID 两步验证」,哪怕密码真的被盗,也很难偷走数据。

部分XcodeGhost 感染名单

Unity 的感染同样会波及在XcodeGhost 事件中幸灾乐祸的Android 用户,几乎所有手机用户都无法在此次风波中幸免。

事以至此,开发者也好、普通用户也罢,重要的事情仍然是:

请不要信任任何非官方下载渠道!