9月17日上午(09:24),微博用户@JoeyBlue_ 曝光称,有开发者用了非官方渠道下载的Xcode编译出来的应用被注入了第三方的代码,会向一个网站上传数据。目前已知两个知名应用被注入。

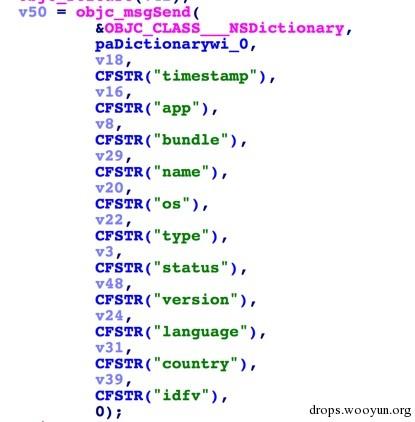

乌云知识库作者蒸米对注入的病毒样本“XcodeGhost“进行分析,确认了上述说法。经分析,该病毒会收集应用和系统的基本信息,包括时间、bundle id(包名)、应用名称、系统版本、语言、国家等,并上传到init.icloud-analysis.com(该域名为病毒作者申请,用于收集数据信息)。

样本文件中发现用以收集信息的函数

18日上午,硅谷安全公司Palo Alto跟踪事件后发现国内知名应用网易云音乐中招,当前App Store上架的网易云音乐***版v2.8.3已经感染病毒,会将手机隐私信息上传至病毒作者的服务器上(Palo Alto还发现存在更多收集数据的域名)。

乌云建议,使用非官方渠道下载Xcode的iOS开发者请立刻展开自查,并对受影响版本进行处理。我们也会持续关注事件进展。

附检查方法:

恶意Xcode包含有如下文件“/Applications/Xcode.app/Contents/Developer/Platforms/iPhoneOS.platform/Developer/SDKs/Library/Frameworks/CoreServices.framework/CoreService”;正常的Xcode的SDK目录下没有Library目录(来自@JoeyBlue_)

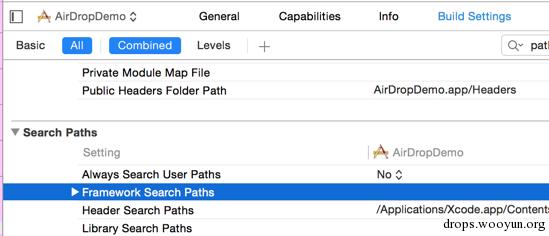

其次,还应该检测一下Target->Build Setting->Search Paths->Framework Search Paths的设置,看看是否有可疑的frameworks混杂其中(来自蒸米)