据Computerworld网站报道,PT&C|LWG司法咨询服务(以下简称“PT&C|LWG”)在发表的一份研究报告中列出了最容易受到黑客攻击的5款车型。PT&C|LWG的研究基于黑客发表的研究报告、车辆召回信息和媒体报道。

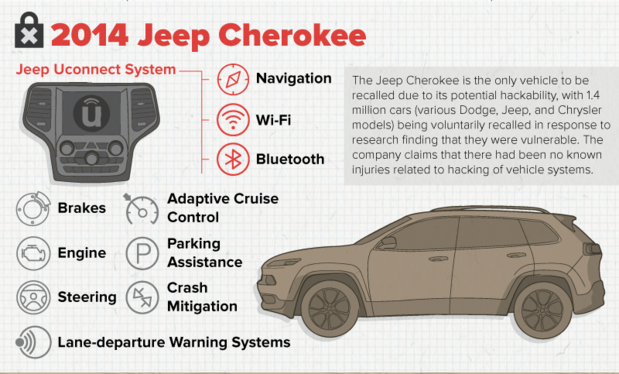

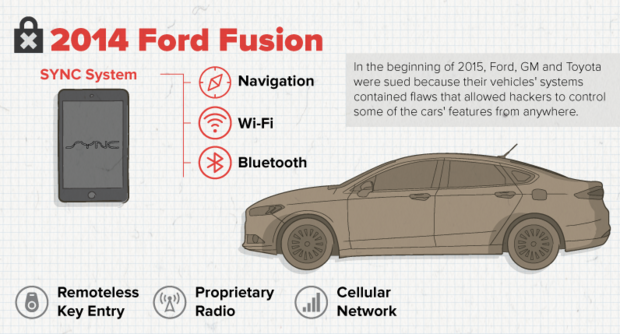

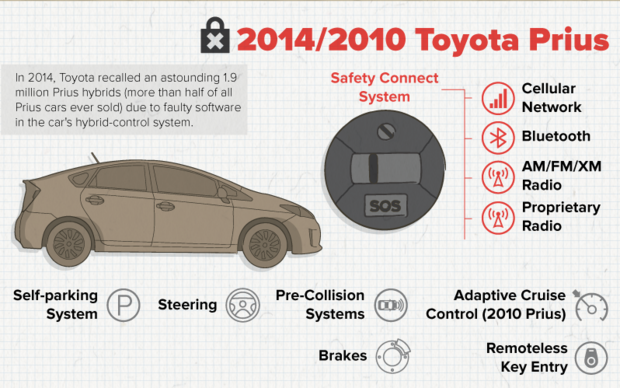

最容易受到黑客攻击的车型包括2014年款Jeep切诺基、2014年款英菲尼迪Q50、2015年款凯迪拉克Escalade、2010和2014年款丰田普锐斯、2014年款福特Fusion。

最不容易遭到攻击的车型包括:2014年款奥迪A8、2014年款道奇蝰蛇、2014年款本田雅阁和特斯拉Model S。

PT&C|LWG列出的最不容易受到攻击的车型,要么是安装计算机系统较少的车型,例如道奇蝰蛇,要么是安装能相互通信的网络设备较少的车型,例如奥迪A8。PT&C|LWG分析师罗伯特·格拉格(Robert Gragg)说,“这些车型上能够被攻击的点不多。”

Computerworld称,特斯拉Model S入选最不容易遭到攻击汽车榜单的原因是其主机运行Linux操作系统。格拉格表示,“恶意件主要面向Windows操作系统,Linux更强健,开发在其上运行的恶意代码的难度更大。”

据格拉格称,相反,最容易受到攻击的汽车使用的联网部件也是最多的,尤其是那些无线电或WiFi网络与汽车实体部件相连的车型。

市场研究公司Gartner预计,到2020年,具有无线连网功能的乘用车数量将达到1.5亿辆,其中60% - 75%将能消费、创建和分享基于Web的数据。

为了解决未来由无线攻击汽车带来的危险,英特尔今天宣布成立汽车安全评审委员会(以下简称“ASRB”),帮助降低与联网汽车有关的网络安全风险。

该委员会由具备网络-实体系统专业知识的全球顶级安全人才组成。ASRB研究人员将进行安全测试和审计,提出先进网络安全解决方案的最优方法和设计建议,惠及汽车产业和司机。英特尔还发表了第一版的汽车网络安全最优方法白皮书。英特尔将根据ASRB的研究对白皮书进行修订。

英特尔安全部门高级副总裁、总经理克里斯·杨(Chris Young)在一份声明中表示,“我们能,也必须提高汽车防御网络攻击的水平。”

Computerworld表示,目前,现代化汽车上安装有20-70台计算机,每台计算机都有自己的专门用途。例如,引擎控制计算机监控多个电子传感器,以及负责调节引擎和维持最优性能的致动器。汽车厂商利用“电子控制单元”描述管理各种汽车功能的计算机。

例如,电子控制单元控制着防抱杀刹车和接近报警等汽车安全功能;控制空调系统的电子控制单元能接收来自车内传感器的数据,并利用这些数据调节气流、加热和制冷温度。

通常情况下,所有车载计算机系统能利用控制器局域网络,通过管理车载通信和娱乐信息系统的计算机化系统进行访问。

目前许多现代化汽车能通过手机、蓝牙,甚至WiFi连接访问。尽管并非易事,但是,一旦黑客获得汽车主机的访问权限,其固件可以用来攻击汽车的控制器局域网络,控制器局域网络能与所有电子控制单元通信。然后就是发现能控制各种汽车功能的控制器局域网络消息了。

例如,一名安全研究人员最近在YouTube上发布了一段视频,演示他制作的一台设备如何截获无线通信信号,对运行OnStar RemoteLink移动应用的通用汽车公司的汽车进行定位、开锁和启动操作。

最近的另外一起汽车攻击研究案例,演示了如何通过手机网络访问一辆2015年款Jeep切诺基的控制器局域网,并控制从转向、刹车到安全带和收音机在内的汽车功能和设备。

攻击Jeep切诺基的安全研究人员查理·米勒(Charlie Miller)和克里斯·瓦拉塞克(Chris Valasek)表示,由于可以通过手机访问,数以十万辆计的汽车可能面临在很远的距离上受到攻击的风险。

Computerworld指出,PT&C|LWG在研究报告中估计,汽车受到攻击的最小距离与它使用的无线通信协议有关。例如,被动防盗系统的攻击距离为10米,无线电数据系统为100米,蓝牙系统为10米,智能钥匙为5-20米,对于支持WiFi的汽车,只要有互联网连接的地方,就可以对它发动攻击。格拉格称,这可能是个问题,因为越来越多的汽车厂商都推出了带有WiFi路由器的车型。

PT&C|LWG在报告中称,“在2013年伦敦被盗的2.1万辆汽车中,估计47%与某种形式的电子攻击有关。大多数这类攻击使用电子设备欺骗汽车的安全系统,使之误认为窃贼在使用车钥匙。”

格拉格表示,“在现实生活中”,列入最容易受到攻击汽车榜单中的汽车并未受到攻击。PT&C|LWG研究的结论基于工程师和白帽黑客的尝试。

格拉格指出,“在更先进的汽车中——配置有车载信息娱乐系统的汽车,无线安全系统和无线接入点都与导航系统相连。因此,这类汽车更容易受到黑客攻击,因为它们有更多的无线接入点。具有无线访问功能的任何产品都容易受到攻击。”