本月初,俄罗斯政府赞助的APT28组织注册了一个虚假的EFF(电子前哨基金会)域名,向受害者发动鱼叉式钓鱼攻击。同时利用流行的隐私监控软件,以企图让受害者相信该域名发送的邮件是来自受信任组织。

根据安全专家的调查发现,此次的鱼叉式钓鱼攻击活动是Pawn Storm 行动的一部分,而且众多安全公司的安全专家一致表示,俄罗斯的APT28操控着一个长期性的间谍活动。

据火眼公司表示,Pawn Storm组织,又名APT28,活跃时间已经长达数年。它的攻击特点是:只会在工作时间(莫斯科时间)发动攻击,目标都是和政府、军事、安全相关的组织,窃取的信息都是俄罗斯情报机构较为感兴趣的信息。

EFF发布博客,恶意攻击者在几周前注册了虚假的域名electronicfrontierfoundation.org,利用刚打上补丁的Java 0day exp发动目标性攻击。

攻击详情

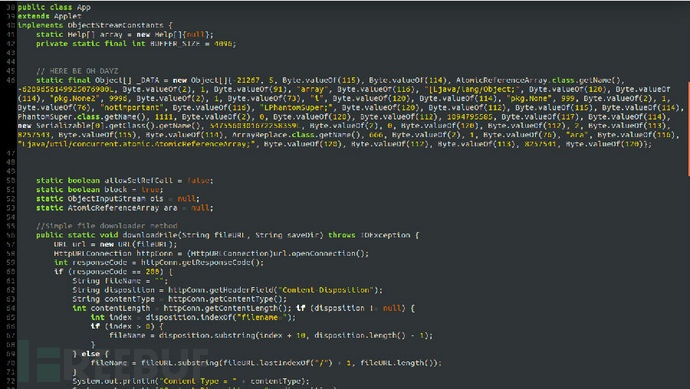

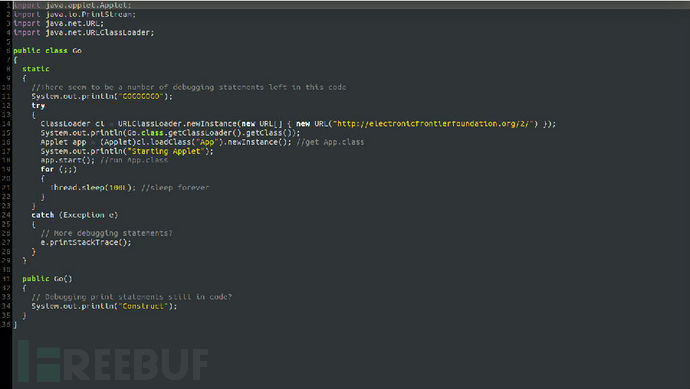

钓鱼邮件中包含虚假EFF网站的链接,用户一旦点击了该链接,就会被重定向到同一域名下的另一个网页上,该网页含有存在漏洞的Java applet。

通过利用Java 0day exp,攻击者可以在受害者设备上运行任意代码,执行二进制程序等恶意操作。

为什么会认为此次攻击活动和APT28有关呢?

安全专家们通过对比此次攻击活动和APT28操纵的其他活动,发现他们之间有着很多的相似之处,比如文件名和路径都基本一样,所以伪造EFF域名发动钓鱼攻击事件应该也是APT28操纵攻击活动。