所有人都知道密码是靠不住的。于是现在有一个有意思的行为生物识别是“你是如何打字的”,或称为输入行为生物识别技术。

生物识别正在广泛推广

大多数网络用户在选择密码时都十分大意:在不同地方使用相同的密码或者总是设置易破解的弱密码。如果对于这样的错误视而不见,那么他们的电脑总能感染可以监控你键盘敲击以及盗取登录凭证的间谍软件。

能够更加充分地证明登录者就是本人,显然会大大提升很多网站(尤其是网上银行)的“幸福指数”。一些在线服务解决这个问题的方式之一便是采用双重认证,可能要求用户输入一个随机生成的密码。攻击者可能会获得你的密码,同样他们也很可能物理获取显示随机PIN值的设备。

然而,身份验证可以做到的远远不止这样,它不仅要检测你是否知道你的密码,以及你的密码是什么,更要知道你是谁(如iPhone中TouchID就是对生物识别的应用)。

现在有一个有意思的行为生物识别是“你是如何打字的”,或称为输入行为生物识别技术。

击键识别技术

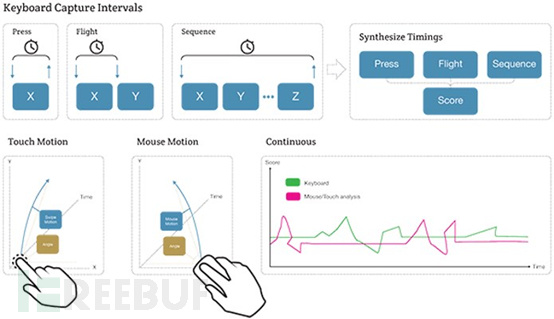

真实情况就是人在打字的方式是有不同的。而这种差异很大程度上是视觉无法捕捉到的,但是电脑却可以通过观察区分出不同的打字者。例如,你敲击不同按钮时所间隔的时间、你指尖按压每个字符按钮的时长、你敲击某串特殊字符的时间,等等诸如此类。

这些测量结果对于大脑来说十分细微,难以察觉,但是电脑则可以测量出精确到毫秒的事件。

如果你是从安全角度看这个问题,那确实很酷。已经有几家网上一行在做生物识别技术,并且已经一段时间了,作为他们打击诈骗的一部分,这听起来是挺酷的。

但是,如果键盘行为生物识别术被用来泄露隐私,那又该如何是好?

如果有个网站检测出你的码字方式,那么可以很轻松地将这些信息加以滥用。

即使你使用了Tor之类的服务器来隐藏你在网上的行踪,掩饰你的身份,然而某个特殊网站记录下了你敲击键盘的方式,你的身份很可能就会被出卖给想要知道的人。

反键盘识别:KeyboardPrivacy

现在问题来了:键盘敲击识别技术真的靠谱吗?

安全研究者Paul Moore和Per Thorshein联手开发并测试了一个工具,可以将用户与网站交互时的敲击转为常规方式,同时对人类无法察觉的差异进行了干预,最终可以瞒过任何试图识别或收集用户打字行为的网站。

两位研究者发布了一个Chrome中的拓展KeyboardPrivacy,可以让你打字看起来完全不像你,而是像一个完全不同的人。

观看下面这段视频,Per Thorsheim演示了一个可以成功识别键盘行为生物信息的网站,而KeyboardPrivacy插件则又是如何瞒天过海的。

研发者在博客中表示,他们并不是试图阻止所有网站使用键盘行为生物识别技术进行身份验证:

正如我之前提到的,安全和隐私之间需要保持一个很好的平衡,这点很重要;很少有提升一个性能却没有其他方面衰退的情况(密码管理器或许是个例外)。或许你并不介意访问每个网站时泄露一些个人信息,或许是你的网银要求你这么做,你可以根据不同网站需求设置是否要禁用这一插件。

即使你的生物信息被泄露给第三方机构,除非你登录这些网站时“碰巧”禁用了这个插件,否则就没有什么危害。密码的最大问题并不是太长或者过于简单,而是重复的使用。你的(有意或无意)行为被生物识别技术在不知不觉中分享于各个站点之间。