【编者的话】这是盆盆谈微软两会(Build/Iginte)系列之一。文章引用孙建波老师关于Linux内核的6大命名空间隔离,看Windows Docker如何实现类似隔离,同时又有哪些不同。文章素材取自Build和Ignite大会视频,但主要展示盆盆自己的分析和研究,还望大家指正为谢。

| 本博文出自51CTO博客华来四盆盆博主,有任何问题请进入博主页面互动讨论! 博文地址:http://markwin.blog.51cto.com/148406/1649973 |

今天在微信群里听一位兄弟提到,Docker能将DevOps(意即"开发"和"运维")整合在一起,暗合王阳明先生的“知行合一”之教,这真是一种有趣的说法。

话说从头,盆盆在《Windows Dcoker深入原理分析》里曾经提到Build大会后,您可以在华来四公众号里回复docker8,阅读这篇文章(可以在微信里搜索并关注公众号:sysinternal),会第一时间给大家介绍Windows Docker技术。

还没看过Build在线视频的朋友,您可以泡杯咖啡,带上耳机,静静地欣赏以下由Taylor Brown主讲的Windows Docker讲座,我们的文章就以此为蓝本。这里需要注意的是,以下的论述,大多是盆盆根据Taylor的demo效果所做的推论,并不是Taylor本人的陈述,所以并不一定正确。如有问题,还望大家多

多指点哈。

http://channel9.msdn.com/Events/Build/2015/2-704

容器即隔离

拿大家熟悉的Linux Docker来看,其涉及到Linux内核所提供的Namespace隔离技术和资源控制的CGroup技术。

这里推荐大家阅读浙大SEL研究生孙建波老师的文章《Docker背后的内核知识——Namespace资源隔离》:

http://www.infoq.com/cn/articles/docker-kernel-knowledge-namespace-resource-isolation?from=timeline&isappinstalled=0

孙建波老师提到了一张表格,其中列出了Linux内核所支持的6种隔离:曰主机名、曰IPC、曰进程ID、曰网络、曰文件系统、曰账号。

尽管Windows内核实现和Linux不同,但是两者还是有不少可比拟处。所以盆盆根据Build大会上Mark Russinovich这位大神以及Taylor Brown的讲座,来条分缕析。

文件系统隔离

先来看看浙大SEL另一位大牛孙宏亮老师的文章《Docker源码分析(九):Docker镜像 》。这篇文章清晰地描述了Linux Docker的文件系统隔离,多层的可叠加文件系统。

http://blog.daocloud.io/docker-source-code-analysis-part9/

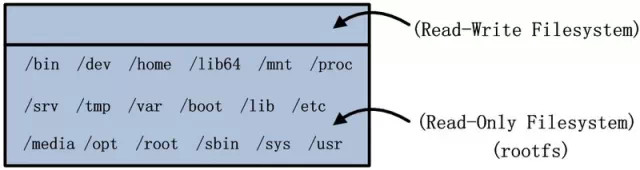

孙宏亮老师指出:假设我们下拉了Ubuntu:14.04映像,并通过命令docker run –it ubuntu:14.04 /bin/bash将其启动运行。则Docker为其创建的rootfs以及容器可读写的文件系统参见下图。从容器的视角来看,虽然只有一个逻辑的完整文件系统,但该文件系统由“2层”组成,分别为读写文件系统和只读文件系统(按只读层还可以再逻辑分层,所以极大地节省磁盘空间)。

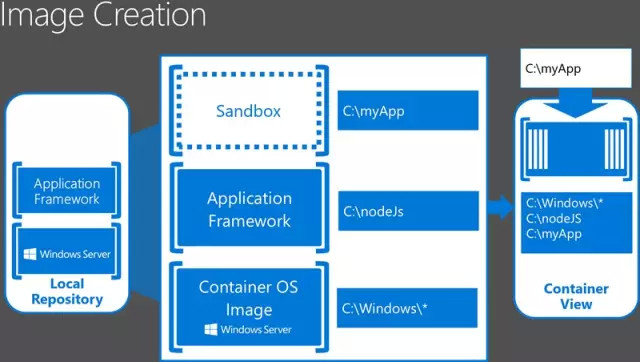

Windows Docker同样如此,顶层的沙盒层(sandbox layer)是可读写的,只允许该容器自己占用,而其他层则是只读的,可供不同容器共享。在下图中,底层的基础OS层和中间的应用程序框架层都是只读的,而顶层的沙盒层则可读写,在容器的视角看来,它独占了完整的OS。这有点类似于Hyper-V的差异磁盘链(顶部的子盘才能读写,其上方的所有父盘和 Base盘都是只读的)。

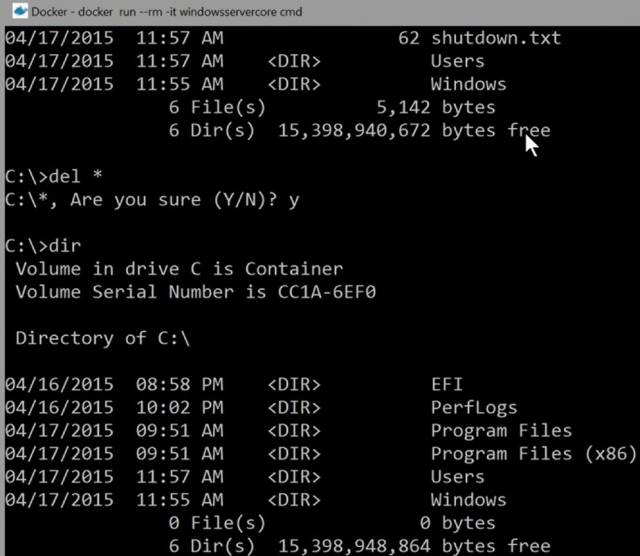

为了说明文件系统隔离的魔力,Taylor得意地在Windows Container里执行删除C盘根目录下所有文件和注册表键值,尽管这个容器被毁了,但是根本不会影响其他容器,更不会影响主机。

盆盆猜测,在容器的视角里,如果只是读取一个文件,该文件在最顶端的沙盒层里只有重解析点(reparse point);只有在修改该文件时,才会用copy-on-writer的方法从下方的只读层中把文件内容复制到可读写的沙盒层。

#p#

创建Windows Container

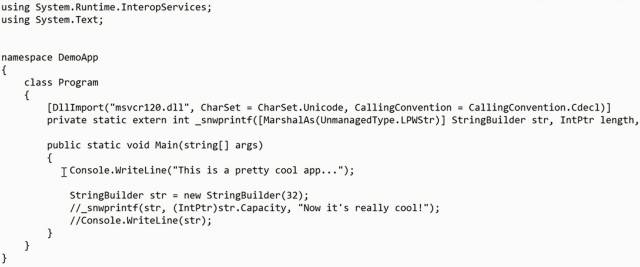

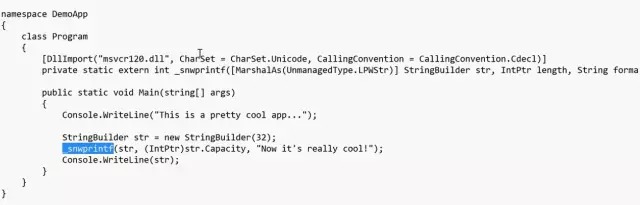

视频里演示了一个很棒的demo。有一段简单的代码,在console里显示“This is a pretty cool app”。

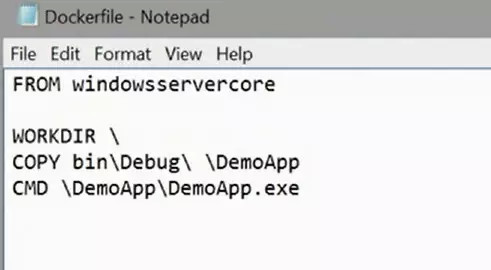

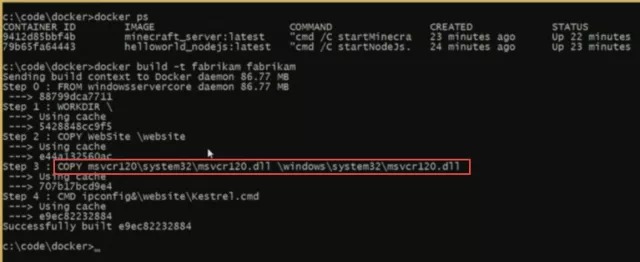

这是用来构建Windows Docker映像的Dockerfile。这个文件由以下4行命令组成:

第1行:表明该映像基于windowsservercore这个Base映像,可以将其理解为rootfs

第2行:表示工作目录是C盘根目录

第3行:将应用目录复制到容器映像里

第4行:启动该应用程序

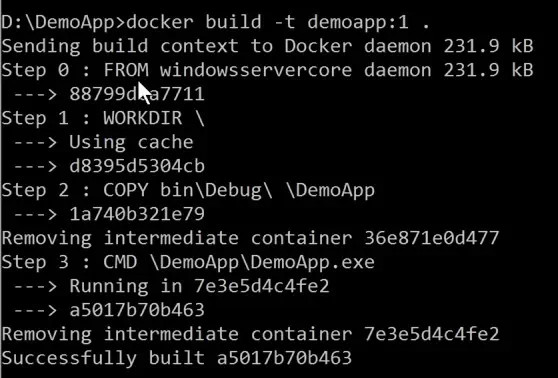

很快用docker build命令将其构建为容器映像,Tag是1。从命令结果中可以看到Dockerfile里的每个命令都被执行,在执行第4个命令时,会生成一个临时的容器。

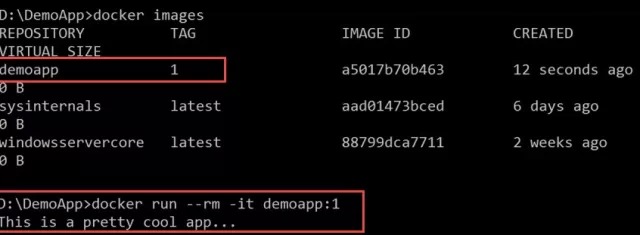

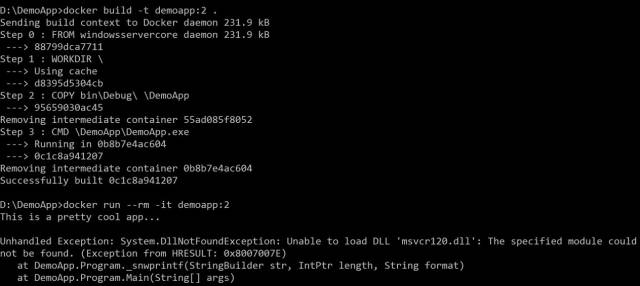

Docker映像构建完成后,只需运行docker run命令即可快速启动该映像,并成功显示"This is a pretty cool app..."。

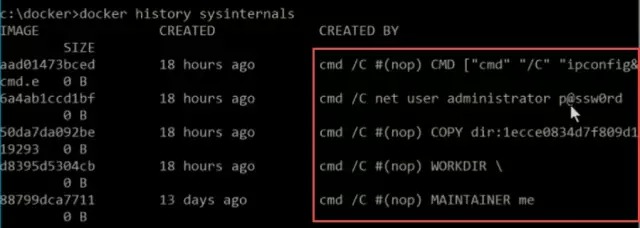

通过使用docker history命令,我们可以查看容器映像的构建历史,这甚至可以用来逆向生成Dockerfile。例如视频里演示了sysinternals这个映像的构建历史。从中我们可以看到:首先记录维护人员是谁;然后指定工作目录是C盘根目录;再者是将sysinternals suite这个工具软件目录拷贝到容器映像里;然后设定容器的运行账户;最后设置启动Ipconfig以便显示容器的IP地址。

#p#

IPC隔离

和Linux Docker Container一样,Windows Server Container也采用IPC隔离机制。这实际上是利用Windows自己的session隔离机制。

会话(session)隔离机制,最初是用在Windows终端服务和快速用户切换中。但是从Windows Vista开始,Windows也采用这种技术对系统会话进行隔离,Windows系统的服务和进程会占用原来的控制台会话(会话0),而后续的用户会依次使用会话1、会话2等等。

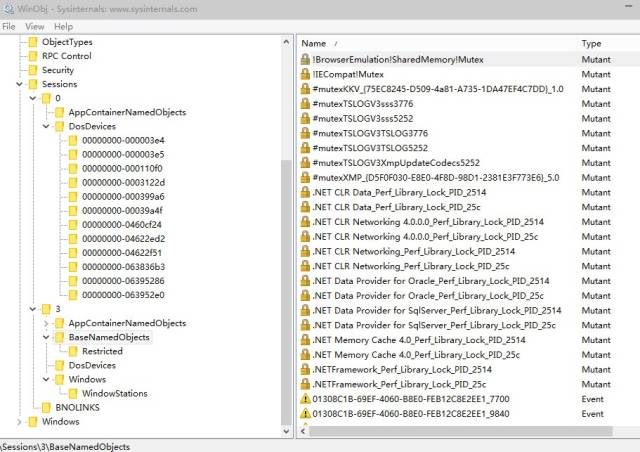

从《Windows Internals》里我们可以学习到,不同会话里的应用,不能够发送窗口消息(Window Message,以防止粉碎攻击)。不同会话里拥有不同的对象命名空间,例如不同容器,有自己独立的BaseNamedObjects目录,包含事件、互斥信号和内存段等对象。这样不同容器在同一个Windows主机上访问同一个命名对象,就不会导致冲突。以下的WinObj截图虽然不是取自 Windows Docker系统,但是道理是一样的。

有兴趣的朋友可以参考盆盆在9年前发表在ITECN博客上的文章,介绍会话隔离技术:

http://blogs.itecn.net/blogs/winvista/archive/2006/06/09/SrvSession0.aspx

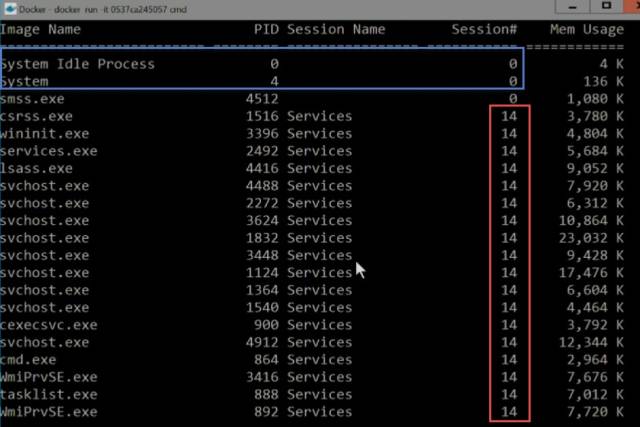

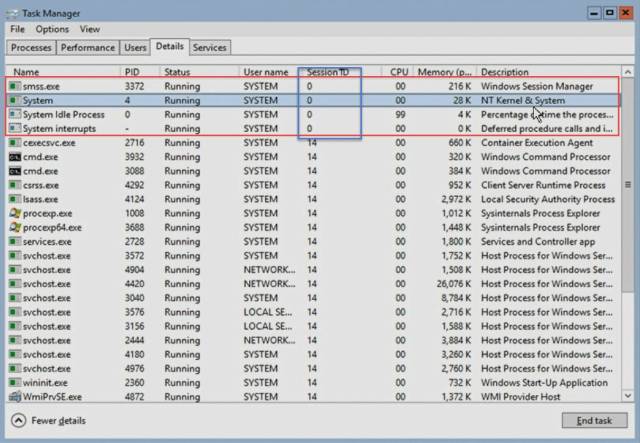

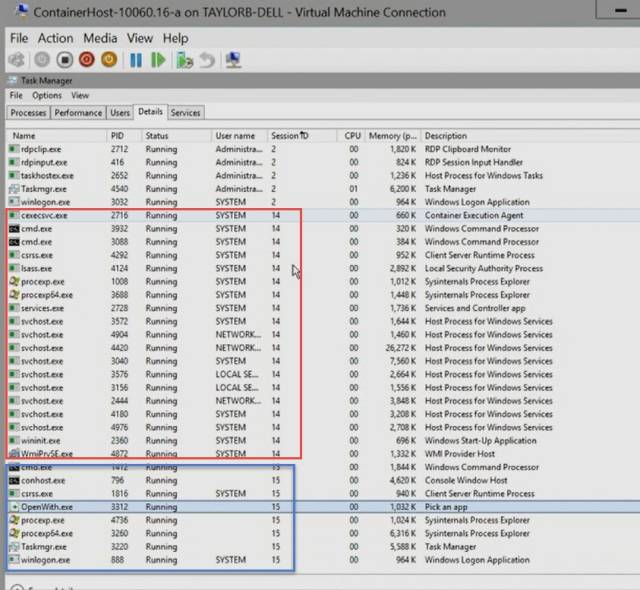

视频里演示了Docker容器的会话隔离能力,Taylor启动了两个容器,都是从同一个windowsservercore映像里创建出来。其中一个容器,可以运行Tasklist命令,看到该容器运行在会话14中。而且还能看到两个系统进程,一个是System进程,代表操作系统本身,另一个是空闲进程,这两个进程都运行在会话0里。

在同一个映像所创建的另一个容器里,我们可以看到该容器运行在会话15中,同样可以看到System和空闲进程。

Taylor的解释是由于容器是共享 Windows Kernel的,所以容易可以看到System进程的PID是一样的,都是4。其实在所有Windows主机上,System进程的PID都是4。

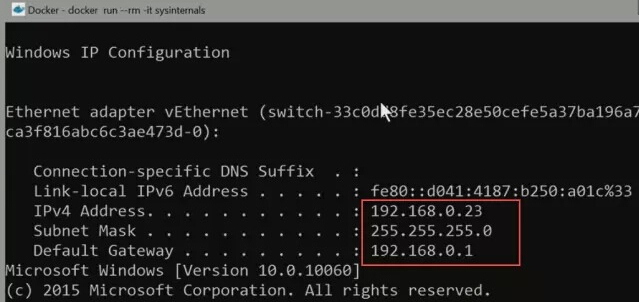

网络隔离+图形化访问

和Linux容器一样,Windows容器也可以有自己的独立网络配置。

由于传统的Windows应用大多是有GUI的,所以这些应用可能需要通过图形化方式进行远程操控。

视频里Taylor举了一个sysinternals容器的例子。有趣的是,这个demo本来是Mark Russsinovich的保留曲目,可惜Keynote的时间十分宝贵,最Mark没能有足够的时间去演示。

Taylor演示启动Sysinternals Suite里的经典工具Process Explorer,由于该工具带GUI,所以虽然进程已经在容器里启动,但是在Docker Client里无法直接远程显示。

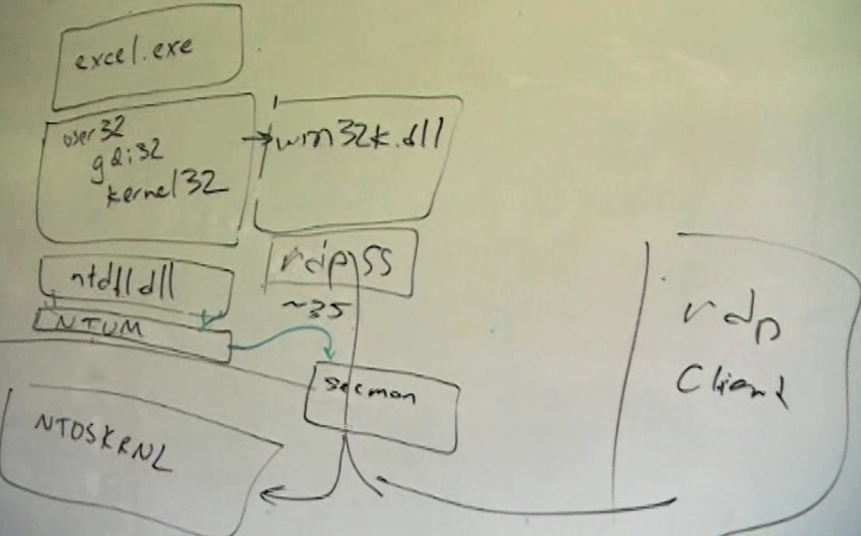

如何才能正常显示呢?Taylor用了一个CC命令,直接连接到该容器的IP地址。从demo里我们可以看出,实际上这个CC命令连接到容器的RDP服务上,这样就相当于直接通过终端服务连接到容器里的会话里。

盆盆在《Windows Dcoker深入原理分析》里曾经提到Windows Docker的前身DrawBridge在其沙盒里实现了RDP服务(请在华来四公众号里回复docker8,阅读这篇文章),Windows Docker的原理应该类似。

Linux Docker也能访问图形化界面,在以下的这篇文章《在 Docker 中运行 OpenOffice》里介绍,只需在Dockerfiles里添加安装X Server的命令,就能借助VNC客户端连接到OpenOffice图形化界面。

http://linux.cn/article-5305-weibo.html

#p#

PID隔离

在Linux容器里,容器里的PID有自己的独立命名空间。从演示的情况来看,Windows容器的PID隔离方法看上去略有不同。

在前面IPC隔离一节,我们可以通过Tasklist命令确认不同的容器,其CSRSS、Lsass、SVCHOST等系统进程的PID有所不同,可见彼此之间是完全隔离的。

那么从宿主机的角度来看呢?

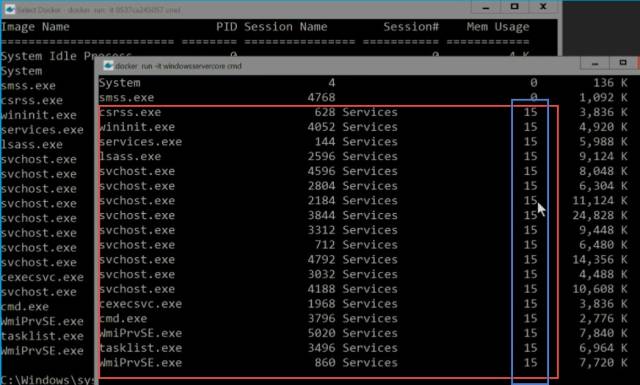

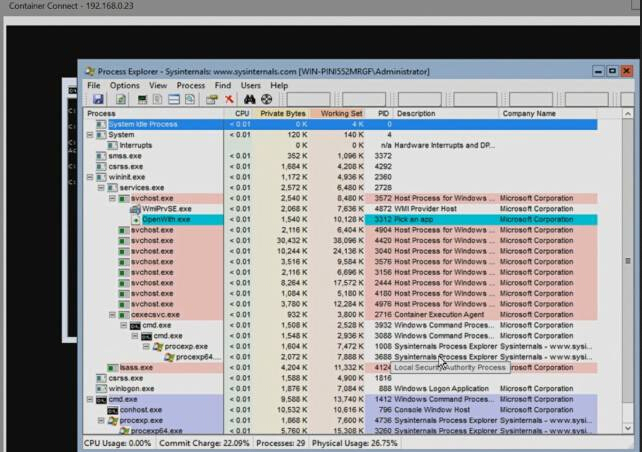

我们可以看Process Explorer的例子(该例子是在Ignite大会上由Taylor所演示的),由于Process Explorer是在终端会话里打开的,所以我们可以在容器的任务管理器里看到有两个会话

- 14是Docker客户端访问的会话

- 而15则是通过RDP访问的会话

可以看到Process Explorer的进程有两个版本。显然,会话14是Taylor在Docker客户端里运行的结果(但是我们无法看到图形化界面),而会话15则是RDP访问的结果。

两者的运行账户不一样,RDP登录的运行身份为Administrator(应该和Docker History一致),而会话14则是System账户。

以下是容器里的任务管理器。

这个任务管理器是从容器的角度来看的,我们可以记下其中的若干SVCHOST进程的PID。接下来我们打开宿主机的任务管理器,从全局的角度来查看。可以发现,从宿主机的角度来看,能看到每个容器里的进程,其PID和容器里面的版本是一样的。

用户账户隔离

Linux内核拥有账户隔离能力,可以让容器里的进程以root身份运行,但是在宿主机上,该账户实际上是普通用户权限。

在 Taylor的这个演示中,我们也能“察觉”到一些蛛丝马迹。在PID隔离一节的两个任务管理器截图里,容器里的版本可以看到Process Explorer的运行账户为Administrator,但是从宿主机上查看,该账户为空。所以Windows容器有可能也实现了类似的账户隔离技术。

计算机名和域名隔离

Windows容器拥有自己的计算机名和域名隔离能力,这样在网络上,Windows容器看上去类似于一台独立的虚拟机。

不过由于共享内核,所以Windows容器目前应该不支持活动目录,毕竟同一台宿主机上所有容器应该都具有同一个SID,这样就无法加域(无法验证计算机账户)。

盆盆推测,到了Windows容器时代,类似于活动目录这类比较笨重的验证协议可能会逐渐退出历史舞台。毕竟活动目录需要开放那么多端口,需要借助ADFS等手段才能穿透Internet。

不过Windows容器的验证并不会存在问题,Azure AD和证书等都是很合适的办法。

容器的优势

容器非常适合开发的快速迭代、快速回滚。Taylor做了一个简单的演示,对前面所述的代码进行修改,调用私有的msvcr120.dll文件里的_snwprintf函数。

但是在docker build的时候,Taylor没有修改Dockerfile,没有像Mark之前的demo那样把私有的msvcr120.dll拷贝到容器映像中,生成新的映像Layer。

结果由于容器的目标宿主机上没有安装Visual Studio,所以新Build的容器运行失败,提醒缺少msvcr120.dll文件。

解决办法很简单,要么修复这个Bug,要么根据先前的映像快速生成新的容器,这只需要花费几秒钟时间!

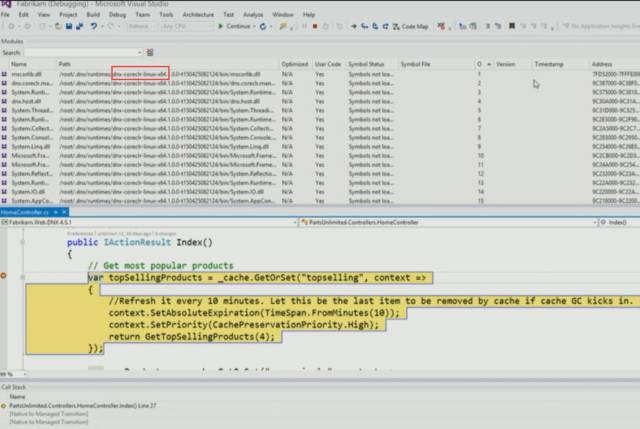

解决这个问题很简单,可以根据先前的映像快速生成新的容器,这大概只需要几秒钟时间。这样就可以有充足的时间去调试修改了。在Build大会的Keynote上,Mark Russinovich演示了用Visual Studio把同一个电商网站的代码签入到Windows容器和Linux容器里,并且可以用Visual Studio来调试Linux容器里的代码。