近期,ESET专家发现一种新型恶意软件Mumblehard,该恶意软件至少秘密存在了五年,感染了数千的Linux和FreeBSD服务器,并利用这些服务器投送垃圾邮件。

恶意软件Mumblehard攻击详情

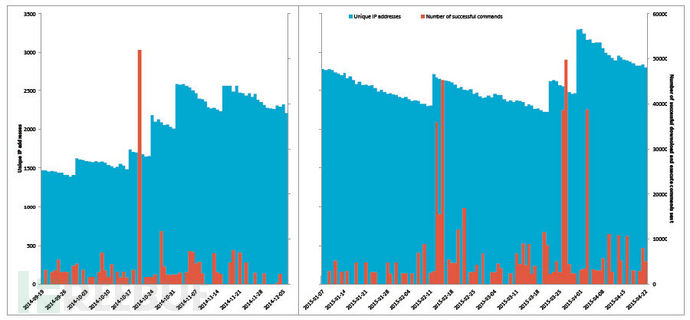

ESET安全专家通过监视他们的C&C服务器发现曾有8867个不同IP地址连接了该服务器。更严重的是,在刚过去的三周内,就有3000个新IP地址连接了该服务器。

专家推测,攻击者是利用Joomla和WordPress中的漏洞入侵服务器,并在服务器上安装了Mumblehard恶意软件。

ESET在发布的报告中声称:

“Mumblehard主要由Perl脚本组成,这些脚本经过加密和封装之后嵌入到了ELF二进制文件中。在某些情况下,Perl脚本中包含另一个ELF可执行文件。Perl脚本被封装在由汇编语言编写的ELF二进制文件中。相比于一般的恶意软件,Mumblehard更加复杂。”

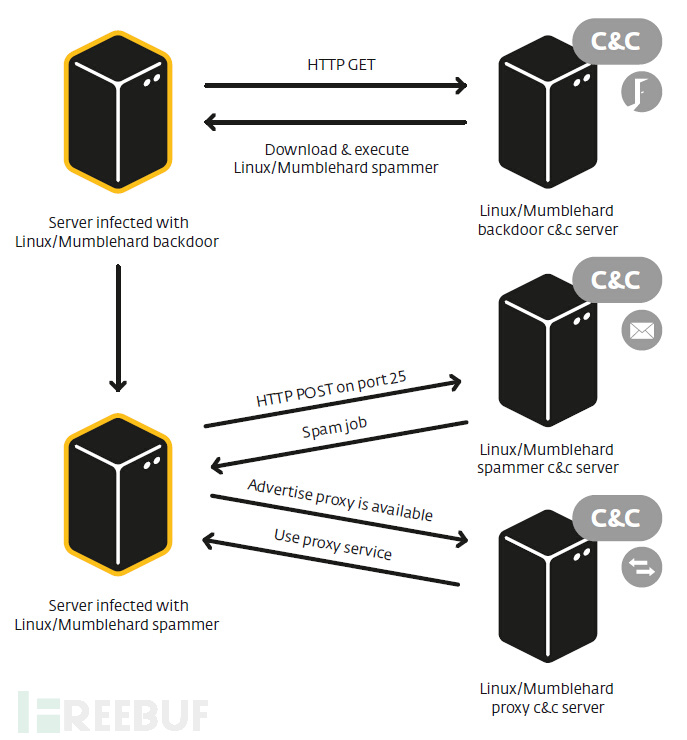

在这些恶意软件活动中,专家们分析出两种不同的恶意活动后门。一个是通用的后门,用来接收C&C服务器发送过来的指令;另一个是垃圾邮件后台程序。

此外,专家们发现Mumblehard恶意软件与Yellsoft公司有所关联,该公司主要销售DirecMailer软件,利用Yellsoft公司的软件可以发送大量的电子邮件。同时,向恶意软件发送指令的C&C服务器IP地址也显示是在Yellsoft公司的IP地址范围之内。

安全预防措施

Web服务器管理员应该通过寻找恶意软件添加的“非必要计划条目”来检测服务器是否感染Mumblehard,该条目每十五分钟就试图激活一次后门。此外,后门通常安装在/tmp或/var/tmp目录下,可以通过noexec选项挂载tmp目录来撤销它。